SOC

◦Threat Intelligence

Czym jest Cyber Threat Intelligence i jak wspiera organizacje w ochronie przed zagrożeniami

NIS2

◦Ocena bezpieczeństwa

6 najczęstszych problemów wykrywanych podczas audytów bezpieczeństwa

SOC

"W cyberbezpieczeństwie nie ma rzeczy stałych" – Rozmowa z Michałem Horubałą, Dyrektorem SOC360

SOC

DFIR: Proces informatyki śledczej i reagowania na incydenty

Chmura

Jak zwiększyć bezpieczeństwo danych w chmurze? Praktyczne rady

Insider threats

Insider Threats: Czym są i jak im przeciwdziałać

Strategia

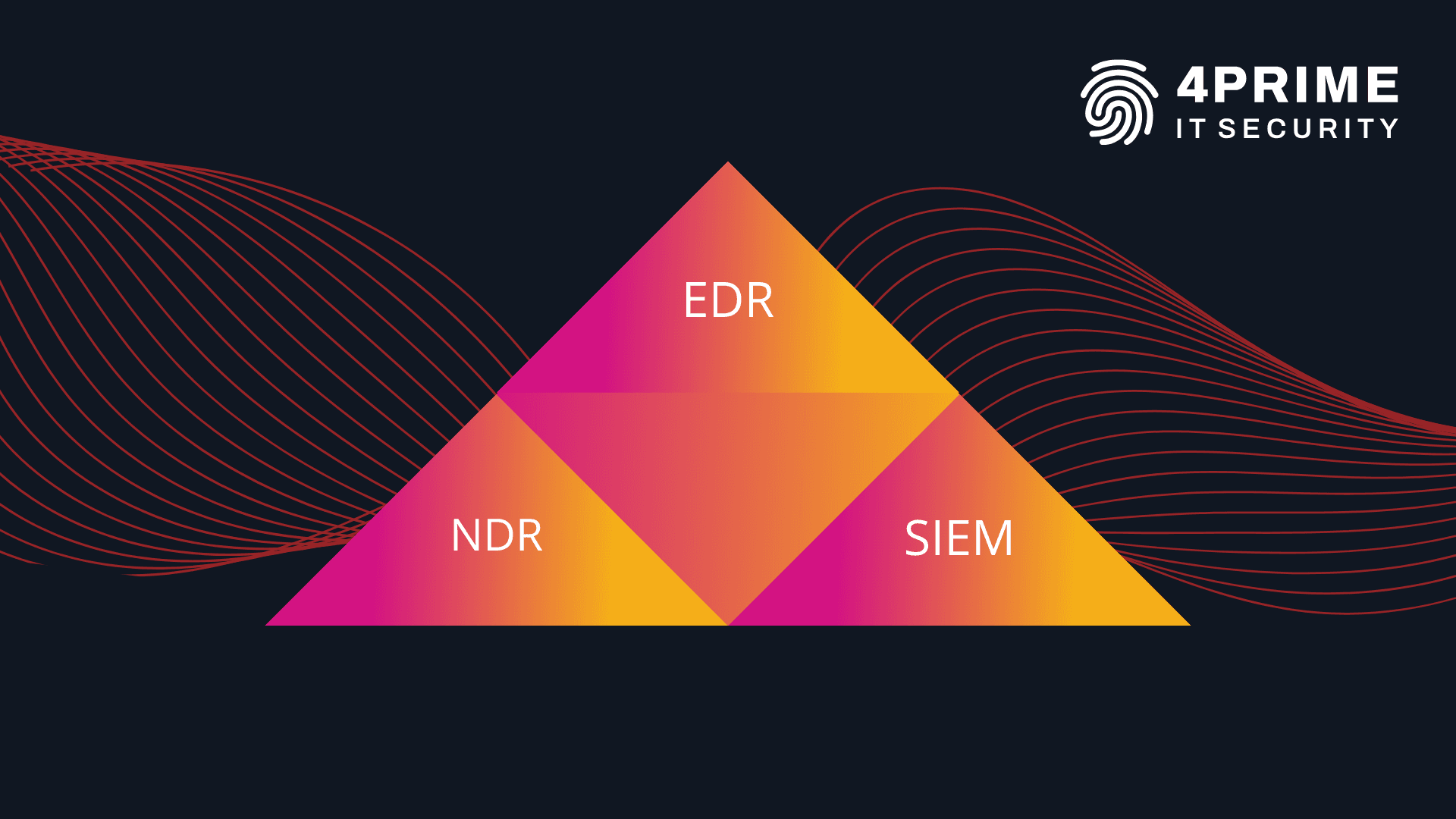

◦Sieć

◦Stacje końcowe

EDR, NDR i SIEM: Kluczowe elementy architektury bezpieczeństwa IT

Strategia

Zastosowanie matrycy MITRE ATT&CK w budowaniu skutecznej strategii cyberbezpieczeństwa

Chmura

Złośliwe oprogramowanie w chmurze. Jak zabezpieczyć firmę przed pobraniem zainfekowanych plików?

Exposure Management

Exposure Management i CTEM. Jak zidentyfikować podatności w firmie zanim zrobi to haker

Chmura

Jak zapewnić cyberbezpieczeństwo w środowisku multicloud?

DDoS