Złośliwe oprogramowanie w chmurze. Jak zabezpieczyć firmę przed pobraniem zainfekowanych plików?

Chmura obliczeniowa, która już wiele lat temu zrewolucjonizowała podejście do przechowywania danych, staje się coraz częściej miejscem występowania podatności, które rodzą ryzyko cyberataków w organizacjach. Jak wskazuje raport 2024 Cloud Security nawet 96% przedsiębiorstw obawia się o bezpieczeństwo chmury. W poniższym artykule zebraliśmy informacje, jak skutecznie chronić firmę przed pobraniem złośliwego oprogramowania poprzez chmurę.

Z artykułu dowiesz się:

- jak dochodzi do pobrania złośliwego oprogramowania z chmury,

- jak zminimalizować ryzyko pobrania wirusa,

- jak zmniejszyć szkodę, jeśli doszło do pobrania zainfekowanego pliku,

- jak zatrzymać pobieranie podejrzanych plików z chmury lub je usunąć,

- jak odzyskać utracone pliki po ataku.

Zdecydowana większość pobrań złośliwego oprogramowania pochodzi z chmury

Chmura jest obecnie jednym z największych źródeł ataków hakerskich. Potwierdzają to liczby. Według Netskope (lidera cybersecurity i obszaru SASE) w I kw. 2023 r. aż 55% pobrań niebezpiecznego oprogramowania pochodziło z aplikacji w chmurze. 261 aplikacji chmurowych wykorzystano do wprowadzenia zainfekowanego software’u. To bardzo często znane nam aplikacje chmurowe, z których korzystamy w pracy i w domu.

Skala zjawiska jest ogromna. Inne dane Netskope wskazują, że Europa od maja 2024 znajduje się na czele globalnej średniej pobrań złośliwego oprogramowania. Zdecydowaną “popularnością” wśród hakerów cieszą się aplikacje Microsoft.

4 najczęściej używane aplikacje chmurowe w regionie to:

- OneDrive (52%)

- SharePoint (33%)

- Teams (24%)

- Outlook (20%)

Dane nie pozostawiają więc wyboru. Organizacje muszą zadbać o właściwą ochronę swojego biznesu.

W jaki sposób dochodzi do pobrania złośliwego oprogramowania z chmury?

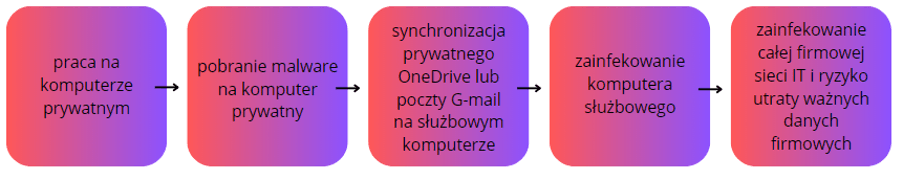

Użytkownik (pracownik firmy), często nieświadomie, klika w niebezpieczny link udostępniony mu w zasobach prywatnych lub korporacyjnych np. przez aplikacje typu Zoom, Teams czy w wiadomości e-mail. Skutkuje to pobraniem oprogramowania, które podejmuje próbę nawiązania komunikacji z naszym serwerem zarządzającym Command & Control (w skrócie C2). Jeśli pobranie niebezpiecznego pliku odbyło się na komputerze prywatnym, malware może też bardzo szybko rozprzestrzenić się na komputer służbowy przez synchronizację prywatnych aplikacji użytkownika (np. OneDrive) z tymi znajdującymi się na jego komputerze firmowym. Wirus może zainfekować pozostałe komputery w sieci i ważne serwery firmy zarządzające użytkownikami i ich danymi.

Konsekwencje dla biznesu mogą być druzgocące – utrata danych, ryzyko upublicznienia w sieci utraconych danych, kradzież tożsamości użytkowników, zagrożenie dla finansów firmy, a na końcu utrata wizerunku firmy.

Jak zminimalizować ryzyko pobrania wirusa z chmury?

Rozwiązaniem są stosowne narzędzia, które zapewniają automatyczną ochronę przed złośliwym oprogramowaniem. Organizacje powinny zainwestować w niżej wymienione technologie i działania prewencyjne:

Monitorowanie ruchu do i ze środowiska chmurowego, przy pomocy:

a. SSE (Security Service Edge) – zapewnia kontrolę dostępu, ogranicza zagrożenia, szyfruje dane, nadzoruje bezpieczeństwo. Szybko identyfikuje np. czy środowisko chmurowe (np. Google Drive) jest firmowe i blokuje ruch z aplikacji prywatnych, które mogą być niebezpieczne.

Rekomendowana technologia: Netskope.

b. NGFW (Next Generation Firewall) – stosuje konkretną politykę bezpieczeństwa na poziomie aplikacji, portów i protokołów oraz pomaga we wdrażaniu modułów IDP, które analizują ruch pochodzący z chmury pod kątem zagrożeń.

Rekomendowana technologia: PaloAlto.

c. EDR (Endpoint Detection & Response) – wykrywa i reaguje na ataki na punktach końcowych, monitoruje procesy w czasie rzeczywistym bazując na behawiorystyce. Punkty końcowe to jedne z najbardziej zagrożonych elementów sieci. Według Global Data Systems ponad dwie trzecie firm zgłasza, że częstotliwość ataków na punkty końcowe wzrasta i że w ciągu ostatnich 2 lat doświadczyło jednego lub więcej takich ataków.

Rekomendowana technologia: SentinelOne.

d. DLP (Data Loss Prevention) – zabezpiecza przed przypadkowymi wyciekami firmowych danych i złośliwymi atakami mającymi na celu ich kradzież.

Rekomendowana technologia: Netskope

e. NDR (Network Detection and Response) - wykrywa zagrożenia oraz anomalie poprzez monitorowanie ruchu sieciowego w czasie rzeczywistym.

Rekomendowana technologia: Fidelis, Greycortex

Powyższe narzędzia umożliwiają też działania prewencyjne w postaci automatycznych notyfikacji do użytkowników, że podejmowana akcja może być niebezpieczna (np. “nie korzystaj z wetransfer - to nie jest aplikacja korporacyjna”). Na podstawie analizy alertowania firma może podjąć decyzję np. o konieczności doskonalenia pracowników w obszarze IT security.

f. Inspekcja wszystkich pobrań plików przy użyciu protokołów HTTP i HTTPS, w tym całego ruchu w sieci i chmurze.

Analiza ruchu HTTP i HTTPS to nie tylko ochrona przed złośliwym oprogramowaniem, ale także możliwość bardziej szczegółowej analizy zachowań użytkownika lub hosta oraz zbieranie szczegółowych informacji w postaci np. metadanych po całym analizowanym ruchu.

Ponadto deszyfracja ruchu pozwala na bardziej szczegółową kontrolę polityk dostępu do aplikacji chmurowych, co w rezultacie umożliwia nam bardziej efektywne realizowanie założeń podejścia Zero Trust. Zero Trust zakłada między innymi przyznanie użytkownikom jak najmniejszego dostępu i uprawnień do aplikacji firmowych na konkretny czas, aby ograniczyć ryzyko wycieku danych oraz zadbać o wydajność.

Rekomendowane technologie do deszyfracji HTTPS: PaloAlto, Gigamon

g. Visibility i zarządzanie shadow IT

Shadow IT to systemy lub usługi w chmurze, takie jak Google Drive czy Dropbox, z których pracownicy firmy korzystają bez wiedzy lub zgody działu IT.

Dlatego ważne jest działanie w myśl zasady “visibility”, czyli dbanie o widoczność tego co dzieje się w sieci – skuteczny monitoring ruchu w chmurze, analiza i aktywowanie odpowiedniego alertowania.

Rekomendowana technologia: SSE od Netskope

Jak zminimalizować szkodę, jeśli doszło do pobrania niebezpiecznego pliku?

Poniżej prezentujemy rozwiązania, których wdrożenie firmy powinny rozważyć, aby zapobiegać przedostawaniu się zainfekowanych plików do swojego środowiska technologicznego.

a. CASB CASB (moduł SSE), wykrywa i blokuje ruch zewnętrzny obarczony wysokim ryzykiem. Pośredniczy między użytkownikiem a elementem docelowym, np. aplikacją webową. Chroni zarówno dane, jak i ruch danych.

CASB uzupełnia zapory bezpieczeństwa NGFW, a w połączeniu z modułem DLP wychwytuje, że użytkownik chce użyć danej aplikacji w sposób nieautoryzowany i niezgodny z polityką bezpieczeństwa IT.

Przykład zastosowania: pracownikowi wolno korzystać z Chata GPT z pewnymi ograniczeniami. Chat może obsługiwać tylko określone zapytania, ale nie ma możliwości analizy obszernych dokumentów firmowych (działamy więc prewencyjnie i ograniczamy ryzyko utraty danych).

Rekomendowana technologia: Netskope

b. MFA Multifactor authentication to uwierzytelnianie wieloskładnikowe, czyli wdrażanie dodatkowych składników przy logowaniu (np. wiadomości SMS, dane biometryczne, kody jednorazowe, klucze sprzętowe), by ograniczyć wykradanie danych dostępowych przez osoby nieuprawnione, które zdobyły już login i hasło użytkownika.

Rekomendowane technologie: Yubico, Delinea

c. Szyfrowanie danych

Szyfrowanie uniemożliwia nieuprawniony dostęp do danych. Bez klucza deszyfrującego wykradzione pliki będą nieczytelne dla cyberprzestępcy.

Rekomendowana technologia: Natywne szyfrowanie danych przez aplikacje wykorzystywane w korporacyji (Outlook, OneDrive, Gmail, Google Drive itp.)

Jak usunąć lub zatrzymać pobieranie zainfekowanych plików z chmury?

Jeśli w organizacji doszło już do pobrania zainfekowanych plików z chmury, w procesie ich usunięcia pomocne będą wspomniane wcześniej rozwiązania: SSE, NGFW, EDR czy SOC.

a. SSE – posiada wielowarstwowe możliwości, które są w stanie wykryć incydent (informacja o niej znajdzie się w logach).

b. EDR – wykrywa ataki na punktach końcowych i stale je monitoruje, bazując na sygnaturach i procesach.

c. NGFW – sprawdza połączenia jakie są realizowane z siedziby firmy "na zewnątrz" i może wychwycić niebezpieczeństwo w komunikacji oraz sprawnie blokuje próbę włamania się do sieci firmowej.

d. SOC (Security Operations Center) – zespół analityków SOC zapewnia organizacji całodobowy monitoring i ochronę środowiska IT. Jeśli doszło do incydentu bezpieczeństwa, SOC zbada go i zmityguje tak, aby zminimalizować szkodę. Sprawdź jak pracują eksperci z zespołu SOC360 w 4Prime.

Jak odzyskać utracone pliki po ataku?

Przede wszystkim kluczowe jest posiadanie mechanizmu tworzenia kopii zapasowych. Najlepiej, aby kopie zapasowe znajdowały się w kilku różnych lokalizacjach, na kilku nośnikach. Przydatne będą także natywne mechanizmy przechowywania danych plików – storage chmurowy z opcją odzyskiwania poprzednich wersji plików.

Ważnym mechanizmem jest też rollback, czyli przywrócenie systemu, aplikacji lub bazy danych do wcześniejszego, nienaruszonego atakiem stanu.

Rekomendowane rozwiązania: IBM, SentinelOne

Bezpieczeństwo chmury z ekspertami 4Prime IT Security

Powyższa pigułka wiedzy systematyzuje informacje o technologiach wspierających firmy w utrzymaniu bezpieczeństwa środowiska chmurowego. Jednak dopiero stworzenie ekosystemu tych narzędzi, które wspólnie zapewnią ochronę całej architektury IT, przyniesie właściwe rezultaty. Dlatego warto poszukać wsparcia u ekspertów cyberbezpieczeństwa, którzy nie tylko dobiorą właściwe rozwiązania, ale też je odpowiednio wdrożą i dopasowują do potrzeb organizacji.

Skontaktuj się z nami i zadbaj o bezpieczne jutro Twojej firmy już dziś.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: