Zastosowanie matrycy MITRE ATT&CK w budowaniu skutecznej strategii cyberbezpieczeństwa

Wiele firm nadal nie zna MITRE ATT&CK, przez co nie rozumie realnych technik stosowanych w dzisiejszych cyberatakach. Skala zagrożeń rośnie lawinowo, a jednocześnie organizacje często nie mają skutecznych narzędzi detekcji ani świadomości, że już padły ofiarą ataku. MITRE ATT&CK to praktyczna mapa zachowań cyberprzestępców, która powinna być fundamentem strategii bezpieczeństwa. Jej zrozumienie umożliwia sensowny dobór technologii (EDR, NDR, SIEM), budowę efektywnego SOC oraz przejście z reakcji „po fakcie” (backupy) do realnej prewencji i szybkiej odpowiedzi na incydenty. Bez tego cyberbezpieczeństwo pozostaje pozorne, a skuteczne ataki będą się tylko nasilać.

Do połowy 2024 roku CERT otrzymało ponad 360 tysięcy incydentów. To znaczny wzrost biorąc pod uwagę fakt, że liczba zgłoszeń w całym 2023 roku wyniosła 80 tysięcy. Niestety wiele firm, w tym nasi klienci, ciągle nie ma odpowiednich narzędzi do detekcji zagrożeń, a co dopiero do ich mitygacji. Co więcej, znaczna liczba polskich firm nawet nie zdaje sobie sprawy, że są ofiarami cyberataków.

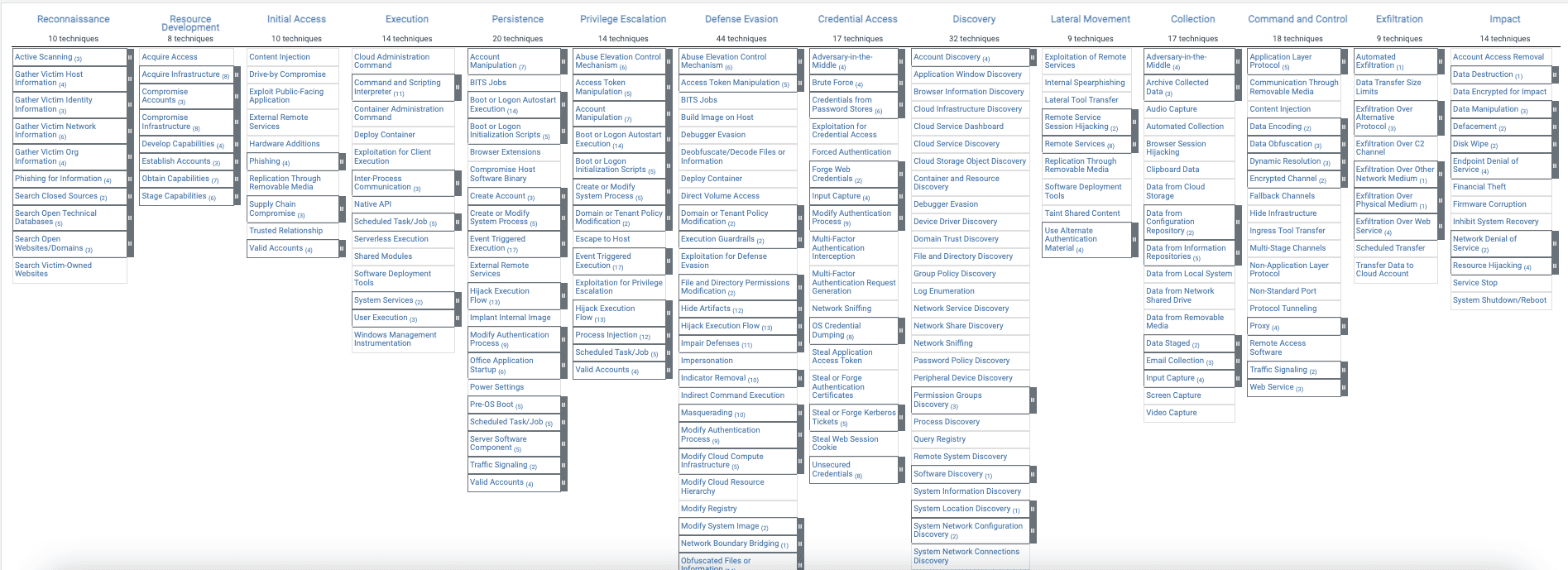

MITRE ATT&CK to kompleksowe repozytorium informacji na temat technik i taktyk stosowanych przez cyberprzestępców w trakcie ataków. Matryca dostarcza informacji, które mogą pomóc w zastosowaniu odpowiednich strategii obronnych, co pozwala organizacjom na zminimalizowanie ryzyka i skutków ewentualnych ataków. Zrozumienie matrycy MITRE jest kluczowe dla świadomego budowania efektywnych systemów bezpieczeństwa każdej organizacji. Warto więc wykorzystać potencjał matrycy MITRE ATT&CK do zbudowania efektywnej strategii cyberbezpieczeństwa.

Czym jest MITRE ATT&CK?

MITRE ATT&CK to framework stworzony przez firmę MITRE w 2013 roku, który służy do opisywania i kategoryzowania zachowań cyberprzestępców na podstawie rzeczywistych obserwacji. ATT&CK to kompletne repozytorium taktyk, technik i procedur stosowanych przez hakerów, które pozwala organizacjom lepiej zrozumieć zagrożenia, przed którymi stoją. Dzięki temu frameworkowi specjaliści ds. bezpieczeństwa mogą efektywniej analizować incydenty, planować obronę i doskonalić swoje systemy zabezpieczeń, co przyczynia się do poprawy ogólnej odporności na ataki.

Zastosowanie MITRE ATT&CK w budowaniu strategii cyberbezpieczeństwa

Analiza i zrozumienie matrycy MITRE ATT&CK przydaje się do realizowania wielu aspektów strategii cyberbezpieczeństwa w firmach, m.in.:

- Red Teamingu: Symulowanie ataków zewnętrznych w celu identyfikacji słabości systemów i procesów ochrony.

- Blue Teamingu: Tworzenie strategii obronnych, które odpowiadają na taktyki i techniki opisane w matrycy, zwiększając zdolność do szybkiego reagowania na incydenty.

- Identyfikacji punktów krytycznych: Taktyki i techniki w MITRE ATT&CK dostarczają wiedzy o kluczowych obszarach, które powinny być monitorowane.

- Wyboru odpowiednich rozwiązań, które skutecznie wykrywają i neutralizują zagrożenia, co zwiększa bezpieczeństwo organizacji.

- Zarządzania zgodnością, czy wybrane technologie są zgodne z obowiązującymi regulacjami i standardami.

- Wyszukiwania podatności: Identyfikacja słabych punktów w infrastrukturze, co pozwala na podjęcie działań naprawczych.

- Modelowania zagrożeń: Przewidywanie potencjalnych ataków.

- Identyfikacji problemów operacyjnych: Dostosowanie procesów i technologii w celu zwiększenia efektywności operacyjnej SOC.

- Planowania testów penetracyjnych: Określanie obszarów, które wymagają szczegółowego przetestowania pod kątem bezpieczeństwa, co przyczynia się do ciągłego wzmacniania ochrony.

Zrozumienie MITRE ATT&CK a dobór odpowiednich narzędzi cyberbezpieczeństwa

W obliczu rosnącej liczby cyberzagrożeń, które mogą prowadzić do poważnych incydentów, konieczne jest zrozumienie współczesnych metod ataków i stosowanie odpowiednich technologii, które mogą je neutralizować. Do tego zobowiązuje nie tylko zdrowy rozsądek, ale też Dyrektywa NIS2 która podkreśla znaczenie adekwatności środków technicznych, które powinny być dostosowane do aktualnych wyzwań.

W kontekście ataków ransomware, które wg. MITRE są obecnie jednymi z najbardziej powszechnych ataków, organizacje powinny poszukiwać rozwiązań, które skutecznie chronią przed szyfrowaniem danych. Tymczasem cały czas spotykamy się z firmami, które do obrony przed atakami ransomware stosują backupy, czyli nawet nie próbują przeciwdziałać potencjalnym atakom, ale idą w kierunku sprawnego odtwarzania środowiska już po ataku. To zaskakujące, biorąc pod uwagę fakt, że istnieją systemy EDR, które świetnie sobie radzą z próbami złośliwego szyfrowania dysków. Taka strategia cyberbezpieczeństwa to droga donikąd.

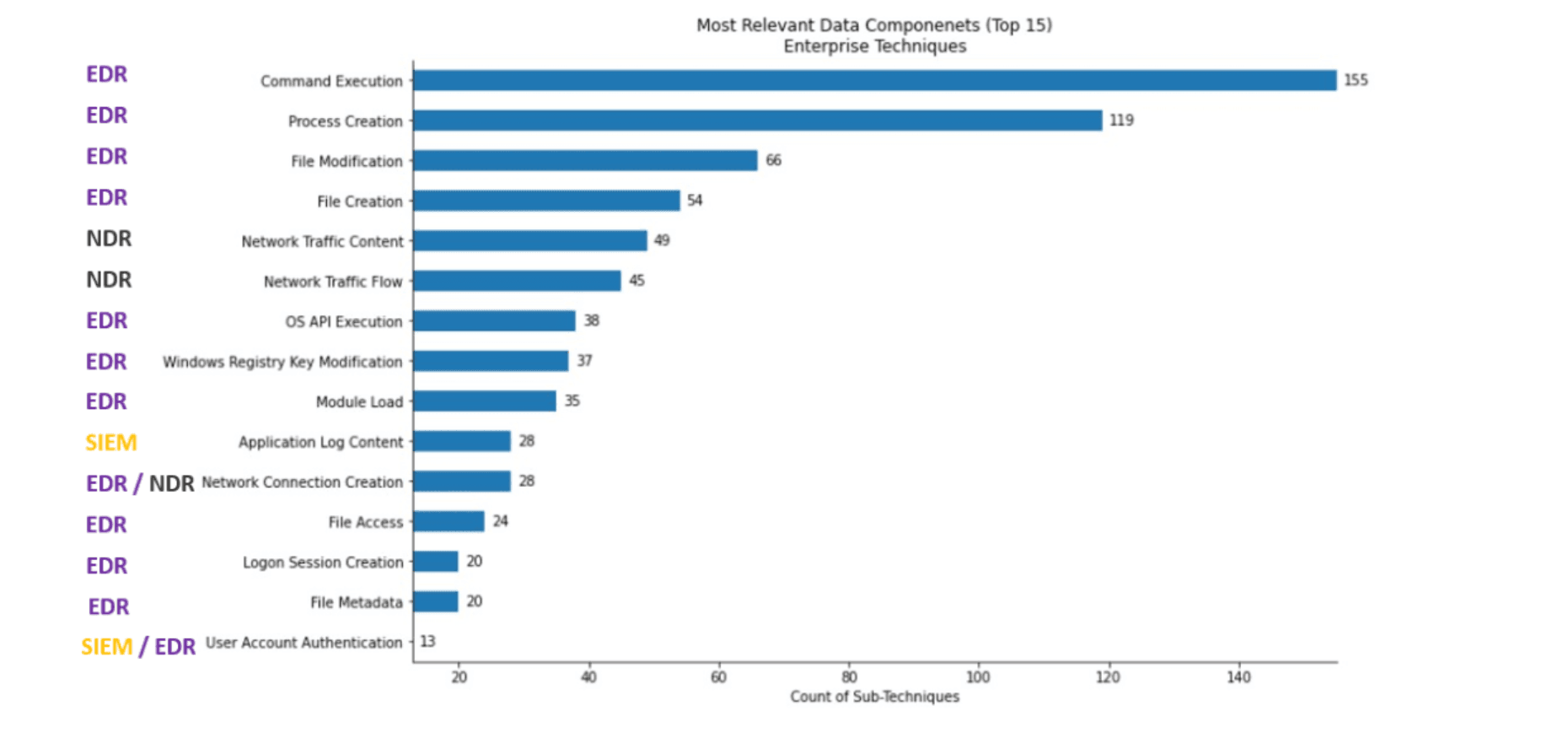

Ponadto, wiele firm wciąż korzysta z przestarzałych systemów antywirusowych, które od czasów, gdy zaczęto stosować mechanizmy obfuskacji kodu i wirusy polimorficzne* (ok. 7-8 lat temu) nie zdają egzaminu oraz z systemów SIEM, które są w stanie wykryć zaledwie kilka z kilkuset technik ataków wymienionych w MITRE.

Brak zrozumienia przez firmy tych niuansów oraz samej matrycy MITRE ATT&CK jest powodem, dla którego cały czas na rynku mamy do czynienia ze skutecznymi cyberatakami i obserwujemy ich gwałtowny wzrost rok do roku.

Jak w takim razie skutecznie chronić firmę?

* Polimorfizm to proces, w którym złośliwe oprogramowanie zmienia swój podstawowy kod, aby uniknąć wykrycia.

Rozwiązania adresujące metody ataków opisanych w MITRE ATT&CK

EDR

Patrząc na matrycę MITRE ATT&CK, można zniechęcić się już samą ilością uwzględnionych tam technik ataku (201). Dobra wiadomość jest taka, że istnieje jedno rozwiązanie bezpieczeństwa, które adresuje ok. 70% technik stosowanych przez cyberprzestępców. Jest nim EDR (Endpoint Detection and Response), zapewniający bezpieczeństwo stacji końcowych i serwerów.

Z naszego doświadczenia wynika, że wszystkie współczesne systemy bezpieczeństwa stacji końcowych określają się mianem EDR, ale w rzeczywistości wiele z nich nie posiada kluczowych funkcjonalności charakterystycznych dla takich rozwiązań, np. funkcji rollbacku, czyli zdolności do przywrócenia stacji roboczej do stanu sprzed ataku. Kiedy dochodzi ataku, który modyfikuje ustawienia systemowe, pamięć czy rejestr, organizacja może zmagać się z koniecznością ręcznej naprawy lub wręcz formatowania dysków setek lub tysięcy komputerów.

Inną kwestią, na którą warto zwrócić uwagę przy wyborze EDRa, jest prezentacja danych. Przyjazna konsola i bogactwo narzędzi analitycznych oraz widoków znakomicie ułatwia pracę analitykom, dzięki czemu mogą szybko reagować, co jest kluczowe w sytuacjach kryzysowych. Jeśli jednak system generuje tysiące alertów i dostarcza jedynie fragmentaryczne informacje, analitycy SOC muszą szukać potwierdzenia w innych źródłach, co zabiera czas i zwiększa ryzyko dla organizacji. Dlatego to, na jakie rozwiązanie EDR się zdecydujemy, może mieć realny wpływ na bezpieczeństwo całej firmy.

NDR

Patrząc na matrycę MITRE, w drugiej kolejności firmy powinny wziąć pod uwagę zakup systemu NDR (Network Dtection and Response). NDR monitoruje cały ruch sieciowy w czasie rzeczywistym, co pozwala na wykrywanie podejrzanych aktywności, takich jak nietypowe połączenia czy nagłe, duże transfery danych. Dzięki wykorzystaniu sygnatur i heurystyk NDR identyfikuje techniki ataków, w tym ruch boczny (lateral movement) i ekfiltrację danych. Budowa szczegółowych profili analizy zachowań użytkowników i zbieranie bogatej telemetrii z ruchu sieciowego pozwala na wykrywanie nieautoryzowanych działań, a integracja z innymi narzędziami zabezpieczeń, takimi jak EDR i SIEM, umożliwia uzyskanie pełnego obrazu zagrożeń.

Jednak posiadanie EDRa, SIEMa, i NDRa to nie wszystko. Ktoś jeszcze musi te systemy monitorować.

SOC

Security Operations Center (SOC) odgrywa kluczową rolę w kontekście współczesnych zagrożeń opisanych w matrycy MITRE ATT&CK. Posiadanie zespołu SOC umożliwia organizacjom skuteczne monitorowanie i analizowanie incydentów bezpieczeństwa, a także proaktywne wykrywanie i modelowanie zagrożeń na podstawie technik i taktyk przeciwników.

Z drugiej strony, dzięki odniesieniu się do matrycy MITRE, zespoły SOC mogą identyfikować podatności infrastruktury, co pozwala na dostosowanie istniejących mechanizmów wykrywania i remediacji. Dodatkowo matryca ułatwia zidentyfikowanie błędnych konfiguracji oraz innych problemów operacyjnych, a także na lepsze planowanie testów penetracyjnych. Dzięki informacjom zawartym w MITRE ATT&CK SOC staje się bardziej efektywnym narzędziem w obronie przed złożonymi zagrożeniami cybernetycznymi.

Dowiedz się, jak działa zespół SOC360.

Skuteczna strategia cyberbezpieczeństwa dla Twojej firmy

W obliczu rosnącej liczby cyberzagrożeń, zrozumienie matrycy MITRE ATT&CK staje się kluczowe dla organizacji pragnących skutecznie zabezpieczyć swoje systemy. Wdrożenie odpowiednich technologii, takich jak EDR i NDR, oraz posiadanie sprawnie działającego SOCa, pozwala na proaktywne wykrywanie i neutralizowanie ataków. Wiedza na temat technik ataków umożliwia budowanie silniejszej architektury obronnej, co jest niezbędne w dzisiejszym, dynamicznie zmieniającym się krajobrazie cyberbezpieczeństwa.

Potrzebujesz usługi SOC, systemu EDR lub NDR? Skontaktuj się z nami, a pomożemy Ci wdrożyć efektywną strategię cyberbezpieczeństwa dla Twojej firmy.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: