Czym jest Cyber Threat Intelligence i jak wspiera organizacje w ochronie przed zagrożeniami

Ataki ransomware nie tylko nie hamują, ale wyraźnie przyspieszają — (w I kwartale 2025 r. liczba ujawnionych ofiar ransomware wzrosła o 126% rok do roku, osiągając rekordowy poziom. To pokazuje, że organizacje coraz częściej stają się celem działań zaplanowanych z wyprzedzeniem, a nie przypadkowych kampanii.

Cyber Threat Intelligence odpowiada na ten trend, umożliwiając wcześniejsze wykrywanie zagrożeń, analizę aktorów i technik ataku oraz reakcję zanim dojdzie do realnego incydentu — zamiast dopiero po fakcie.Liczba ataków ransomware cały czas rośnie, stanowiąc główne zagrożenie dla polskich firm i organizacji. Skutki takiego ataku obejmują szereg negatywnych konsekwencji: od wielomilionowych strat finansowych, przez paraliż operacyjny, aż po trwałe uszczerbki na reputacji.

A co jeśli można wyprzedzić ruchy cyberprzestępców? Kluczem jest tutaj procedura Cyber Threat Intelligence (CTI), która pozwala nie tylko zrozumieć kto i dlaczego może atakować daną organizację, ale także przewidzieć techniki ataku. CTI wykorzystuje m.in. monitorowanie Dark Webu, aby zidentyfikować wycieki danych, niepokojące wzmianki o firmach czy inne oznaki planowanych działań, umożliwiając organizacjom reagowanie zanim zagrożenie stanie się rzeczywistością.

W tym artykule odkrywamy tajniki Cyber Threat Intelligence – wyjaśniamy jakie są jego rodzaje i metody, jak wygląda tzw. cykl życia CTI oraz jakie korzyści może przynieść jego zastosowanie w organizacji.

Czym jest Cyber Threat Intelligence

Cyber Threat Intelligence to proces polegający na gromadzeniu, analizie, dystrybucji i wymianie informacji o cyberatakach oraz ich sprawcach, służący poprawie środków bezpieczeństwa.

Wiele organizacji, w tym rządy, organy ścigania, dostawcy rozwiązań bezpieczeństwa, a także firmy prywatne i publiczne, korzysta z CTI, by wzmacniać swoje zabezpieczenia. Może się to odbywać dwojako: proaktywne wykorzystanie Threat Intelligence pomaga w budowaniu skutecznej strategii bezpieczeństwa, natomiast reaktywne wspiera procedurę obrony przed cyberatakami.

Rodzaje Threat Intelligence i ich zastosowania

Istnieją trzy główne rodzaje Threat Intelligence, z których każdy pełni nieco inną rolę, adresuje różne potrzeby i może być wykorzystywany na różnych etapach procesu bezpieczeństwa organizacji:

- Tactical Threat Intelligence dostarcza informacji w czasie rzeczywistym o zagrożeniach, które aktywnie celują w organizację. Wspiera codzienne działania zespołów ds. bezpieczeństwa, dając im dane niezbędne do wykrywania, reagowania i neutralizowania incydentów bezpieczeństwa.

- Operational Threat Intelligence oferuje bardziej kompleksowy krajobraz zagrożeń poprzez analizę motywów, możliwości i zamiarów sprawców ataków. Pomaga organizacjom zrozumieć, kto ich atakuje, dlaczego stają się celem oraz w jaki sposób napastnicy mogą próbować przełamać ich zabezpieczenia.

- Strategic Threat Intelligence dostarcza analiz na wysokim poziomie, koncentrując się na długoterminowych trendach, pojawiających się ryzykach oraz czynnikach geopolitycznych wpływających na krajobraz cyberzagrożeń. Tego typu dane pomagają decydentom zrozumieć szerszy kontekst zagrożeń cybernetycznych, co umożliwia podejmowanie świadomych decyzji dotyczących ogólnej strategii bezpieczeństwa.

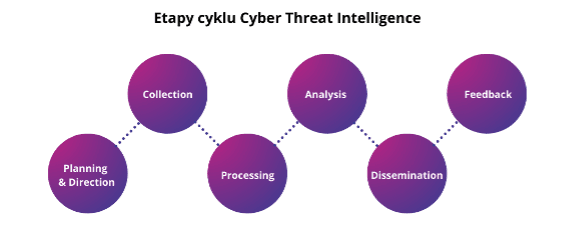

Cyber Threat Intelligence Lifecycle

Niezależnie od tego, który z rodzajów CTI zdecydujemy się wdrożyć w naszej organizacji, powinniśmy postępować według określonych kroków, które porządkują cały proces i pomagają w przekształceniu surowych danych w użyteczne informacje.

Mowa o metodologii znanej jako Cyber Threat Intelligence Lifecycle, pierwotnie opracowanej przez CIA w celu zbierania informacji wywiadowczych i budowania mechanizmów obronnych. Z czasem model ten został przejęty i dostosowany przez inne organizacje, by obecnie stanowić złoty standard postępowania w tym zakresie.

Cyber Threat Intelligence Lifecycle składa się z sześciu kroków:

- Planowanie (Planning & Direction) – obejmuje ustalenie wymagań, metod i celów dla konkretnej operacji CTI.

- Zbieranie danych (Collection) – gromadzenie informacji z różnych źródeł, takich jak logi bezpieczeństwa, kanały informacji o zagrożeniach, fora, media społecznościowe, eksperci w danej dziedzinie itp. Głównym założeniem jest zebranie jak największej ilości istotnych informacji.

- Przetwarzanie (Processing) – ocena istotności zebranych danych, ich filtrowanie, usuwanie nieistotnych szczegółów, tłumaczenie informacji z obcojęzycznych źródeł oraz strukturyzacja kluczowych danych do dalszej analizy.

- Analiza (Analysis) – ma na celu przekształcenie rozproszonych informacji w możliwą do wykorzystania wiedzę. Obejmuje to profilowanie aktorów zagrożeń, korelację zagrożeń oraz analizę ich zachowań.

- Dystrybucja (Dissemination) – na tym etapie zespoły upewniają się, że kluczowe wnioski i rekomendacje są dostarczane odpowiednim interesariuszom.

- Informacja zwrotna (Feedback) – uzyskanie feedbacku od zaangażowanych stron i interesariuszy w celu określenia, jakie korekty i ulepszenia należy wprowadzić w kolejnym cyklu.

Proces CTI w SOC360:

Pozyskiwanie (ze źródeł zewnętrzych oraz na podstawie incydentów SOC360), konsumpcja, analiza i dystrybucja wiedzy w zakresie:

a. Działalności grup cyber przestępczych i APT.

b. Technik, taktyk i procedur (TTP) wykorzystywanych w atakach cybernetycznych.

c. Doniesień i raportów o atakach.

d. Doniesień i raportów na temat podatności.

e. Informacji i danych na temat narzędzi.

Pozyskiwanie umiejętności w zakresie działania i użycia narzędzi stosowanych przez aktorów.

Odtwarzanie i symulacja ataków.

Analiza i indykatorów (IoC i IoA) uzyskanych ze źródeł CTI, incydentów i symulacji pod kątem wykorzystania w procesie Detection Engineering.

Pozyskiwanie, utrzymywanie i dystrybucja źródeł CTI.

Dystrybucja informacji CTI w SOC360 oraz do klientów SOC360.

Źródła Threat Intelligence

Źródła, na bazie których powinno się budować proces CTI w dużej mierze zależą od tego kto i z jakim zamiarem go przeprowadza. Strategia jaką przyjmie tutaj zespół SOC, którego nadrzędnym celem jest wzbogacanie reguł detekcji i rozpoznawanie różnorakich technik, taktyk, trendów, a także nowych grup przestępczych i wykorzystywanych przez nie metod, nie będzie odpowiednia dla wewnętrznego zespołu bezpieczeństwa, któremu zależy na pozyskiwaniu informacji o zagrożeniach dotyczących konkretnej branży czy obszaru geograficznego.

Z pewnością cenne okażą się tutaj zbieranie logów z własnych systemów bezpieczeństwa i zbieranie doświadczeń z analiz incydentów i reakcji na nie – co może wspomóc organizacje przed powtarzającymi się zagrożeniami i popełnianiem tych samych błędów.

Warto także wziąć pod uwagę źródła zewnętrzne takie jak:

- Raporty branżowe – dokumenty dostarczane przez firmy zajmujące się bezpieczeństwem, np. raporty o najnowszych zagrożeniach i metodach ataków, takie jaki DFIR Report.

- Bazy danych zagrożeń – np. MITRE ATT&CK, CVE (Common Vulnerabilities and Exposures), które dostarczają informacji o znanych lukach i taktykach atakujących.

- Społeczności i fora – grupy wymiany informacji, zarówno publiczne, jak i zamknięte (np. ISACs – Information Sharing and Analysis Centers).

- Źródła open-source (OSINT) – dane dostępne publicznie, np. artykuły, blogi, social media, fora internetowe.

- Darknet – monitorowanie ukrytych forów, marketów czy stron, gdzie cyberprzestępcy wymieniają informacje lub handlują narzędziami do przeprowadzania ataków.

- Grupy cyberprzestępcze – śledzenie działalności znanych grup APT (Advanced Persistent Threat).

Korzyści z zastosowania Cyber Threat Intelligence

- Proaktywne wykrywanie zagrożeń: CTI umożliwia monitorowanie i analizowanie wskaźników kompromitacji (Indicators of Compromise), co pozwala na identyfikację potencjalnych zagrożeń przed ich eskalacją do pełnowymiarowych incydentów.

- Szybsze reagowanie na incydenty: Dzięki CTI zespoły bezpieczeństwa mogą szybciej określać charakter i skalę incydentów oraz opracowywać skuteczne plany powstrzymywania i łagodzenia skutków ataków.

- Priorytetyzacja incydentów: CTI pozwala ocenić krytyczność zagrożeń i skupić uwagę na tych, które mają największy potencjalny wpływ na organizację.

- Analiza kontekstowa: CTI dostarcza szerszy kontekst incydentów, uwzględniając taktyki, techniki i procedury (TTP) atakujących oraz ich motywacje.

- Łagodzenie ryzyka i podatności: CTI pomaga identyfikować i priorytetyzować luki w zabezpieczeniach oraz zapobiegać zagrożeniom poprzez wdrażanie odpowiednich środków, np. filtrowanie wiadomości e-mail w przypadku phishingu.

- Wspieranie decyzji strategicznych: CTI dostarcza decydentom cennych informacji do podejmowania decyzji dotyczących inwestycji w technologie i środki bezpieczeństwa oraz oceny ich skuteczności.

- Współpraca i wymiana informacji: Organizacje mogą dzielić się zanonimizowanymi danymi o zagrożeniach, co wzmacnia kolektywne mechanizmy obronne w społeczności cyberbezpieczeństwa.

- Lepsze reagowanie w przyszłości: CTI wspiera analizę poincydentalną, pomagając organizacjom poprawiać strategie reagowania, identyfikować luki i lepiej przygotować się na przyszłe zagrożenia.

Gotowe rozwiązania Cyber Threat Intelligence

Procedura Cyber Threat Intelligence składa się z wielu etapów, a pozyskiwanie informacji niezbędnych do jej przeprowadzenia może, a nawet powinno, obejmować wiele źródeł. W sytuacji powszechnego niedoboru specjalistów i ograniczonych zasobów czasowych i pieniężnych, wizja wdrożenia CTI może przytłaczać nawet dojrzałe w zakresie bezpieczeństwa organizacje.

Istnieją jednak gotowe rozwiązania stworzone, by wspierać firmy w procesie Threat Intelligence. Jednym z nich jest platforma SOCRadar Extended Threat Intelligence, która dzięki analizie danych z różnych źródeł (np. forów, mediów społecznościowych, publicznych baz danych, czy dark webu) oraz identyfikacji złośliwych działań w czasie rzeczywistym, umożliwia wczesne wykrywanie potencjalnych zagrożeń. System SOCRadar automatyzuje procesy zbierania i analizy danych, co pozwala na identyfikację taktyk i technik stosowanych przez cyberprzestępców oraz określenie ryzyka, jakie stanowią one dla danej organizacji. Platforma dostarcza również szczegółowych raportów i rekomendacji, wspierając zespoły w podejmowaniu strategicznych decyzji i wdrażaniu działań zapobiegawczych.

Niezależnie od tego, czy Twoja organizacja zdecyduje się korzystać z gotowych rozwiązań CTI, czy też rozwijać własne zasoby, kluczowe jest odpowiednie dostosowanie strategii do specyficznych potrzeb i celów biznesowych. Skontaktuj się z nami, by uzyskać wsparcie ekspertów w tym zakresie.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: