Utrzymywanie w chmurze danych i zasobów z różnych obszarów działalności operacyjnej to obecnie standard, który daje wygodę i wymierne korzyści. Organizacje powinny jednak pamiętać, że aby maksymalizować efektywność rozwiązań chmurowych, trzeba zadbać o skuteczną strategię bezpieczeństwa dla tego obszaru.

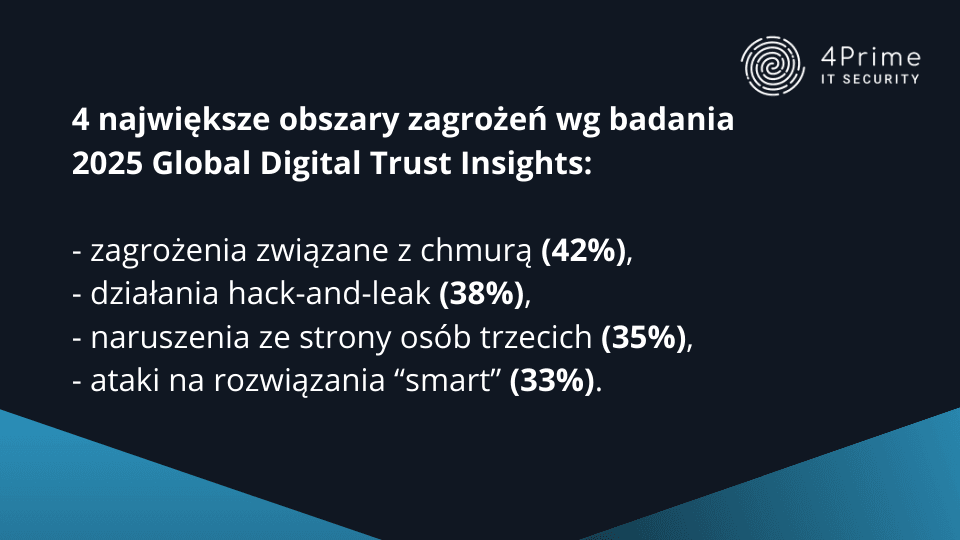

Według badania PwC 2025 Global Digital Trust Insights, gromadzącego spostrzeżenia 4042 dyrektorów biznesowych i technologicznych z 77 krajów, aż 42% respondentów wskazuje, że to właśnie zagrożenia cybernetyczne związane z chmurą są jednym z największych wyzwań dla firm. Stawka jest niemała, bo szacowany średni koszt wycieku danych firmowych to 3,3 mln $.

34% liderów działów technologicznych mówi, że cloud security jest dla nich najwyższym priorytetem i planuje, w najbliższych 12 miesiącach, przeznaczyć budżet na inwestycje w tym obszarze.

Czym jest bezpieczeństwo danych w chmurze?

Chmura obliczeniowa to zbiór usług (często implementowanych za pomocą mikroserwisów), które gromadzą różnego rodzaju informacje i realizują określone zadania. Te dane, podatne na zagrożenia, powinny mieć zapewnioną ochronę uwzględniającą przede wszystkim odpowiednie technologie i wewnętrzne zasady organizacji. Kluczowe obszary tej ochrony obejmują:

- bezpieczeństwo danych w spoczynku – dot. danych przechowywanych,

- bezpieczeństwo danych w tranzycie – dot. danych pobieranych/przesyłanych

W obydwu przypadkach ważne jest określenie czy dane są odpowiednio szyfrowane, kto ma do nich dostęp i uprawnienia. Dodatkowo, w przypadku danych w spoczynku, należy też zweryfikować, czy są odpowiednio retencjonowane.

Najczęściej do naruszenia danych dochodzi, gdy są pobierane lub przesyłane, dlatego firmom zaleca się stosowanie szyfrowania SSL (zabezpieczenie transmisji poufnych danych) na każdym połączeniu między usługami chmurowymi.

Potencjalne ryzyka dla bezpieczeństwa danych w chmurze

Stopień zabezpieczenia danych w chmurze będzie w dużej mierze zależał od tego, jaki typ danych przechowujemy. Jeśli w chmurze firmowej znajdują się np. dane medyczne (czyli dane wrażliwe), dla organizacji istotne będzie precyzyjne zabezpieczenie każdego jej elementu przed wyciekiem informacji oraz skrupulatne nadawanie dostępu do danych tylko uprawnionym osobom.

Mówiąc o chmurze, możemy wyróżnić 3 kluczowych „aktorów” mających dostęp do środowiska chmurowego i potencjalnie stanowiących dla niego zagrożenie:

- cyberprzestępcy,

- pracownicy firmy,

- dostawcy rozwiązań chmurowych.

Natomiast najczęstsze zagrożenia to:

- kradzież danych,

- niepożądana publikacja danych,

- skasowanie danych i żądanie okupu w zamian za ich odzyskanie.

Jak zwiększyć bezpieczeństwo danych w chmurze?

Organizacje świadome zagrożeń i ich źródeł powinny wielowymiarowo podchodzić do kwestii bezpieczeństwa chmury, integrując czynniki ludzkie, procesy oraz technologie. Każdy z tych obszarów jest równie istotny i nie może być marginalizowany, bo każdy niesie konkretne rodzaje ryzyka. Poniżej przedstawiamy praktyczne rady, jak właściwie zadbać o bezpieczeństwo chmurowe.

Ludzie

a. Zespół SOC – zespół analityków, który całodobowo monitoruje środowisko chmurowe firmy, namierza podejrzane aktywności i mityguje zagrożenia.

b. SecDevOps – zadaniem osoby pełniącej rolę SecDevOps jest wprowadzanie i utrzymanie bezpieczeństwa w całym procesie tworzenia, testowania, wdrażania i monitorowania oprogramowania, aby skutecznie chronić dane i eliminować potencjalne zagrożenia.

Procesy

a. Hierarchiczne struktury do zarządzania politykami bezpieczeństwa – to pełne spojrzenie na dostęp do zasobów chmurowych z punktu widzenia organizacji jako całej grupy i świadome opracowanie podziału odpowiedzialności użytkowników.

b. Grupowanie użytkowników w role – role definiują dostępy do konkretnych zasobów chmurowych, aby ograniczyć ryzyka wynikające z nadmiernych uprawnień (np. nieautoryzowany dostęp). Grupy użytkowników najczęściej organizowane są według wspólnych zadań (np. marketing, HR, programiści), aby określić pakiet uprawnień, który powinien im zostać nadany.

c. Least Privilege (PoLP) – zasada minimalnych uprawnień, która w bezpieczeństwie chmurowym oznacza, że użytkownicy powinni posiadać tylko te uprawnienia, które są im niezbędne do wykonywania zadań. W razie konieczności zakres dostępów można rozszerzać.

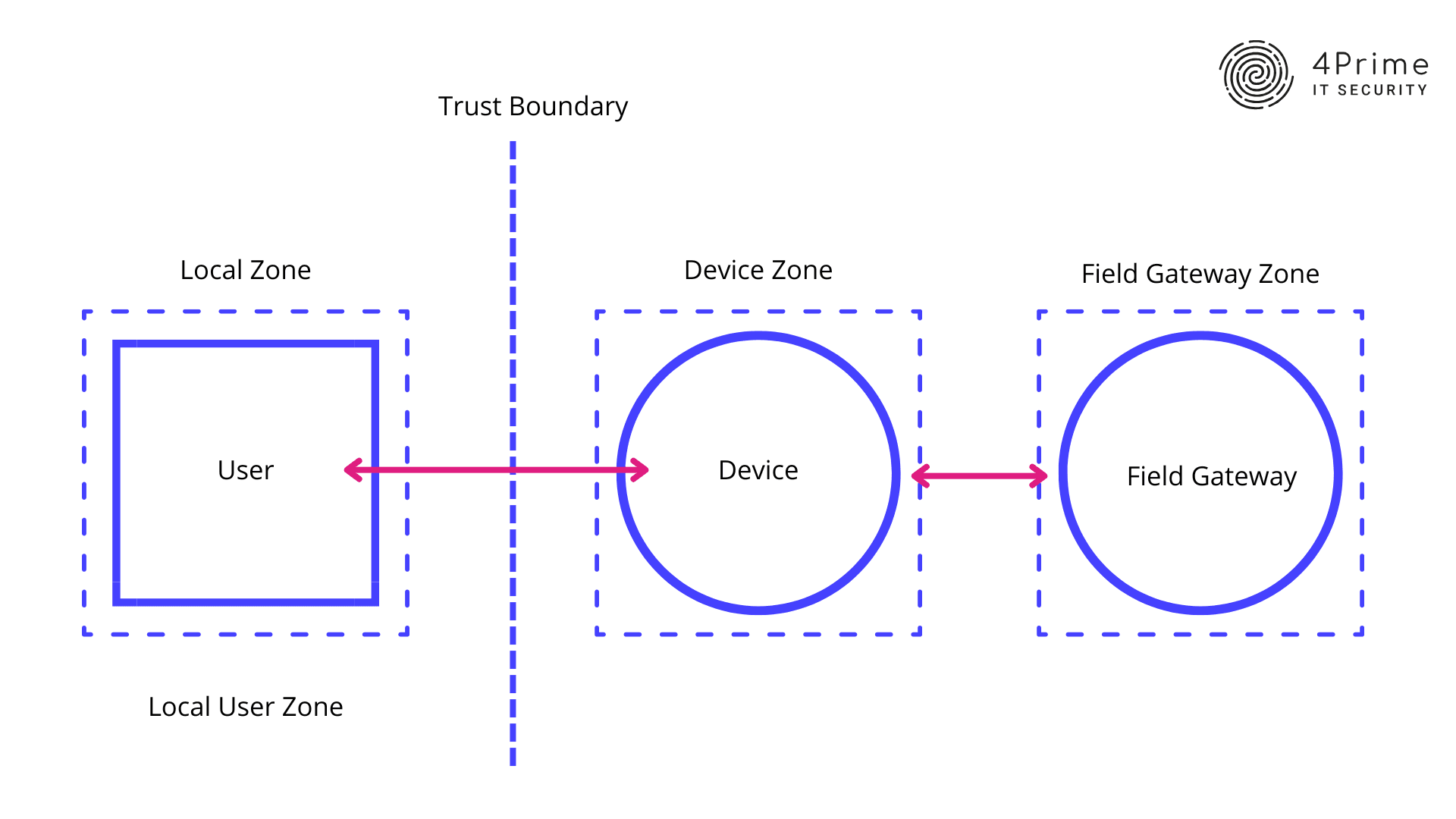

d. Trust Boundary – koncepcja odnosząca się do granicy między różnymi obszarami systemów lub infrastruktury IT, do których poziom zaufania do bezpieczeństwa danych może się od siebie różnić. Granica określa, w którym miejscu kończy się kontrolowany obszar, a zaczyna ten bardziej zagrożony. Jej przekroczenie powinno być zawsze nadzorowane i jak najbardziej restrykcyjne. W środowisku chmurowym Trust Boundary może np. oddzielać zasoby sieci firmowej od tych, które zarządzane są przez dostawcę usług chmurowych.

e. Service account i polityka rotacji kluczy serwisowych – dotyczą sytuacji, kiedy do zasobów chmurowych dostęp chce mieć maszyna, a nie użytkownik. Konta serwisowe określają uprawnienia maszyny, a polityka pozwala zarządzać kluczami serwisowymi przypisanymi do tych kont. Definiuje ona też częstotliwość rotacji, proces generowania nowych kluczy i sposób bezpiecznego wycofywania starych, aby zapewnić ciągłość działania usług.

Technologie

a. Definiowanie odpowiednich alertów w ramach usług chmurowych – skuteczną ochronę chmury zapewnią dopasowane alerty i wykorzystanie więcej niż jednego sposobu ich dostarczania (np. SMS, push notification, e-mail) w sytuacjach, gdy doszło do incydentu w organizacji.

b. MFA – stosowanie Multi Factor Authentication to coraz powszechniejsza praktyka i choć wymaga dodatkowej konfiguracji, pozwala efektywnie chronić zasoby chmurowe - np. bez użycia MFA, użytkownik nie będzie miał dostępu do zasobów.

c. Zero Trust – model zakładający, że żadna osoba, urządzenie czy system, zarówno wewnątrz, jak i na zewnątrz sieci, nie mogą być automatycznie uznawane za zaufane. Wymagana jest ciągła weryfikacja tożsamości i uprawnień użytkowników i urządzeń (bez względu na lokalizację), zanim otrzymają dostęp do zasobów chmurowych (“never trust, always verify”). Wg definicji Microsoft Zero Trust w odniesieniu do chmury opiera się na 3 kluczowych filarach:

- explicit verification – potwierdzanie tożsamości i innych parametrów przy próbie dostępu do zasobów w chmurze,

- least-privilege access – minimalne konieczne uprawnienia dla użytkowników i urządzeń,

- assumed breach – każda interakcja z chmurą traktowana jest jako potencjalne zagrożenie, które należy zmitygować.

d. Szyfrowanie danych – zabezpiecza dane w spoczynku przed dwoma wektorami ataku: - administrator chmury chce mieć dostęp do danych organizacji, - atakujący, znajdujący się wewnątrz sieci, chce wykraść dane firmy.

Rozwiązania takie jak np. Cloud Storage czy S3 umożliwiają definiowanie własnych kluczy szyfrowania.

e. Backupy i kopie zapasowe – w chmurze są zazwyczaj przechowywane w rozproszonych lokalizacjach i często są automatycznie replikowane, aby zwiększyć ich odporność na utratę danych. Dostawcy technologii chmurowych oferują w tym zakresie stosunkowo niedrogie i proste w użyciu rozwiązania (np. AWS Backup, Azure Backup). Dodatkowo, rekomendujemy regularne testowanie procedur przywracania danych.

f. Disaster recovery (Infrastructure As a Code) – to tworzenie opisów konfiguracyjnych (dot. tworzenia usług w chmurze), dzięki którym, w sytuacji zagrożenia czy awarii, możliwe jest automatyczne odtworzenie całej infrastruktury chmurowej (rozwiązania wspierające: Terraform, AWS Cloud Formation).

g. Dostępność – gwarancja, że dane w chmurze są zawsze dostępne dla użytkowników. Wysoką dostępność zapewnia rozproszenie geograficzne centrów danych (tworzenie regionów), skalowanie zasobów czy redundancja danych. Np. w sytuacji ataku DDoS na jeden z regionów danych, usługi firmy będą nadal dostępne z pozostałych lokalizacji.

Bezpieczna chmura w Twojej organizacji dzięki 4Prime IT Security

Mnogość dobrych praktyk związanych z bezpieczeństwem danych w chmurze może na pierwszy rzut oka wydawać się skomplikowana, jednak kluczowa jest świadomość, że te rozwiązania chronią to co dla firm najcenniejsze – dane stanowiące tajemnicę przedsiębiorstwa oraz dane osobowe. Co więcej, działania zabezpieczające znacząco minimalizują ryzyko naruszeń i zapewniają integralność danych. Stojąc przed wyzwaniem opracowania skutecznej strategii ochrony chmury i wdrażania odpowiednich technologii, warto skorzystać z usług partnera posiadającego wieloletnie doświadczenie i ekspertów w tym obszarze.

Doradzimy Ci jak zadbać o bezpieczne dane w chmurze. Zapraszamy do kontaktu.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: