Systemy NDR -

Network Detection and Response

Czym jest NDR?

NDR to kluczowe narzędzie ochrony ruchu sieciowego. Łączy zaawansowaną analizę z pełnym wglądem w infrastrukturę wewnętrzną organizacji. Skutecznie identyfikuje problemy związane z błędami konfiguracji, naruszeniami polityk bezpieczeństwa, spadkami wydajności i nowymi technikami ataków.

NDR jako obowiązkowe dopełnienie strategii bezpieczeństwa IT

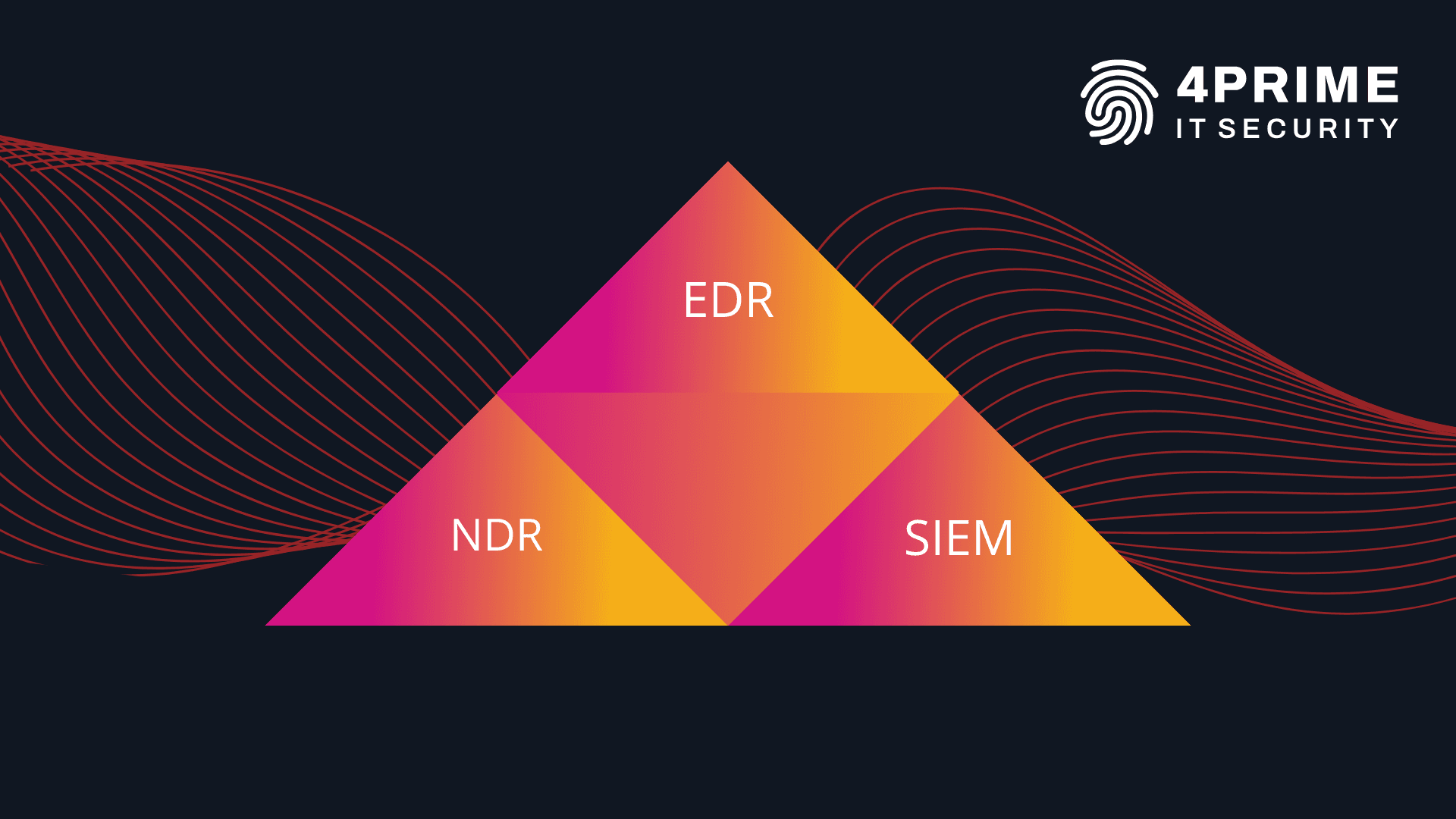

W rozmowach z klientami często podkreślamy, że systemy EDR adresują 70% technik ataków opisanych w Matrycy MITRE ATT&CK.

Aby zaadresować kolejne 20%*, firmy powinny wziąć pod uwagę zakup systemu NDR. NDR monitoruje cały ruch sieciowy w czasie rzeczywistym, co pozwala na wykrywanie podejrzanych aktywności, takich jak nietypowe połączenia czy nagłe, duże transfery danych.

Dzięki wykorzystaniu sygnatur i heurystyk NDR identyfikuje techniki ataków, w tym ruch boczny (lateral movement) i eskfiltrację danych. Budowa szczegółowych profili analizy zachowań użytkowników i zbieranie bogatej telemetrii z ruchu sieciowego pozwala na wykrywanie nieautoryzowanych działań, a integracja z innymi narzędziami zabezpieczeń, takimi jak EDR i SIEM, umożliwia uzyskanie pełnego obrazu zagrożeń.

*Pozostałe 10% technik adresują inne technologie: SIEM, NGFW, PAM itp.

Funkcje systemu NDR

Nowoczesne rozwiązania NDR od naszych partnerów

Posiadamy największe doświadczenie na rynku we wdrażaniu systemów NDR, poparte realizacją wymagających wdrożeń w złożonych, międzynarodowych środowiskach. Dzięki temu potrafimy dopasować rozwiązanie do specyfiki każdej organizacji, zapewniając skuteczną ochronę przed realnymi zagrożeniami.

Usługa SOC oparta na systemach EDR i NDR

Jako zespół SOC360 (SOC Operations Center) pracujemy na narzędziach typu EDR/XDR i NDR. EDRy pozwalają naszym analitykom precyzyjnie śledzić wydarzenia zachodzące na endpointach oraz szybko reagować na incydenty, np. poprzez natychmiastowe zatrzymywanie procesów i izolowanie ich w kwarantannie.

NDRy – jako że monitorują ruch sieciowy – umożliwiają nam wykrycie zdarzeń, które mogły zostać pominięte przez inne narzędzia.

Często korelujemy również dane z różnych systemów przy pomocy SIEMów, które mają dla nas wartość dopełniającą.

Ponadto posiadamy laboratorium do detonacji i analizy podejrzanych plików, których funkcje i role są nieznane oraz laboratorium do testowania nowych technologii, aby móc ocenić nowe systemy przed ich wdrożeniem.

Korzystamy też ze wsparcia działu deweloperskiego, który zajmuje się dostosowaniem systemu obsługi zgłoszeń, automatyzacji oraz pisania skryptów, które mogą się przydać w analizie zgłoszeń lub danych wewnętrznych.