EDR, NDR i SIEM: Kluczowe elementy architektury bezpieczeństwa IT

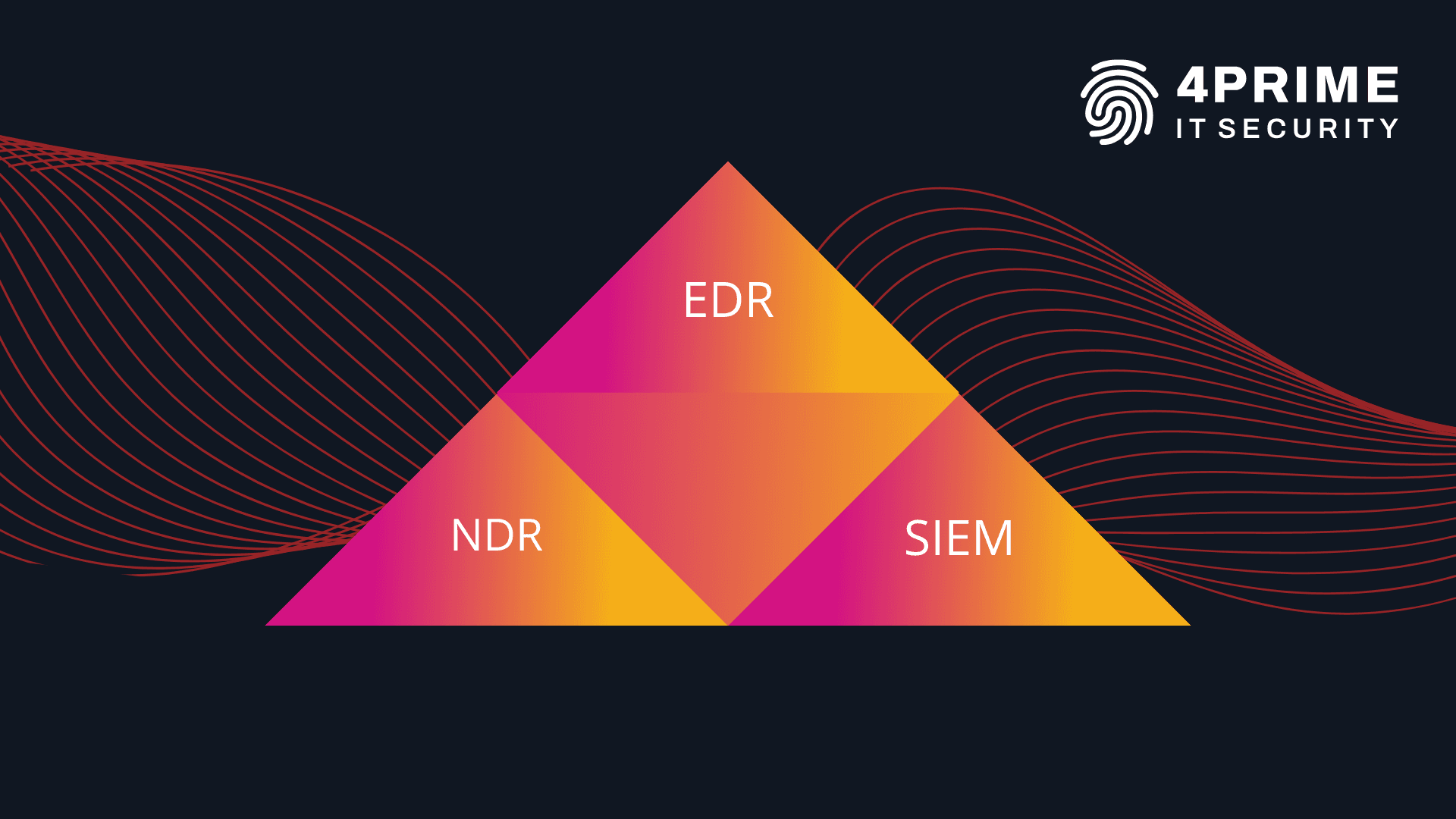

Nowoczesna cyberobrona nie może opierać się tylko na antywirusie i SIEM-ie. Rozwiązania EDR i NDR zapewniają realną detekcję i odpowiedź na zaawansowane ataki — EDR samodzielnie adresuje około 70% technik ataków z matrycy MITRE ATT&CK, co czyni go fundamentem bezpieczeństwa punktów końcowych. SIEM uzupełnia je jako centralny korelator logów, ale bez EDR i NDR nie daje pełnej ochrony.

Dynamiczny rozwój technologii, poza licznymi korzyściami biznesowymi, niesie ze sobą również nowe, zaawansowane formy zagrożeń dla bezpieczeństwa infrastruktury IT. Konsekwencje incydentów często są poważne i mogą prowadzić do zakłóceń w działalności operacyjnej, strat finansowych czy uszczerbku na reputacji firmy.

Dlatego budowanie efektywnej strategii cybersecurity, poprzez wdrożenie ochrony na wszystkich poziomach – od stacji końcowych po sieć – powinno być głównym priorytetem organizacji.

Nasze doświadczenie pokazuje jednak, że wiele firm wciąż korzysta jedynie z systemów antywirusowych, firewalli nowej generacji (NGFW) czy usług SOC bazujących wyłącznie na systemie SIEM. Tymczasem dzisiejsze metody ataków, wykorzystujące złożone strategie, a nie jedynie predefiniowane formuły, dowodzą, że takie podejście jest niewystarczające.

Nasz zespół SOC360 rekomenduje tzw. Triadę Widoczności SOC, czyli trzy połączone narzędzia: EDR, NDR oraz SIEM.

EDR – Endpoint Detection and Response

Jeśli Twoja firma nie ma jeszcze wdrożonych rozwiązań z obszaru cybersecurity lub korzysta jedynie z antywirusa i firewalla (NGFW), pierwszym krokiem powinna być implementacja systemu EDR. EDR koncentruje się na monitorowaniu i zabezpieczaniu punktów końcowych sieci, takich jak komputery, serwery czy urządzenia mobilne.

Dlaczego EDR to podstawa bezpieczeństwa IT? Bo adresuje on 70% technik ataków opisanych w matrycy Mitre ATT&CK.

Podstawowe funkcje systemów EDR to:

a. Wykrywanie zagrożeń w czasie rzeczywistym – systemy EDR, dzięki wbudowanym mechanizmom AI i Machine Learning (ML) są w stanie szybko wykrywać anomalie na poziomie systemów operacyjnych. Co więcej, tego typu narzędzia identyfikują znane już zagrożenia, nowe techniki ataków, a także zaawansowane sposoby ukrywania złośliwego kodu, takie jak np. polimorfia czy obfuskacja.

b. Automatyczna reakcja i analiza poincydentalna – systemy EDR automatycznie izolują zainfekowane urządzenie, plik czy proces tuż po ich wykryciu. Dzięki gromadzeniu danych telemetrycznych pozwalają udoskonalać ochronę firmowej infrastruktury IT i działać zgodnie z dyrektywą NIS2, która nakłada obowiązek raportowania incydentów.

c. Przywrócenie systemu do stanu sprzed ataku – dzięki tej funkcji, systemy EDR gwarantują zachowanie ciągłości organizacyjnej, minimalizowanie przestojów oraz strat nimi spowodowanych.

NDR – Network Detection and Response

NDR to rdzeń ochrony ruchu sieciowego. Łączy zaawansowaną analizę z pełnym wglądem w infrastrukturę wewnętrzną organizacji. Skutecznie identyfikuje problemy związane z błędami konfiguracji, naruszeniami polityk bezpieczeństwa, spadkami wydajności i nowymi technikami ataków.

Podstawowe funkcje systemów NDR to: a. Przechowywanie pełnej telemetrii ruchu sieciowego – systemy NDR znacząco zwiększają skuteczność reakcji na incydenty poprzez tworzenie modeli detekcji zagrożeń (dzięki wykorzystaniu AI oraz ML).

b. Analiza przepływów sieciowych – pracując na kopii ruchu, systemy NDR pozyskują do kilkuset różnych metadanych z obserwowanych przepływów. Wykrywają zaawansowane zagrożenia pochodzące zarówno z sieci wewnętrznej, jak i zewnętrznej.

c. Pełna widoczność – systemy NDR umożliwiają dokładną analizę zagrożeń dzięki możliwości wizualizacji środowiska sieciowego.

SIEM – Security Information and Event Management

SIEM to centralny punkt przetwarzania wszystkich wydarzeń związanych z bezpieczeństwem IT w firmie. SIEM działa poprzez zbieranie, przechowywanie i analizowanie logów oraz danych z różnych źródeł w sieci organizacji, takich jak urządzenia sieciowe, serwery, aplikacje czy urządzenia końcowe.

SIEM opiera się na predefiniowanych regułach korelacyjnych, w związku z czym nie radzi sobie z nowoczesnymi, zaawansowanymi technikami ataków. W świecie, w którym większość cyberprzestępców używa specjalnie przygotowanego, dostosowanego, zobfuskowanego malware’u, sam SIEM nie zdaje egzaminu – potrzebujemy tutaj zaawansowanej telemetrii.

Podstawowe funkcje systemu SIEM to:

a. Gromadzenie logów z różnych źródeł takich jak: firewall’e, web application firewall’e, kontrolery domeny, aplikacje czy inne źródła posiadające zdolność do logowania.

b. Korelacja i analiza zdarzeń– system wykrywa wzorce ataków i anomalie.

c. Generowanie alertów i raportów – SIEM wysyła automatyczne powiadomienia do zespołów bezpieczeństwa o wykrytych zagrożeniach i raportuje analizę poincydentalną.

EDR vs. SIEM

Chociaż w systemie SIEM można gromadzić dane o telemetrii punktów końcowych, EDR zdecydowanie góruje w wielu aspektach:

- Koszt i efektywność danych telemetrycznych – ilość danych o telemetrii ze stacji końcowych gromadzonych przez SIEM generuje wysokie koszty licencji. Rozwiązanie EDR jest bardziej ekonomiczne przez co znacząco optymalizuje koszty.

- Samoobrona i odporność na ataki (anti-tamper) – mechanizmy dostarczania logów do systemów SIEM nie mają funkcji samoobrony i mogą być łatwo dezaktywowane w trakcie ataku. Natomiast w systemach EDR znajdują się zaawansowane mechanizmy ochrony przed manipulacją.

- Aktywna reakcja na zagrożenia – EDR działa aktywnie, izolując zainfekowane pliki, urządzenia czy procesy w czasie rzeczywistym bez względu na lokalizację hosta. SIEM to narzędzie pasywne – analizuje dane i wysyła alerty, ale nie zapewnia natychmiastowej reakcji.

- Bezpośrednia detekcja i prewencja na punktach końcowych – EDR działa bezpośrednio na punktach końcowych, zatem zapewnia szybką prewencję, detekcję i mitygowanie zagrożeń. SIEM może odnotowywać opóźnienia w wykrywaniu zagrożeń (detekcja odbywa się w centralnym systemie).

- Intuicyjne mechanizmy prezentacji danych – w EDR prezentacja danych dostosowana jest do ich charakteru. SIEM wymaga dodatkowej konfiguracji, aby efektywnie wizualizować dane z punktów końcowych.

NDR vs. SIEM

Mimo, że SIEM oferuje analizę logów z urządzeń sieciowych, NDR dostarcza bardziej zaawansowane funkcje i narzędzia do wykrywania oraz reagowania na zagrożenia w ruchu sieciowym. Oto kluczowe różnice przemawiające na korzyść NDR:

- Bogatsze dane o ruchu sieciowym – NDR rejestruje bardziej szczegółowe metadane dla każdego połączenia (np. system GCX gromadzi ponad 90 metadanych na połączenie, podczas gdy systemy SIEM rejestrują tylko kilka informacji: adres i port źródłowy, adres i port docelowy, nazwa hosta, aplikacja, ilość danych).

- Intuicyjna wizualizacja i analiza danych – mechanizmy prezentacji danych w NDR, w przeciwieństwie do SIEM, dostosowane są do charakteru danych: oferują szybkie filtrowanie, wyszukiwanie i opcję "drill-down". Podnosi to efektywność pracy w czasie analizy alertów oraz reakcji na incydenty.

- Zaawansowane mechanizmy detekcji – NDR wykorzystuje do analizy bogatsze dane, dzięki czemu zwiększa szanse na sprawne wykrycie zagrożeń. Detekcja zagrożeń w SIEM zwykle oparta jest jedynie na prostych regułach korelacyjnych i danych reputacyjnych.

- Skalowalność i kontekst w czasie rzeczywistym – NDR monitoruje cały ruch sieciowy w czasie rzeczywistym i daje możliwość identyfikacji podejrzanych aktywności na poziomie warstw aplikacyjnych i protokołów. SIEM, ze względu na swoją zależność od logów, dostarcza jedynie wycinkową i często opóźnioną perspektywę zagrożeń.

SIEM jako uzupełnienie strategii cyberbezpieczeństwa

Mimo przesłanek przemawiających na korzyść systemów EDR i NDR, system SIEM nie powinien być pomijany w strategii cyberbezpieczeństwa organizacji.

W Triadzie Widoczności SOC pełni rolę log collectora i wspiera analityków w dokładnej analizie kontekstowej wykorzystywanej do wykrywania zagrożeń. Zbierając logi z różnych źródeł i zdarzenia z urządzeń, aplikacji i systemów IT, SIEM dostarcza szeroki obraz aktywności w organizacji.

Sprawdzi się również tam, gdzie systemy EDR i NDR nie posiadają widoczności, czyli np. w środowiskach Active Directory (usługa katalogowa służąca do zarządzania i organizowania zasobów sieciowych).

Dzięki połączeniu SIEM z systemami EDR i NDR uzyskujemy kompleksową widoczność na wszystkich poziomach – od sieci przez stacje końcowe, kończąc na dokładnej analizie zagrożeń.

Kompleksowe wsparcie w budowaniu cyberbezpieczeństwa dla Twojej organizacji

Dobór systemu cyberbezpieczeństwa powinien być dostosowany do specyfiki działalności firmy. EDR to doskonały wybór na początek, zwłaszcza w organizacjach z dużą liczbą pracowników zdalnych. NDR jako krok kolejny, świetnie sprawdzi się w monitorowaniu złożonych sieci korporacyjnych, a uzupełnienie w postaci SIEM zagwarantuje centralne zarządzanie i korelację danych o bezpieczeństwie w bardziej rozwiniętych środowiskach IT.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: