Ransomware to jeden z najbardziej destrukcyjnych typów cyberataków, w którym przestępcy nie tylko szyfrują dane, ale często wcześniej przejmują dostęp do infrastruktury, przemieszczają się po sieci (lateral movement) oraz wykradają informacje w celu szantażu (double extortion). Polska znajduje się w czołówce celów grup ransomware, dlatego organizacje muszą mieć gotowy plan reagowania. W przypadku ataku kluczowe jest szybkie potwierdzenie incydentu, izolacja środowiska, zgłoszenie sprawy do organów ścigania, PUODO oraz CSIRT, a następnie odtworzenie systemów z backupów. Niezbędne jest wsparcie zespołu DFIR, który analizuje przebieg ataku na podstawie danych z EDR/NDR, identyfikuje źródło kompromitacji i pomaga przywrócić ciągłość działania. Zapłata okupu może być rozważana jedynie jako ostateczność, ponieważ nie gwarantuje odzyskania danych ani usunięcia ryzyka przyszłych szantaży. Ostatecznie najważniejsze jest usunięcie podatności, wdrożenie skutecznych zabezpieczeń oraz strategii prewencyjnej, aby uniknąć powtórzenia incydentu.

W ostatnich latach ataki ransomware stały się jednym z najpoważniejszych zagrożeń dla firm na całym świecie, w tym także w Polsce. Według Europejskiej Agencji ds. Cyberbezpieczeństwa (ENISA) to jeden z najbardziej destrukcyjnych rodzajów cyberataków, który może sparaliżować działalność organizacji i prowadzić do ogromnych strat finansowych.

Co więcej, jak wynika z raportu ESET Threat Report za II poł. 2024, Polska znajduje się wśród głównych celów grup ransomware. W ciągu zaledwie sześciu miesięcy liczba tego typu ataków w kraju wzrosła o 37% w porównaniu do pierwszej połowy roku. Polska zajmuje już 7. miejsce na świecie pod względem liczby ataków ransomware, co podkreśla skalę problemu.

W obliczu tego zagrożenia kluczowe jest, aby firmy wiedziały, jak reagować na atak ransomware i jakie działania podjąć, aby zminimalizować jego skutki. W tym artykule wyjaśniamy, na czym polega ten rodzaj cyberataku oraz przedstawiamy krok po kroku plan działania, który pomoże firmom przywrócić normalne funkcjonowanie.

Czym jest atak ransomware i kogo najczęściej dotyczy

Ransomware (ang. ransom - okup, ang. software – oprogramowanie) to rodzaj ataku, w którym cyberprzestępcy przejmują kontrolę nad zasobami ofiary szyfrując dane i żądając okupu w zamian za przywrócenie ich dostępności (poprzez przesłanie klucza deszyfrującego) lub za nieujawnienie skradzionych danych.

Ofiarami ataków ransomware najczęściej padają prywatne firmy (zarówno małe, jak i duże) – cyberprzestępcy celują w systemy z lukami w zabezpieczeniach, licząc na łatwy zarobek. Dlatego kluczowe jest wdrożenie skutecznych mechanizmów ochrony, by zminimalizować ryzyko ataku i nie dopuścić do sytuacji, w której firma staje przed dylematem zapłaty okupu.

Na czym polega atak ransomware?

Atak ransomware to nie jedynie pojedynczy, zainfekowany plik, ale końcowy etap skomplikowanego procesu. Zanim cyberprzestępcy zaszyfrują dane i zażądają okupu, przeprowadzają pełen łańcuch działań Cyber Kill Chain.

Najpierw zdobywają pierwszy dostęp do sieci ofiary (Initial Access) – wykorzystując phishing, złośliwe reklamy, exploity czy ataki socjotechniczne. Następnie zapewniają sobie stałą obecność w systemie (Persistence) i przemieszczają się między urządzeniami (Lateral Movement), aby przejąć kontrolę nad jak największą częścią infrastruktury. Kolejnym krokiem jest eksfiltracja, czyli kradzież danych, które mogą zostać wykorzystane do szantażu. Dopiero po tych etapach następuje właściwy atak ransomware – cyberprzestępcy uruchamiają szyfrator, uniemożliwiając firmie korzystanie ze swoich zasobów (kluczowe pliki i aplikacje). Jest to tzw. double extortion ransomware – najpopularniejszy współcześnie typ ataku ransomware.

Cyberprzestęcy nie tylko blokują dostęp do zasobów, ale też grożą ich ujawnieniem, zwiększając presję na ofiarę.

Sam ransomware to finał ataku, dlatego skuteczna obrona przed nim powinna zacząć się już znacznie wcześniej – na etapie rozpoznawania i blokowania pierwszych wektorów ataku.

Jakie kroki podjąć, gdy Twoja firma padła ofiarą ransomware - plan działania

Choć zapłacenie okupu może skutkować otrzymaniem klucza deszyfrującego, nie daje żadnej gwarancji odzyskania i bezpieczeństwa danych. Cyberprzestępcy często nie usuwają wykradzionych danych. Dodatkowo, płacenie okupu wspiera działalność internetowych oszustów i motywuje ich do kolejnych ataków.

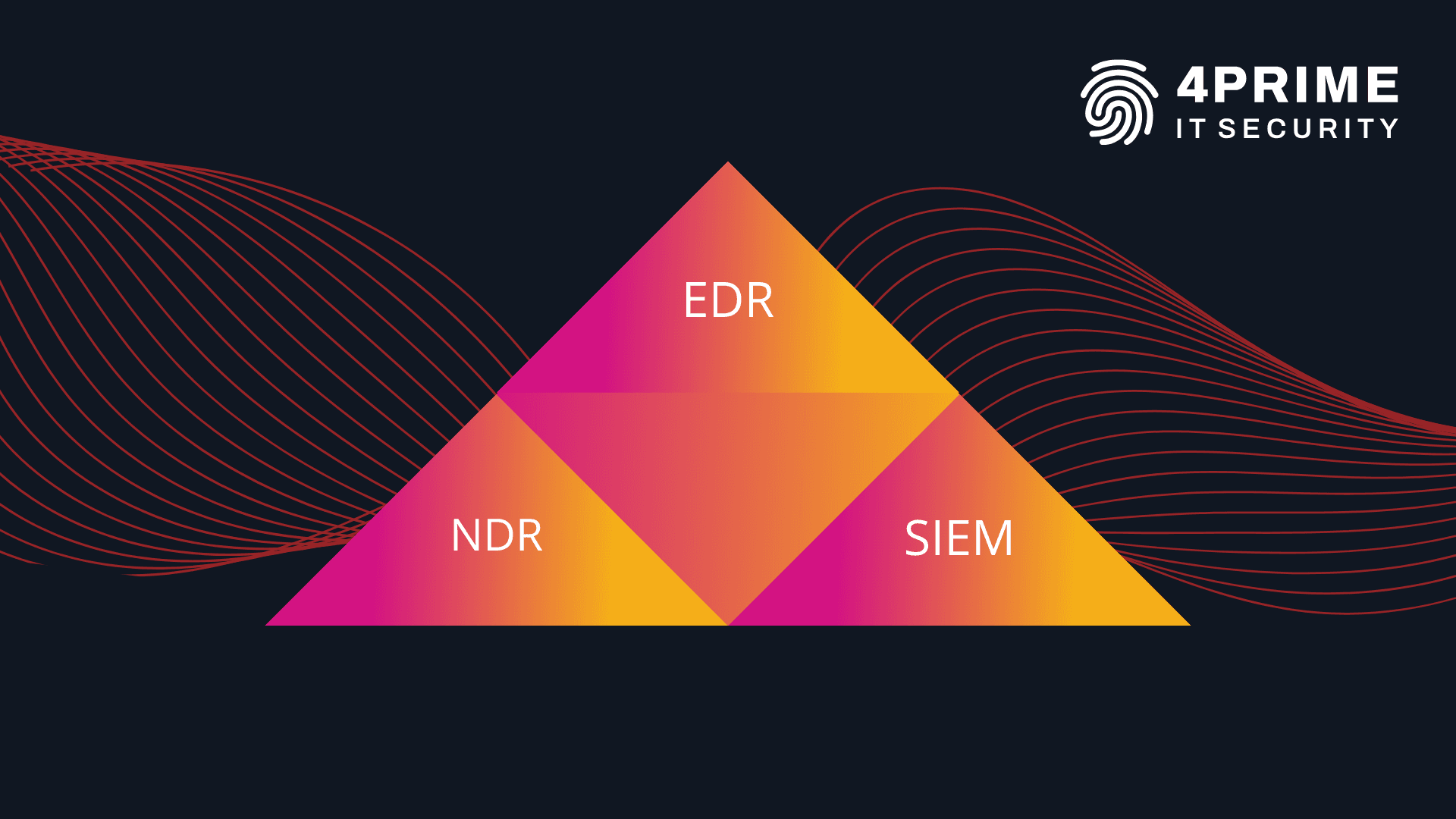

Atak ransomware to jedno z najtrudniejszych wyzwań, przed jakimi może stanąć firma. Niektóre organizacje, nieposiadające skutecznych zabezpieczeń (EDR, SOC, NGFW, NDR) i kopii zapasowych, decydują się na zapłatę okupu, gdy groźba utraty lub upublicznienia danych oznaczałaby całkowity paraliż ich działalności. Jeśli firma podejmie taką decyzję, powinna zachować najwyższą ostrożność i najpierw skonsultować się z ekspertami ds. cyberbezpieczeństwa, którzy wesprą ją w tym procesie.

Co należy robić krok po kroku:

Zweryfikuj, czy masz faktycznie do czynienia z atakiem czy doszło do zwykłej awarii systemu.

Zgłoś przestępstwo do odpowiednich organów:

a. Komenda Główna Policji, a w przypadku bardziej skomplikowanych ataków cybernetycznych Centralne Biuro Zwalczania Cyberprzestępczości.

b. Prezes Urzędu Ochrony Danych Osobowych (PUODO) – jeśli atak dotyczy danych osobowych, firma musi zgłosić naruszenie ochrony danych osobowych w terminie nie później niż 72 godziny od stwierdzenia incydentu, zgodnie z RODO.

c. Zarząd i pracownicy firmy – wewnętrzna komunikacja z pracownikami jest istotna, aby zapewnić im wiedzę na temat ataku oraz przekazać instrukcje dotyczące dalszego postępowania.

d. Klienci i kontrahenci – w zależności od charakteru ataku i rodzaju naruszenia (np. kradzież danych) firma powinna powiadomić osoby, których dane mogą zostać wykorzystane w sposób nieuprawniony.

Pomocy firmy mogą szukać również na stronie nomoreransom.org/pl/index.html lub w CSIRT NASK - przekazując szczegółową informację o ataku do Zespołu Reagowania na Incydenty Bezpieczeństwa.

Przywróć backup infrastruktury organizacji (jeśli Twoja firma regularnie wykonuje backupy).

Zgłoś się do zespołu DFIR (Digital Forensic in Incident Response). Jeśli w Twojej firmie wdrożone są systemy bezpieczeństwa zbierające dane telemetryczne (EDR i NDR) odtworzenie przebiegu zdarzeń będzie dzięki nim łatwiejsze niż w przypadku nieposiadania takich systemów. Pomagają one zbudować kontekst całego zdarzenia (odtworzyć ścieżkę działań przestępców) i zapobiegać atakom w przyszłości. Zespół DFIR dzięki informacjom z systemów analizuje i weryfikuje również co było przyczyną ataku i podejmuje próbę przywrócenia funkcjonowania organizacji. DFIR może także pomóc w negocjacjach z przestępcami.

Jeśli firma nie jest w stanie samodzielnie przywrócić swojego funkcjonowania, a utrata danych grozi całkowitym zakończeniem działalności operacyjnej – niekiedy zapada decyzja o kontakcie z grupą ransomware w celu opłacenia okupu. UWAGA: Zapłacenie okupu nie daje żadnej gwarancji odzyskania i bezpieczeństwa danych oraz wspiera działalność internetowych oszustów, motywując ich do kolejnych ataków.

Co należy zrobić w przypadku podjęcia decyzji o zapłacie okupu?

Nie nawiązuj kontaktu z cyberprzestępcami na własną rękę! Zrób to za pomocą zespołu DFIR. Cały proces jest stresujący i skomplikowany, wymagający specjalistycznej wiedzy z obszaru cybersecurity. Nasz zespół DFIR wspiera klientów na każdym etapie, niezależnie od podjętej decyzji. Jeśli firma zdecyduje się na rozmowę z hakerami, pomagamy w jej przeprowadzeniu, dbając o bezpieczeństwo i właściwą strategię komunikacji.

Po nawiązaniu kontaktu grupa ransomware przesyła tzw. “regulamin ataku”, który opisuje kolejne kroki, informuje o zaszyfrowanych danych oraz konsekwencjach braku zapłaty. Jego złożoność zależy od grupy przestępczej – może to być kilka krótkich punktów lub rozbudowany dokument liczący kilka stron. Cyberprzestępcy często określają swój atak jako „niezapowiedziany test penetracyjny organizacji”, aby sprawiać wrażenie profesjonalizmu.

Grupa ransomware najczęściej potwierdza, że posiada firmowe pliki np. poprzez:

wysłanie 3 losowych, wykradzionych plików,

udowodnienie, że posiada dekryptor, który pozwala na odszyfrowanie zasobów Twojej organizacji.

Następnie przechodzimy do etapu negocjacji kwoty – cyberprzestępcy proponują kwotę, za którą:

a. nie upublicznią danych,

b. usuną ze swojej infrastruktury dane, które wyciekły,

c. prześlą raport z “audytu bezpieczeństwa”, czyli informację, jak udało im się spenetrować firmową sieć,

d. wyślą dekryptor danych.

Na tym etapie firma podejmuje decyzję, czy zapłaci żądany okup. Jeśli zdecyduje się na płatność, zazwyczaj odbywa się ona w kryptowalucie, najczęściej w Bitcoin lub Monero. Przestępcy podają adres swojego portfela kryptowalutowego, a firma musi zgromadzić żądaną kwotę i przesłać ją na swój portfel, skąd dokonuje przelewu do atakujących.

Proces ten nie jest prosty – wiąże się m.in. z koniecznością wypłaty dużej sumy z banku, wpłacenia jej na giełdę kryptowalutową i pokrycia dodatkowych kosztów, takich jak prowizje. Ponadto, pojawiają się wyzwania techniczne i formalne, np. kwestie księgowe związane z rozliczeniem takiej transakcji.

Firma powinna wysłać grupie ransomware na próbę część kwoty (np. 1% kwoty okupu), aby mieć pewność, że transakcja zachodzi poprawnie - następnie poczekać na potwierdzenie od przestępców, że otrzymali wpłatę.

Jeśli nie ma problemów z transakcją, firma wysyła całą kwotę.

Grupa ransomware dostarcza deszyfrator dostosowany do różnych systemów, takich jak Windows czy ESXi, wraz z instrukcją obsługi. Zazwyczaj zalecane jest wyłączenie systemów bezpieczeństwa przed uruchomieniem narzędzia, aby nie zakłócały jego działania. Uwaga – kluczowe jest wykonanie backupu zaszyfrowanych plików przed rozpoczęciem deszyfracji, zwłaszcza w przypadku dużych zbiorów danych. Proces ten może się nie powieść z powodów technicznych, a bez kopii zapasowej odzyskanie danych stanie się niemożliwe. Jeśli deszyfracja zostanie przerwana lub nie powiedzie się, backup pozwoli na ponowną próbę.

Po zapłaceniu okupu grupa ransomware zazwyczaj nie upublicznia skradzionych danych. Firmy nie mogą mieć jednak 100% gwarancji, że przestępcy dotrzymają słowa. Jeśli grupa działa „profesjonalnie” i dba o swoją reputację, najczęściej nie ujawnia informacji, aby zachować wiarygodność wobec przyszłych ofiar. Zdarza się jednak, że choć dane nie trafiają do sieci, przestępcy nadal je przechowują, co oznacza ryzyko kolejnych prób szantażu w przyszłości.

W ostatnim kroku konieczne jest zaadresowanie podatności, które doprowadziły do ataku, czyli zidentyfikowanie i usunięcie luk w zabezpieczeniach, aby zapobiec kolejnym atakom w przyszłości. Oznacza to również wdrożenie skutecznych środków ochrony i prewencji cyberbezpieczeństwa.

--

Ryzyko ataku ransomware jest ogromne, dlatego firmy powinny jak najszybciej zadbać o skuteczną ochronę swojej infrastruktury IT.

Proaktywna strategia cyberbezpieczeństwa to najlepszy sposób na uniknięcie kosztownych konsekwencji ataku. W 4Prime wspieramy firmy na każdym kroku – od zapobiegania cyberatakom, po skuteczne wsparcie w razie ataku ransomware.

Nie czekaj – skontaktuj się z nami i ochroń swoją organizację już dziś.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autorzy tekstu: