Zespół SOC360 monitoruje sieci, punkty końcowe oraz środowiska chmurowe największych organizacji w Polsce, z wykorzystaniem technologii EDR/XDR/NDR od wiodących producentów (SentinelOne, PaloAlto, Crowdstrike, MDE, Fidelis, Cybereason). Już w 2024 roku zaobserwowaliśmy znaczny wzrost skutecznych infekcji oprogramowaniem typu infostealer. Skuteczność ta związana jest z małą wykrywalnością oraz dopracowanymi metodami dystrybucji.

Czym jest infostealer?

Infostealer to złośliwe oprogramowanie, które natychmiast po uruchomieniu inicjuje serię działań w celu pozyskania wrażliwych danych z komputera lub urządzenia mobilnego oraz przesłania tych danych na serwery operatora. Wśród wykradanych danych znajdują się między innymi rezultaty enumeracji środowiska (nazwa i lokalizacja urządzenia, domena, grupa i użytkownicy) oraz dane zapisane w przeglądarkach i niektórych aplikacjach (pliki cookie, hasła, dane z formularzy).

Pozyskane dane oferowane są na rynkach takich jak RussianMarket czy 2Eeasy lub w przypadku danych o wyjątkowej wartości, bezpośrednio grupom cyberprzestępczym – w tym grupom ransomware. Niektóre wersje oprogramowania typu infostealer mogą umieszczać na zainfekowanych komputerach agentów C2 (beacon) w celu zapewnienia zdalnego dostępu w późniejszym terminie.

Oprogramowanie typu infostealer dostępne jest w modelu subskrypcyjnym MaaS (Malware as a Service) w cenach od 50$ do 250$ miesięcznie. Dostawcy tego typu systemów oferują stałe aktualizacje, niską wykrywalność, a nawet utrzymanie infrastruktury potrzebnej do przeprowadzania ataków.

Zagrożenia wynikające z infekcji infostealerem

Od momentu infekcji, wysłanie wrażliwych danych na serwery kontrolowane przez operatorów oprogramowania infostealer zajmuje najczęściej kilkadziesiąt sekund. Jednak skutki zdarzenia dana organizacja może odczuć dopiero po upływie kilku tygodni lub miesięcy od jego wystąpienia. Tyle czasu zajmuje sprzedanie, przeanalizowanie, ocenienie i w końcu wykorzystanie wykradzionych danych oraz zdalnego dostępu przez organizacje cyberprzestępcze. Dlatego właśnie zagrożenia związane z oprogramowaniem typu infostealer należy rozpatrywać w kontekście potencjalnych, długoterminowych skutków dla organizacji takich jak atak ransomware czy BEC (Business Email Compromise).

Adaptacja infostealerów do systemów EDR/XDR i NDR

W celu wysłania skradzionych danych infostealery nawiązują jedynie krótkie połączenie z Internetem. Serwery odbierające dane najczęściej zlokalizowane są w infrastrukturze jednego z dużych operatorów chmury publicznej lub dostawcy usług VPS. Równie często do komunikacji wykorzystywane są API komunikatorów Telegram i Discord.

Adresy IP nie są znane źródłom CTI, dlatego połączenia te nie są sygnalizowane przez systemy sieciowe (NDR, NGFW, IPS/IDS). Nie ma również możliwości wykrycia infekcji za pomocą oprogramowania AV a systemy klasy SIEM najczęściej w ogóle nie dysponują danymi i mechanizmami detekcji, które umożliwiają wykrycie tego typu aktywności.

W trakcie analizy i reakcji na incydenty związane z infekcją infostealerem zaobserwowaliśmy również stopniową adaptację tego oprogramowania do nowoczesnych systemów EDR/XDR. W wielu przypadkach infekcje były wykrywane przez systemy EDR z opóźnieniem lub przez detekcje opracowane przez SOC360 w wyniku analizy poprzednich incydentów. W wielu przypadkach systemy bezpieczeństwa nie reagowały automatycznie, a reakcja wymagała interwencji analityka SOC. Alerty wywoływane przez infekcję były niejednoznaczne i informowały jedynie o podejrzanej aktywności na punkcie końcowym. Dopiero analiza kontekstowa i szczegółowy przegląd telemetrii umożliwiały zidentyfikowanie i neutralizację zagrożenia.

Metody dystrybucji infostealerów

Nośnikiem infekcji oprogramowania typu infostealer od lat są wiadomości e-mail. Jednak w 2023 r. zaobserwowaliśmy wzrost popularności kampanii wykorzystujących reklamę kierowaną (malwaretising) w wyszukiwarkach internetowych oraz portal społecznościowy LinkedIn.

- W pierwszym przypadku użytkownicy sieci korporacyjnych stają się ofiarami manipulacji wynikami wyszukiwania. Zamiast linku do pobrania interesującej ich aplikacji w wynikach wyszukiwania pojawiają się złośliwe reklamy, które prowadzą do stron łudząco podobnych do tych, których spodziewa się ofiara.

- W ten sposób na komputer trafia instalator Todoist, Notion, Putty, WinSCP, czy Notepad++, który po uruchomieniu okazuje się infostealerem.

- Pobrane pliki mają duży rozmiar – często ponad 150, a nawet 600 MB – co utrudnia wykrycie ich w środowiskach sandbox i "oślepia" niektóre mechanizmy bezpieczeństwa na punktach końcowych.

- Kod jest poddany wymyślnej obfuskacji, a pliki generowane dynamicznie przy każdym pobraniu mają różne sumy kontrolne. W kampaniach tego typu wykorzystywane jest profilowanie, a złośliwe reklamy wyświetlane są tylko użytkownikom, którzy spełniają zadane kryteria.

Spotkaliśmy się z wieloma przypadkami, gdy na reklamę dał się nabrać pracownik IT. Kolejnym ciekawym trikiem na dostarczenie infostealera okazują się fałszywe rekrutacje prowadzone na portalu LinkedIn. W takich przypadkach mamy do czynienia z perfekcyjnym profilowaniem ofiar. Złośliwy kod może być dostarczony przez np.: bezpośredni kontakt z developerem i przesłanie mu “paczki z materiałami” używanymi w procesie rekrutacji.

Jak wykryć infostealera?

Wykrycie uruchomienia infostealera na komputerze w sieci korporacyjnej bywa trudne, nawet jeśli dysponujemy rozwiązaniami EDR/XDR z najwyższej półki – a bez nich jest w zasadzie niemożliwe.

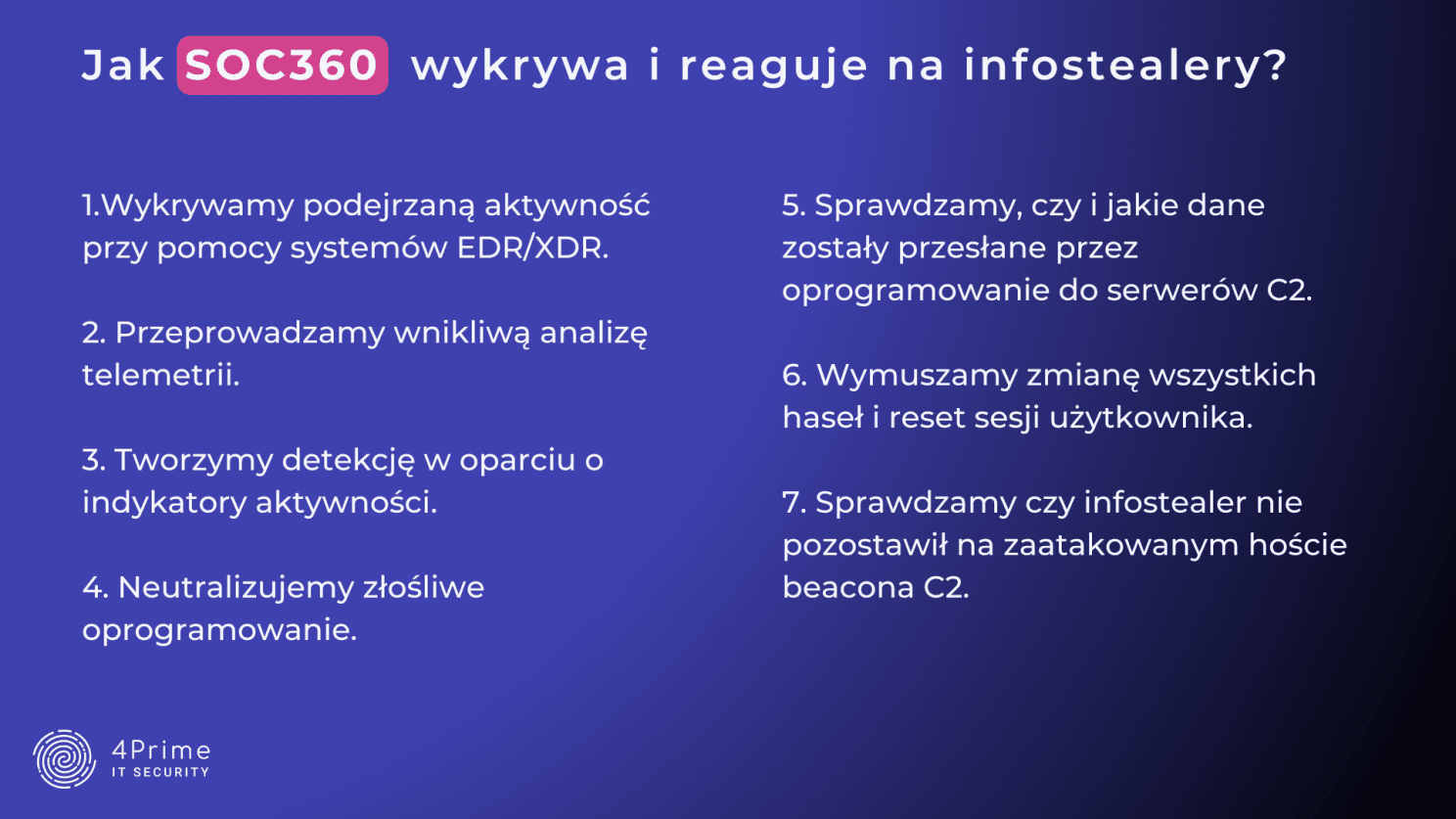

Jako zespół SOC, często mamy do czynienia z alertami, które nie są jednoznaczne i informują jedynie o podejrzanej aktywności procesu, a identyfikacja zagrożenia następuje dopiero po wnikliwej analizie telemetrii z aktywności hosta. Dlatego ważne jest, aby zespół SOC reagował na wszystkie podejrzane zdarzenia raportowane przez systemy EDR/XDR.

Na podstawie analizy kolejnych wykrytych w ten sposób próbek tworzymy detekcje w oparciu o indykatory aktywności (w tym przypadku indykatory IOC, takie jak suma kontrolna pliku lub adresy IP C2, są w zasadzie bezużyteczne).

Jak skutecznie reagować na infostealery?

Reakcja na wykrycie infostealera nie kończy się na neutralizacji samego oprogramowania. Należy pamiętać o dokładnym sprawdzeniu, czy i jakie dane zostały przesłane przez oprogramowanie do serwerów C2.

Należy również wymusić zmianę wszystkich haseł i reset sesji użytkownika. Dotyczy to również prywatnych serwisów, z których użytkownik mógł korzystać na służbowym komputerze.

Dodatkowo trzeba sprawdzić, czy infostealer nie pozostawił na zaatakowanym hoście niespodzianki w postaci beacona C2 np.: CobaltStrike, czy Sliver.

Branże narażone na infostealery

Każdy sektor jest równie narażony, ponieważ wszystkie organizacje korzystają z narzędzi (choćby poczty elektronicznej) będącymi punktami wejścia dla malware’u. Obecnie praktycznie nie istnieją skuteczne mechanizmy ochrony przed infostealerami. Widać to wyraźnie u naszych klientów – każdego dnia mamy do czynienia z incydentami wykorzystującymi tego typu oprogramowanie. Nie ma znaczenia czy działasz w ochronie zdrowia, handlu, produkcji, finansach czy ecomerce, z maila korzysta każdy. W każdej organizacji jest zespół IT korzystający z darmowych narzędzi administracyjnych takich jak putty czy Winscp.

Podsumowanie

Infostealery są kolejnym przykładem adaptacji grup cyberprzestępczych do nowych technologii wykrywania zagrożeń w sieciach korporacyjnych. Ilustrują jak dobrze zorganizowany, rozległy i dojrzały stał się ekosystem, w którym funkcjonują cyberprzestępcy. Ekosystem, w którym kolejne elementy łańcucha ataku realizowane są przez wyspecjalizowane grupy a pobranie przez pracownika helpdesk instalatora WinSCP lub programu do zarządzania zadaniami Todoist czy Trello może prowadzić do przejęcia kontroli nad siecią i ataku ransomware dwa miesiące później.

Artykuł został w całości przygotowany przez ekspertów cybersecurity – bez wsparcia narzędzi sztucznej inteligencji.

Autor tekstu: