EDR jest kluczowym narzędziem cyberbezpieczeństwa, które zapewnia szeroką widoczność na poziomie punktów końcowych i pomaga wykrywać większość technik stosowanych przez atakujących — ale nie jest rozwiązaniem niezawodnym. Wraz ze wzrostem popularności EDR cyberprzestępcy coraz częściej wykorzystują zaawansowane metody omijania detekcji (Defense Evasion), takie jak wyciszanie telemetrii EDR, wykorzystywanie podatnych sterowników (BYOVD) czy nadużywanie legalnych narzędzi systemowych (LoLBins). Ponieważ techniki te rozwijają się bardzo szybko, organizacje muszą wyjść poza samo EDR i inwestować w ciągły monitoring, Cyber Threat Intelligence, Threat Hunting oraz Detection Engineering. Skuteczna ochrona zależy od wczesnego wykrywania zagrożeń na wielu warstwach (EDR, NDR, chmura) oraz wsparcia SOC 24/7, które pozwala reagować zanim atak eskaluje.

EDR jako podstawowy element bezpieczeństwa

Endpoint Detection and Response (EDR) to jeden z podstawowych mechanizmów obrony przed cyberatakami, zapewniający organizacjom stały monitoring i analizę aktywności na poziomie punktów końcowych. Systemy EDR wykrywają podejrzane aktywności, automatycznie blokują zagrożenia i są nieodzowne w procesach analizy zdarzeń i reakcji na incydenty.

W przeciwieństwie do tradycyjnych rozwiązań antywirusowych, systemy EDR rejestrują i analizują szczegółowe dane telemetryczne – śledzą procesy, operacje na plikach, komendy wiersza poleceń, połączenia sieciowe, zmiany w systemie operacyjnym.

Telemetria z punktów końcowych zbierana przez EDRy pozwala na wykrycie ponad 70% technik stosowanych przez grupy cyberprzestępcze i grupy APT.

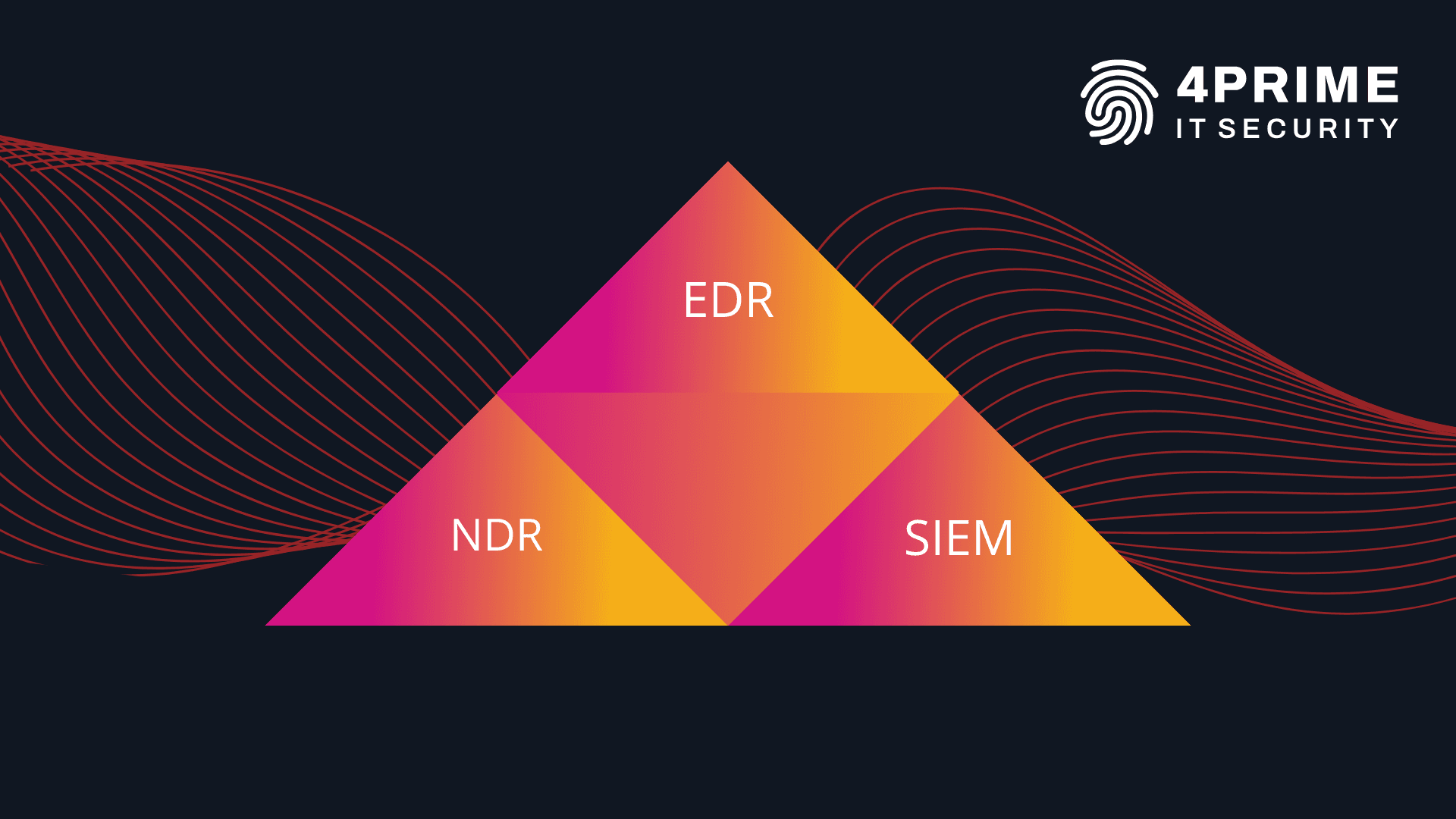

Systemy EDR są fundamentalnym elementem stosu technologicznego zespołów SOC znanego jako SOC Visibility Triad, dlatego coraz więcej świadomych zagrożeń organizacji decyduje się na ich wdrożenie.

Rosnąca popularność systemów EDR sprawia jednak, że cyberprzestępcy coraz częściej szukają sposobów, aby obejść te zabezpieczenia i stale rozwijają techniki związane z taktyką Defense Evasion (MITRE ATT&CK).

Jak cyberprzestępcy obchodzą zabezpieczenia typu EDR

Walka między cyberprzestępcami a specjalistami ds. cyberbezpieczeństwa przyjmuje obecnie formę wyścigu zbrojeń, który dobrze obrazuje tzw. metafora Czerwonej Królowej. Oznacza to, że obie strony muszą nieustannie ewoluować, aby utrzymać przewagę. W tym kontekście cyberprzestępcy stale opracowują nowe techniki omijania mechanizmów detekcji EDR, a specjaliści ds. zabezpieczeń muszą na bieżąco udoskonalać narzędzia obronne.

Do najczęściej spotykanych technik obchodzenia EDR należą:

Techniki oślepiania (EDR Silencing, T1562.006 ) – działania uniemożliwiające agentom EDR przesyłanie telemetrii i alertów do konsoli systemu. Do stosowanych technik należą między innymi: blokowanie komunikacji przez zaporę systemu Windows, modyfikowanie filtrów WFP (Windows Filtering Platform), modyfikacje tabeli MRTP (Name Resolution Policy Table), modyfikacje plików hosts, zmiany w tabeli routingu. Techniki te opisano między innymi w artykułach: EDR Silencers and Beyond: Exploring Methods to Block EDR Communication - Part 1 - Cloudbrothers oraz EDR Silencer and Beyond: Exploring Methods to Block EDR Communication - Part 2.

BYOVD (Bring Your Own Vulnerable Driver, T1562) – to metoda polegająca na wykorzystaniu podatnych sterowników systemowych w celu uzyskania nieautoryzowanego dostępu do systemu i unieszkodliwienia EDR. Listę znanych sterowników wykorzystywanych w atakach zgromadzono w ramach projektu LoLDrivers. Jest to technika stosowana od lat, a cyberprzestępcy wciąż udoskonalają jej warianty, co czyni ją trudniejszą do wykrycia. Więcej na jej temat przeczytasz na stronie loldrivers.io oraz we wpisie “BYOVD to the next level. Blind EDR with Windows Symbolic Link”.

Wykorzystanie wbudowanych narzędzi systemowych (LoLBins) - Obecnie większość ataków cybernetycznych, zwłaszcza w ich zaawansowanych fazach, jest prowadzona bez wykorzystania złośliwego oprogramowania. Cyberzestępcy wykorzystują narzędzia dostępne w systemie operacyjnym, aby nie wzbudzać alertów mechanizmów bezpieczeństwa. Lista takich narzędzi systemu Windows została zgromadzona w ramach projektu LoLBAS (Living Off The Land Binaries, Scripts and Libraries). Narzędzia systemu Linux znajdziemy na stronie projektu GTFOBins (Get The F**k Out Binaries).

Ataki wykorzystujące techniki unikania, oślepiania i unieszkodliwiania systemów EDR szybko ewoluują podnosząc poprzeczkę w walce o bezpieczeństwo organizacji. Jedna z najnowszych technik ujrzała światło dzienne w styczniu 2025. Umożliwia ona ukrycie złośliwych działań przez maskowanie plików i zaciemnianie ścieżek i została opisana na łamach bloga Zero Solarium Path masquerading: Hide in plain sight. Więcej informacji na temat podobnych technik można znaleźć na przykład na stronie projektu Awesome EDR Bypass GitHub - tkmru/awesome-edr-bypass: Awesome EDR Bypass Resources For Ethical Hacking, czy w wydanej w 2023 roku książce autorstwa Matta Handa, “Evading EDR”.

Sposoby przeciwdziałania obchodzeniu systemów EDR

W obliczu powyższych zagrożeń, specjaliści cyberbezpieczeństwa stoją przed trudnym zadaniem – muszą nie tylko reagować na zagrożenia, ale także aktywnie ich poszukiwać, by móc odpowiednio wcześnie wdrażać środki zaradcze. Dlatego skuteczna obrona wymaga wdrożenia trzech kluczowych procesów:

Cyber Threat Intelligence – polega na analizowaniu nowych zagrożeń oraz badaniu metod stosowanych przez cyberprzestępców. Informacje te pozwalają na lepsze przygotowanie mechanizmów detekcji.

Threat Hunting – jest to aktywne wyszukiwanie potencjalnych incydentów w systemach organizacji. Specjaliści ds. cyberbezpieczeństwa badają nietypowe zachowania i poszukują ukrytych zagrożeń, zanim doprowadzą one do poważniejszych skutków.

Detection Engineering – obejmuje opracowywanie i testowanie nowych reguł detekcji, którego celem jest uzupełnienie braków w istniejących mechanizmach detekcji.

Warto jednak zwrócić uwagę, że opisane wcześniej techniki ataku to działania związane z taktyką Defense Evasion, stanowiącą jeden z wielu etapów tzw. Cyber Kill Chain, czy przebiegu ataku według klasyfikacji MITRE ATT&CK. By dojść do tego etapu, cyberprzestępcy muszą uprzednio przejść przez inne fazy, takie jak Initial Access czy Execution. Właśnie dlatego tak istotne jest skuteczne monitorowanie systemów takich jak EDR, NDR czy rozwiązań bezpieczeństwa środowisk chmurowych i wykrywanie ataków na wczesnym etapie.

Wnioski i znaczenie monitorowania systemów bezpieczeństwa

Jak widać, skuteczność mechanizmów bezpieczeństwa jest nieustannie wystawiana na próby, a systemy zapewniające 100% skuteczności nie istnieją. W celu wzmocnienia ochrony kluczowe jest bieżące monitorowanie zdarzeń, analiza każdego alertu oraz dynamiczne dostosowywanie mechanizmów detekcji.

Stały monitoring i analiza alertów generowanych przez systemy bezpieczeństwa i wdrażanie nowych reguł detekcji, to jedyny sposób na wykrywanie ataków we wczesnych fazach takich jak Initial Access czy Execution. Jeśli to się nie uda, to wciąż możliwe jest wykrycie i powstrzymanie ataku w kolejnych etapach poprzedzających fazy Exfiltration oraz Impact.

Wszystkie te szanse mogą jednak być wykorzystane tylko wtedy, gdy systemy EDR są nieustannie monitorowane przez kompetentny personel, każdy alert jest poddawany analizie, każdy wykryty incydent spotka się ze zdecydowaną reakcją, a reguły detekcji systemów bezpieczeństwa są stale uzupełniane w wyniku funkcjonowania procesów Cyber Threat Intelligence, Threat Hunting oraz Detection Engineering.

Nasza usługa SOC360 oferuje najlepsze możliwości ochrony poprzez monitorowanie alertów 24/7, analizę nowych technik ataku i aktywne zarządzanie strategiami detekcji. Skontaktuj się z nami, by wzmocnić bezpieczeństwo swojej organizacji z pomocą naszych specjalistów.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu:

Czytaj również

Strategia

◦Sieć

◦Stacje końcowe

EDR, NDR i SIEM: Kluczowe elementy architektury bezpieczeństwa IT

SOC

◦Threat Intelligence

Czym jest Cyber Threat Intelligence i jak wspiera organizacje w ochronie przed zagrożeniami

Strategia