Jak analitycy SOC360 reagują i analizują ataki phishingowe z pomocą Microsoft Defender?

Phishing pozostaje najskuteczniejszą metodą uzyskania wstępnego dostępu i odpowiada za zdecydowaną większość realnych incydentów bezpieczeństwa obserwowanych u klientów SOC360. Ataki obejmują zarówno masowy phishing, jak i precyzyjny spear phishing, coraz częściej wspierany przez automatyzację, gotowe frameworki i AI, co znacząco utrudnia ich wykrycie. Skuteczna obrona nie kończy się na filtrach pocztowych — kluczowe są wielokanałowe zgłoszenia, kontekstowa analiza (maili, linków, załączników, QR-ów), korelacja zdarzeń i szybka reakcja SOC z wykorzystaniem narzędzi takich jak Microsoft Defender. Bez połączenia technologii, doświadczonych analityków i świadomych użytkowników phishing nadal będzie jednym z głównych punktów wejścia do organizacji.

Jednym z najpopularniejszych i najskuteczniejszych sposobów ataku, wykorzystywanym przez przestępców do uzyskania wstępnego dostępu, jest phishing. Według opublikowanego przez ReliaQuest raportu na temat cyberzagrożeń w 2023 r., atakujący wykorzystali metody phishingowe w 71% wszystkich incydentów związanych z cyberbezpieczeństwem. Phishing ma na celu nakłonienie osób do ujawnienia poufnych informacji, takich jak nazwy użytkownika, hasła, numery kart kredytowych lub inne dane osobowe. Zazwyczaj polega on na wysyłaniu fałszywych maili, wiadomości lub linków do stron internetowych, które wydają się pochodzić z legalnych źródeł, ale w rzeczywistości są kontrolowane przez atakujących.

W poniższym artykule przedstawimy powszechność problemu phishingu wśród naszych klientów oraz zaprezentujemy, jak w zespole SOC360 wykrywamy, analizujemy i reagujemy na incydenty tego typu, używając systemu Microsoft Defender.

Rodzaje phishingu

Phishing można podzielić na dwie główne gałęzie:

Niecelowany Phishing: W niecelowanym phishingu atakujący wysyłają do swoich ofiar generyczne wiadomości udające, że pochodzą od renomowanych organizacji, np. banków, platform mediów społecznościowych lub agencji rządowych. Wiadomości te często zawierają pilne prośby o podjęcie przez odbiorcę działań takich jak kliknięcie linku do weryfikacji konta lub podanie danych osobowych w celu rozwiązania rzekomego problemu. Linki w tych wiadomościach e-mail zazwyczaj prowadzą do fałszywych stron internetowych zaprojektowanych w celu kradzieży danych logowania lub zainstalowania złośliwego oprogramowania na urządzeniu ofiary.

Spear Phishing: Spear phishing to ukierunkowana forma cyberataku, w której atakujący skrupulatnie dostosowuje swoje fałszywe wiadomości do konkretnych osób lub organizacji. Aby były one bardziej przekonujące, atakujący często zbierają informacje na temat swoich celów z różnych źródeł internetowych, takich jak profile w mediach społecznościowych, strony internetowe firm lub poprzednie naruszenia danych. W ten sposób mogą spersonalizować swoje wiadomości za pomocą znalezionych szczegółów, sprawiając, że maile wydają się autentyczne.

Powszechność problemu phishingu wśród naszych klientów

Ilość wszystkich incydentów z Microsoft Defender for CloudApp oraz procent ataków phishingowych z pierwszego kwartału 2024 roku na przykładzie klientów obsługiwanych przez zespół SOC360.

Klient A

- 252 incydentów z CloudApp

- 33% - Niecelowany Phishing

- 3% - Spear Phishing

Klient B

- 108 incydentów z CloudApp

- 15% - Niecelowany Phishing

- 2% - Spear Phishing

Klient C

- 173 incydentów z CloudApp

- 9% - Niecelowany Phishing

- 3% - Spear Phishing

Dodatkowo otrzymaliśmy 67 incydentów zgłoszonych manualnie przez powyższych klientów.

W sumie w pierwszym kwartale 2024 83% ataków pochodziło z phishingu niecelowanego, a 10% ze spear phishingu.

Przykłady phishingu

- Reklama pop-up informująca o infekcji lub potrzebie pilnej aktualizacji

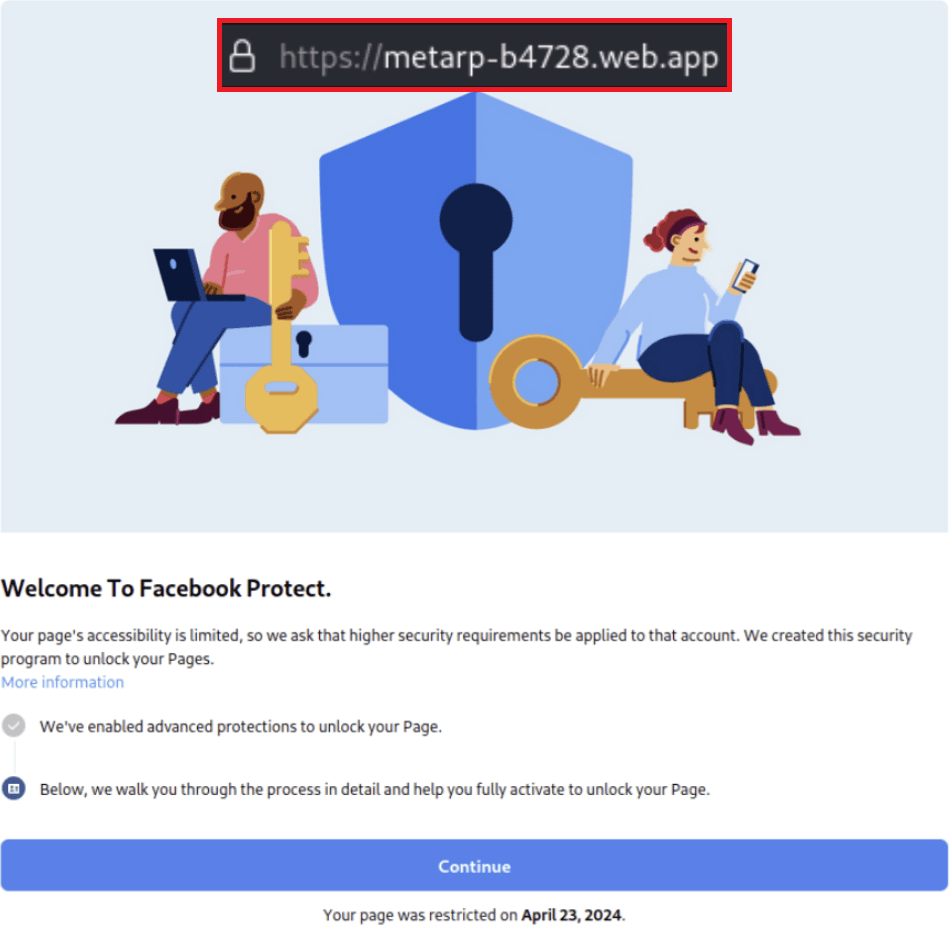

- Podszywanie się pod znany serwis lub platformę

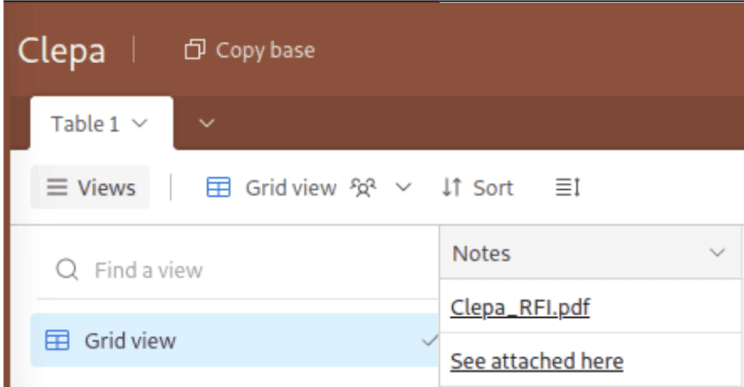

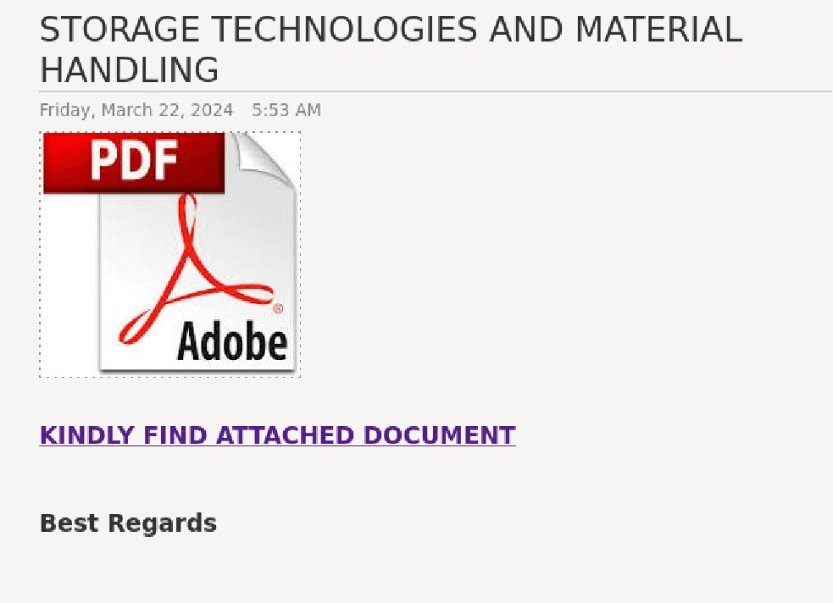

- Przesłanie pliku do pobrania

Kliknięcie linku prowadzi do pobrania złośliwego pliku lub przekierowania na stronę udającą serwis chmurowy udostępniający pliki, gdzie użytkownik musi podać swoje dane, aby móc taki plik pobrać.

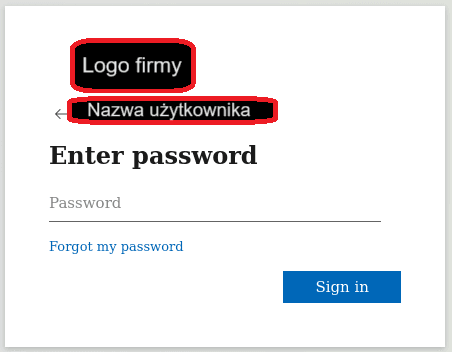

- Spear phishing

Warto zwrócić uwagę, że zarówno w Darknecie jak i w Internecie znaleźć można szeroko dostępne zautomatyzowane narzędzia, które ułatwiają atakującym przygotowanie strony logowania tak, aby wyglądała na faktyczną stronę organizacji. Takie frameworki działają "na żywo" i są w stanie załadować rzeczywisty obrazek logowania Microsoft danej organizacji po podaniu przez użytkownika jedynie adresu email – tak jak działa to w przypadku faktycznego logowania. Treść maili również staje się coraz lepiej dostosowana do konkretnej organizacji – pomagają w tym zaawansowane tłumacze językowe oraz sztuczna inteligencja, świetnie sprawdzająca się w takich prostych czynnościach.

Formy zgłaszania i wykrywania incydentów

Jako zespól SOC360 zgłoszenia dotyczące phishingu otrzymujemy z wykorzystaniem kilku kanałów komunikacji.

Podejrzany mail może zostać ręcznie oznaczony lub przesłany nam przez użytkownika. Odbywa się to zazwyczaj w formie FW, przesłania maila jako załącznika lub zgłoszenia przez użytkownika w aplikacji pocztowej.

Zgłoszenie może zostać także wygenerowane automatycznie przez systemy bezpieczeństwa, na podstawie wielu parametrów takich jak: reputacja domeny wysyłającego, podejrzany załącznik lub link, rozbieżności pomiędzy prawdziwym a wyświetlanym nadawcą wiadomości czy faktyczne kliknięcie nietypowego linku przez użytkownika.

Analiza zdarzeń w systemie Microsoft Defender

Mimo wielu schematów, według których działają atakujący, wyszkoleni specjaliści cyberbezpieczeństwa są w stanie sklasyfikować zagrożenie dzięki informacjom, jakich dostarczają im odpowiednie narzędzia. W 4Prime często korzystamy z Microsoft Defendera, który oferuje kompleksowe rozwiązania do ochrony między innymi stacji końcowych, aplikacji SaaS, PaaS, aplikacji Office365, tożsamości hybrydowej, oraz infrastruktury chmurowej. Narzędzia te pozwalają na wykrywanie, zapobieganie i reagowanie na zagrożenia. Zarówno nasi analitycy SOC, jak i klienci cenią Defendera za dostarczanie bogatych i czytelnych danych pozwalających na dokładne zbadanie zdarzenia i uzupełnienie kontekstu.

Analityk naszego zespołu SOC360, podejmując zdarzenie, ma do dyspozycji szereg informacji zbieranych przez system Microsoft Defender na temat każdego maila wychodzącego lub przychodzącego do użytkowników w organizacji, np.:

- chronologia wydarzeń związanych z wiadomością e-mail,

- szczegóły dotyczące wiadomości takich jak: powód zgłoszenia, opinia o źródle, informacje o odbiorcy czy nagłówek wiadomości,

- załączniki,

- linki,

- kody QR,

- podobne maile,

- interakcje użytkowników z podejrzaną wiadomością e-mail.

Na podstawie tak zaprezentowanych danych analityk jest w stanie wykonać dokładną i kompleksową analizę zdarzenia. Poniżej omówmy niektóre z nich.

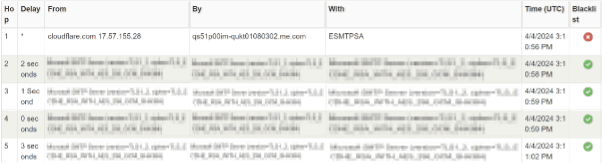

Analiza nagłówków wiadomości

Analiza nagłówków wiadomości pozwala nam na identyfikację prawdziwego źródła maila z dużą dokładnością oraz ze znacznie większą ilością detali, niż gdybyśmy polegali tylko na informacjach podanych przez system bądź klienta pocztowego.

Na tym etapie analizy jesteśmy w stanie stwierdzić czy mail nie został zespoofowany. Spoofing to technika wykorzystywana przez cyberprzestępców do fałszowania adresu e-mail nadawcy w nagłówku wiadomości e-mail, dzięki czemu wydaje się, że wiadomość pochodzi z legalnego bądź znanego użytkownikowi źródła.

Analiza załączników

Analiza załączników pozwala nam na dokładną identyfikację plików oraz interpretację ich przeznaczenia. Na tym etapie mamy do dyspozycji zebrane przez system sumy kontrolne plików (hashe) oraz możliwość ich pobrania w celu analizy statycznej lub dynamicznej w wyizolowanym, bezpiecznym środowisku.

Suma kontrolna pliku pozwala na skróconą analizę załącznika poprzez porównanie hashu z ogólnodostępnymi bazami danych zawierającymi pliki przeanalizowane w przeszłości.

W scenariuszu, w którym suma kontrolna pliku nie jest rozpoznawana przez dostępne źródła, mamy możliwość pobrania załączników. Tak pobrany załącznik następnie detonujemy w odizolowanym środowisku laboratoryjnym, gdzie analizujemy każdy szczegół jego aktywności w tym:

- Połączenia sieciowe,

- Podejrzane panele logowania,

- Utworzone pliki,

- Uruchomione skrypty,

- i wiele innych.

Analiza linków

Wiele wiadomości e-mail nie zawiera w sobie złośliwych plików, lecz prowadzi do niebezpiecznych stron logowania. Poprzez analizę linków zawartych w wiadomości e-mail jesteśmy w stanie określić, czy są one bezpieczne. Proces ten obejmuje badanie struktury, reputacji domeny, treści adresów URL czy następujących po kliknięciu przekierowań w celu oceny ich legalności.

Na tym etapie analizy otwieramy link w monitorowanym środowisku laboratoryjnym oraz analizujemy takie aspekty strony jak:

- Reputacja domeny, w której znajduje się strona,

- Zawartość od strony technicznej – w poszukiwaniu m.in. podejrzanych skryptów działających w tle,

- Zawartość od strony kontekstu – celem wykrycia sytuacji, w których strona wygląda jak strona logowania do Microsoftu czy Facebooka, a nie znajduje się w domenach należących do tych serwisów,

- Przekierowania – celem sprawdzenia, czy wyświetlana zawartość naprawdę pochodzi ze źródła, za które się podaje oraz czy przed wyświetleniem ostatecznej zawartości po drodze nie są odwiedzane inne i potencjalnie złośliwe adresy,

- Przesyłane pakiety – celem sprawdzenia, czy odwiedzana strona nie powoduje, że urządzenie użytkownika wysyła informacje o sobie bądź o sieci, w której się znajduje lub udostępnia ciasteczka zawierające aktywne sesje użytkownika czy hasła.

Fałszywe pliki PDF

Ponieważ nowoczesne systemy bezpieczeństwa potrafią poradzić sobie coraz lepiej z prostymi metodami ataku i jednoznacznie złośliwymi linkami, znanymi chociażby źródłom Cyber Threat Intelligence, phishing coraz częściej przeprowadzany jest bez użycia podejrzanego (na pierwszy rzut oka) załącznika ani linku. Zamiast tego atakujący wykorzystuje PDF imitujący ofertę, umowę itp. Po uruchomieniu pliku pojawia się informacja o konieczności zalogowania w celu podejrzenia zawartości. Taki plik często potrafi pozostać oznaczony jako bezpieczny przez silniki antywirusowe (w końcu nie wykonuje żadnej złośliwej aktywności na hoście), lecz kliknięcie w niego może zakończyć się niebezpiecznym wyciekiem danych. W takiej sytuacji wykrycie phishingu może być znacznie trudniejsze i wymagać dodatkowych narzędzi.

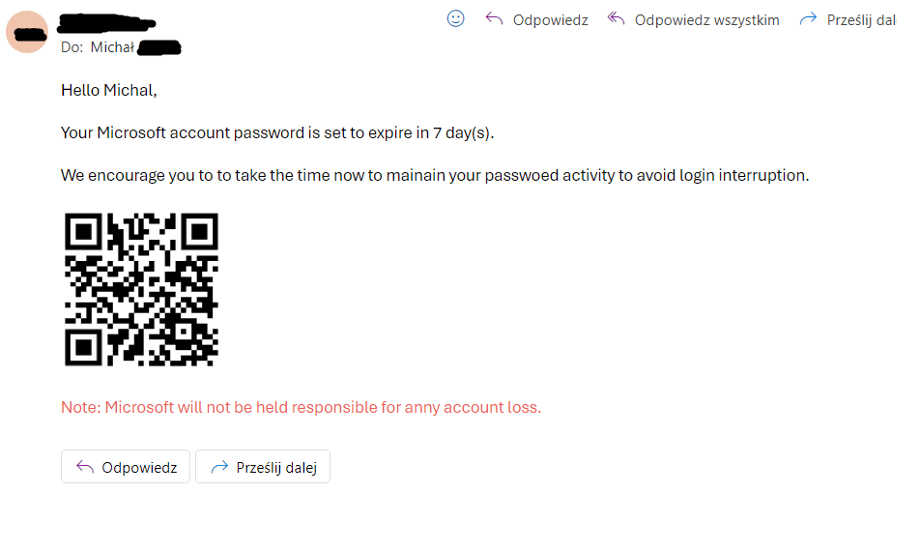

Kody QR

Kod QR jest aktualnie jednym z najczęstszych sposobów na dostarczanie złośliwego linku przez atakujących. Przesłanie takiego kodu pod pretekstem konieczności zmiany hasła lub innego typowego działania, zachęca ofiary do użycia własnego telefonu. W wielu organizacjach telefony wciąż nie podlegają ochronie lub pracownicy wykorzystują prywatne urządzenia, co uniemożliwia skuteczne monitorowanie i przeciwdziałanie atakom. Co więcej, jeśli dane zostały wpisane na takim telefonie, tracimy widoczność związaną m.in. z tym kto i kiedy w dany link kliknął.

Skutki złapania się na oszustwo phishingowe

Udany atak phishingowy na pracownika może prowadzić do kradzieży tożsamości lub nieautoryzowanego dostępu do kont w organizacji, co z kolei może zakłócić operacje i zaszkodzić reputacji firmy. Atakujący mogą uzyskać dostęp do sieci firmowych, ukraść własność intelektualną firmy lub wykorzystać złośliwe oprogramowanie, prowadzące do utraty lub w najgorszym przypadku – do zaszyfrowania danych celem uzyskania za nie okupu.

Podsumowując, następstwa udanego ataku phishingowego mogą być długotrwałe i bolesne na wielu płaszczyznach. Obejmują reperkusje finansowe, reputacyjne i operacyjne dla całej organizacji. Ograniczenie tego ryzyka wymaga połączenia edukacji użytkowników, zaangażowania doświadczonych specjalistów cyberbezpieczeństwa, odpowiednich narzędzi i środków, a także proaktywnych strategii wykrywania i reagowania na zagrożenia.

Zespół SOC360 przez 24h na dobę monitoruje systemy cyberbezpieczeństwa, analizuje zdarzenia, wykrywa i reaguje na incydenty, aby organizacje mogły bezpiecznie realizować swoje misje. Do naszych klientów należą największe polskie firmy komercyjne z różnych sektorów gospodarki. Zapewniamy bezpieczeństwo środowisk rozproszonych w 10 krajach w Europie i Azji. Pracujemy z systemami EDR/XDR, NDR i SIEM kilkunastu producentów. Monitorujemy środowiska w chmurze.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: