Wzrost popularności Microsoft Office a ataki na tożsamość użytkowników

Masowa adopcja Microsoft Office 365 sprawiła, że tożsamość użytkownika stała się głównym celem ataków. W ciągu ostatnich dwóch lat liczba incydentów związanych z przejęciem kont w środowiskach Microsoft niemal się podwoiła, a ich skuteczność pozostaje wysoka. Typowy incydent to cichy dostęp przez dni lub tygodnie, reguły w Outlooku do wyprowadzania korespondencji, a następnie eskalacja: oszustwa finansowe, dalsze przejęcia kont lub sprzedaż dostępu innym grupom przestępczym. Edukacja i systemy antyphishingowe pomagają, ale nie rozwiązują problemu w pełni – atakujący skutecznie omijają mechanizmy detekcji, wykorzystując CDN, opóźnioną infrastrukturę i techniki takie jak QR phishing.

Wzrost popularności Microsoft Office a ataki na tożsamość użytkowników

W 2023 r. obserwowaliśmy finał wielkiej fali migracji systemów pracy grupowej do usług Microsoft Office 365. Obecnie większość naszych klientów wykorzystuje środowiska chmurowe w modelu hybrydowym. Usługi Microsoft Outlook, OneDrive, Sharepoint, Entra, Azure zyskały na tyle dużą popularność, że w mniejszym lub większym stopniu występują w 95% organizacji, z którymi współpracujemy.

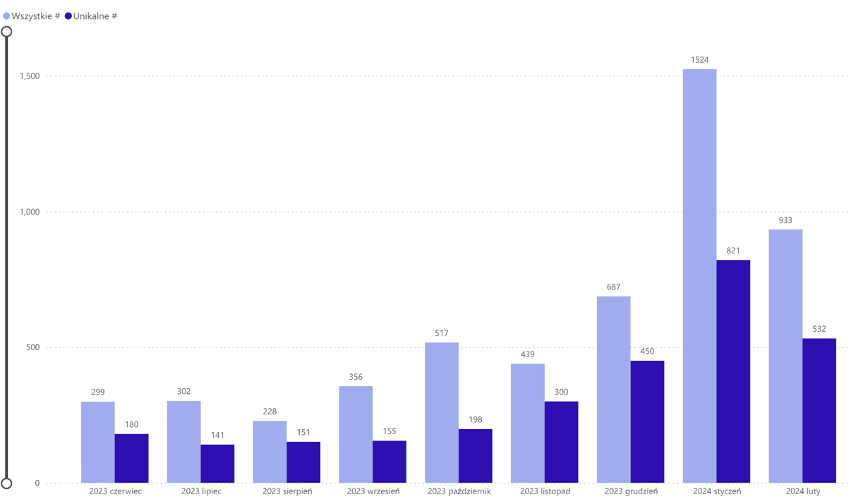

Jednocześnie, na przełomie 2024 roku ilość zdarzeń związanych z atakami na tożsamość użytkowników w monitorowanych przez nas systemach Microsoft wzrosła prawie dwukrotnie i w ostatnich miesiącach utrzymuje się na wysokim poziomie. Ataki te charakteryzują się wysoką skutecznością i odpowiadają za znaczną ilość incydentów, które wymagają naszej szybkiej reakcji.

Jak widać, organizacje cyberprzestępcze szybko przystosowały się do nowych możliwości, jakie daje dostęp do zasobów firm bez konieczności pokonywania zabezpieczeń na styku sieci korporacyjnych z Internetem, co ma bezpośrednie odzwierciedlenie w ilości ataków na tożsamość użytkowników.

Zagrożenia związane z atakami na tożsamość użytkowników

Phishing

Poczta elektroniczna od lat była jednym z najchętniej wykorzystywanych wektorów ataku. W minionych latach wektor ten był stosowany głównie w celu dostarczania złośliwego oprogramowania, które otwierało drogę do sieci i danych organizacji. W tym zakresie obserwujemy równomierny postęp pod względem jakości socjotechniki, przygotowania infrastruktury oraz stosowania wymyślnych metod unikania wykrycia złośliwego kodu przez systemy bezpieczeństwa. Jednak obszarem, w którym odnotowaliśmy największy wzrost zagrożeń, są wiadomości skłaniające użytkowników do kliknięcia w link, który następnie prowadzi ich do logowania do firmowej usługi Office 365 za pośrednictwem infrastruktury kontrolowanej przez cyberprzestępców. Ataki te pozwalają obchodzić dodatkowe zabezpieczenia 2FA i prowadzą do przejęcia tokenu sesji użytkownika. W rezultacie aktorzy uzyskują dostęp do konta użytkownika, które następnie wykorzystują do kolejnych działań.

Wykorzystanie danych logowania pozyskanych z innych źródeł

Duża ilość przeanalizowanych przez nas incydentów ma związek z dostępem do kont użytkowników Office 365 z wykorzystaniem danych logowania pozyskanych również innymi metodami. Źródłem tych danych są wycieki oraz złośliwe oprogramowanie typu stealer instalowane na komputerach i urządzeniach mobilnych. Działania te przejawiają się zautomatyzowanymi próbami logowania, które występują w niewielkich ilościach i często nie są raportowane przez systemy bezpieczeństwa. Celem tych prób jest uzyskanie dostępu do kont, dla których nie zastosowano dodatkowego uwierzytelnienia 2FA bądź uzyskanie akceptacji użytkownika przy powiadomieniach typu "push".

Jak przebiega typowy incydent związany z naruszeniem tożsamości?

Typowe incydenty związane z powyższymi formami ataku mają następujący przebieg:

- Po uzyskaniu dostępu do konta użytkownika aktorzy przez dłuższy czas (zwykle od jednego do dwóch tygodni) przyglądają się korespondencji i analizują dostępne zasoby.

- W konfiguracji usługi Outlook często tworzone są reguły przekierowujące część korespondencji do usług kontrolowanych przez cyberprzestępców. Działania te mają na celu wykradanie danych lub ukrycie dalszych działań.

- Z konta użytkownika wysyłane są wiadomości w jego imieniu. Działania te mogą prowadzić do następujących konsekwencji:

- Nakłonienie osób w organizacji lub firm współpracujących do opłacenia faktur, w których zmieniono numer konta.

- Zwiększenie zakresu dostępu cyberprzestępców przez uzyskanie dostępu do większej ilości kont.

- Sprzedaż uzyskanych dostępów innym grupom (na przykład grupom ransomware).

Jak przeciwdziałać atakom na tożsamość pracowników?

Dostęp warunkowy

Organizacje korzystające z usługi Office365 mogą wprowadzić dodatkowe zabezpieczenia dostępu do kont użytkowników, stosując mechanizmy conditional access. Niestety wiąże się to z dodatkowymi kosztami licencyjnymi. Ponadto ograniczenia dostępu negatywnie wpływają na komfort pracy użytkowników, a obsługa związanych z utrudnieniami zgłoszeń i zarządzanie konfiguracją wymagają dodatkowych zasobów IT.

Edukacja

Najbardziej oczywistym rozwiązaniem jest edukacja użytkowników, która może przybierać różne formy. Najskuteczniejszą z obecnie stosowanych jest dobrze wdrożony i zarządzany program symulacji ataków z wykorzystaniem różnych form phishingu. Jednak i w tym przypadku przygotowanie i zarządzanie takimi symulacjami, analiza wyników, przygotowanie materiałów szkoleniowych to zadania wymagające dodatkowych zasobów. Niezbędny będzie również zakup jednego z dostępnych na rynku systemów lub wdrożenie platformy dostępnej na zasadach open-source. Niestety nawet najlepsze systemy edukacji i symulacji nie gwarantują sukcesu. Wiele analizowanych przez nas incydentów było związanych z dobrze przygotowanymi atakami na tożsamość użytkowników osób zajmujących kierownicze stanowiska, które z zasady nie są chętne do brania udziału w programach szkoleniowych.

Systemy anty-phishingowe

Rynek cyberbezpieczeństwa oferuje wachlarz systemów wykrywających i blokujących próby phishingu. Systemy te oczywiście wymagają zakupu licencji, która najczęściej oferowana jest w modelu subskrypcyjnym w oparciu o ilość chronionych skrzynek pocztowych. Na szczęście samo wdrożenie nie jest pracochłonne i sprowadza się do prostej integracji z platformą Office 365. Musimy jednak przygotować się na obsługę fałszywych alarmów i narzekania użytkowników, do których nie dotarły pilne wiadomości, które system błędnie zidentyfikował jako niebezpieczne. Niestety z naszego doświadczenia wynika, że wiele systemów dostępnych na rynku wykazuje się umiarkowaną lub niską skutecznością.

Do przekierowania użytkowników na wyłudzające dane logowania strony wykorzystywane są systemy CDN (Content Delivery Network), a przekierowanie to jest zależne od określonych przez atakujących parametrów (system operacyjny, lokalizacja, rodzaj aplikacji). W konsekwencji systemy kontrolujące linki zostają przekierowane w inne miejsce niż docelowy użytkownik. W większości poważnych incydentów, z którymi miał do czynienia nasz zespół, infrastruktura wykorzystana podczas ataku była aktywowana dopiero w trakcie lub tuż po wysłaniu wiadomości i dlatego nie była klasyfikowana przez źródła Threat Intelligence.

Spotkaliśmy się także z kilkoma kampaniami wykorzystującymi kody QR. Technika ta okazała się zadziwiająco skuteczna. W końcu do użytkownika może zostać wysłany link, który prowadzi na przykład do udostępnionej notatki w aplikacji Evernote (która z punktu widzenia systemów bezpieczeństwa nie stanowi zagrożenia). Dopiero w notatce użytkownik znajdzie kolejny link, który przekieruje go do dokumentu w systemie Sharepoint za pośrednictwem infrastruktury atakujących. W rezultacie nie obserwujemy dużej różnicy między środowiskami, które wyposażono w dodatkowe systemy antyphishingowe a tymi bazującymi wyłącznie na wbudowanych mechanizmach ochrony Office 365.

Jak wykrywać incydenty?

Charakterystyka ataków na tożsamość użytkowników platformy Office 365 jest dynamiczna i wymaga dokładnej weryfikacji każdego alertu, ponieważ konsekwencje zaniedbań w tym zakresie mogą być bardzo dotkliwe. Analiza ta wymaga sięgnięcia do telemetrii systemów w celu zbadania aktywności na koncie użytkownika i powinna być prowadzona przez kompetentny personel.

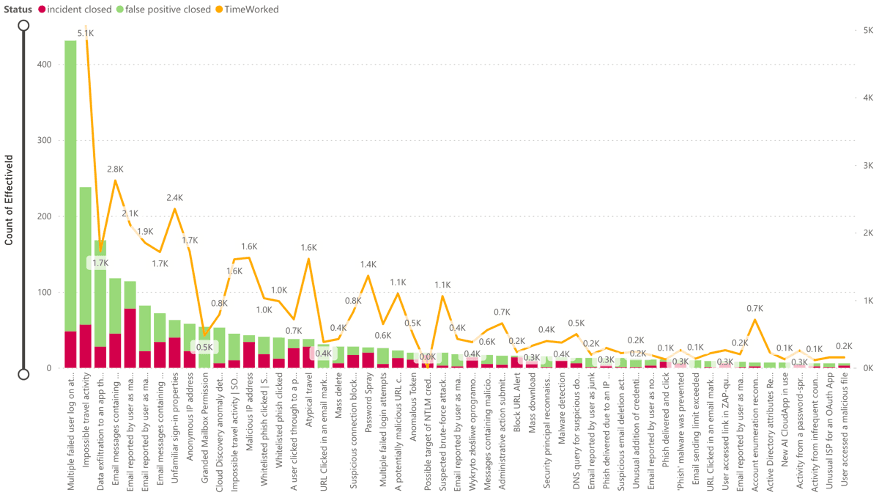

W zespole SOC360 wykorzystujemy mechanizmy bezpieczeństwa dostępne w ramach platformy Office 365: Defender for CloudApps, Defender for Office 365 oraz Defender for Identity, do wykrywania prób ataków na tożsamość użytkowników. Monitorujemy wyniki działania reguł detekcji takich jak: Imposible Travel Activity, Unfamiliar sign-in properities, oraz wielu reguł tworzonych przez nasz zespół w celu wykrycia podejrzanych aktywności. Ponadto analizujemy przypadki zgłoszone przez użytkowników.

Jak reagować na incydenty?

W przypadku stwierdzenia incydentu — czyli potwierdzenia nieautoryzowanego dostępu do konta użytkownika, niezbędne jest ustalenie kolejnych działań cyberprzestępców i ich konsekwencji. W tym celu zespół SOC musi przeanalizować telemetrię dostępną w systemach platformy Microsoft Security, aby ustalić między innymi:

- Czy incydent może dotyczyć większej ilości użytkowników (kto jeszcze otrzymał podobną wiadomość w ostatnich dniach, a jeśli tak, to co się później wydarzyło)?

- Czy z podejrzanych adresów IP odnotowano aktywność na innych kontach?

- Do jakich zasobów uzyskano dostęp?

- Czy wysłano wiadomości z przejętego konta (potwierdzenie otwiera kolejne wątki dochodzenia)?

- Czy w usłudze Outlook użytkownika założono nowe reguły?

Oczywiście w ramach reakcji należy niezwłocznie odciąć dostęp cyberprzestępców do konta. W tym celu niezbędne jest wymuszenie zakończenia sesji, zmiana hasła lub zablokowanie kont użytkowników dotkniętych incydentem. Powyższe działania będą skuteczne, jeśli zostaną przeprowadzone w czasie nie dłuższym niż kilka godzin po uzyskaniu przez cyberprzestępców dostępu do konta użytkownika.

Podsumowanie

W ciągu ostatnich dwóch lat zaobserwowaliśmy poważny wzrost ilości ataków na tożsamość użytkowników platformy Microsoft Office365. Grupy cyberprzestępcze zaadaptowały się do rosnącej popularności tej usługi w trakcie pandemii i po pandemii. Dostępność i wygoda użytkowania tego nowoczesnego środowiska pracy grupowej naturalnie otwierają nowe możliwości dla cyberprzestępców. Dlatego nasz zespół SOC360 ma do czynienia z rosnącą falą ataków, których pomysłowość, przygotowanie i realizacja budzą niemal podziw. Wzrasta również skuteczność tych ataków na polskie organizacje. Platformy AI pomagają cyberprzestępcom w pokonaniu barier językowych, które wcześniej, w połączeniu z wrodzoną podejrzliwością polskich użytkowników stanowiły dodatkowe utrudnienie.

Na szczęście ataki te mogą być skutecznie wykrywane, a właściwa reakcja pozwala uniknąć ich konsekwencji, o ile organizacja zapewni stały monitoring i analizę alertów a także właściwą konfigurację mechanizmów detekcji w systemach Microsoft Security.

Jeśli chcesz wzmocnić bezpieczeństwo chmury w swojej organizacji, skontaktuj się z nami.

Artykuł został w całości przygotowany przez ekspertów cybersecurity – bez wsparcia narzędzi sztucznej inteligencji.

Autor tekstu: