Rosnąca złożoność środowisk IT, popularność pracy zdalnej i migracja do chmury sprawiają, że organizacje potrzebują nowego podejścia do bezpieczeństwa i zarządzania siecią. Odpowiedzią na te wyzwania jest SASE – architektura, która integruje funkcje sieciowe z zaawansowaną ochroną. W artykule przedstawiamy praktyczne zastosowania SASE, które realnie wspierają codzienne funkcjonowanie nowoczesnych firm. Przyglądamy się także wiodącym narzędziom dostępnym na rynku, które umożliwiają wdrożenie tego podejścia w różnych scenariuszach biznesowych.

Czym jest SASE?

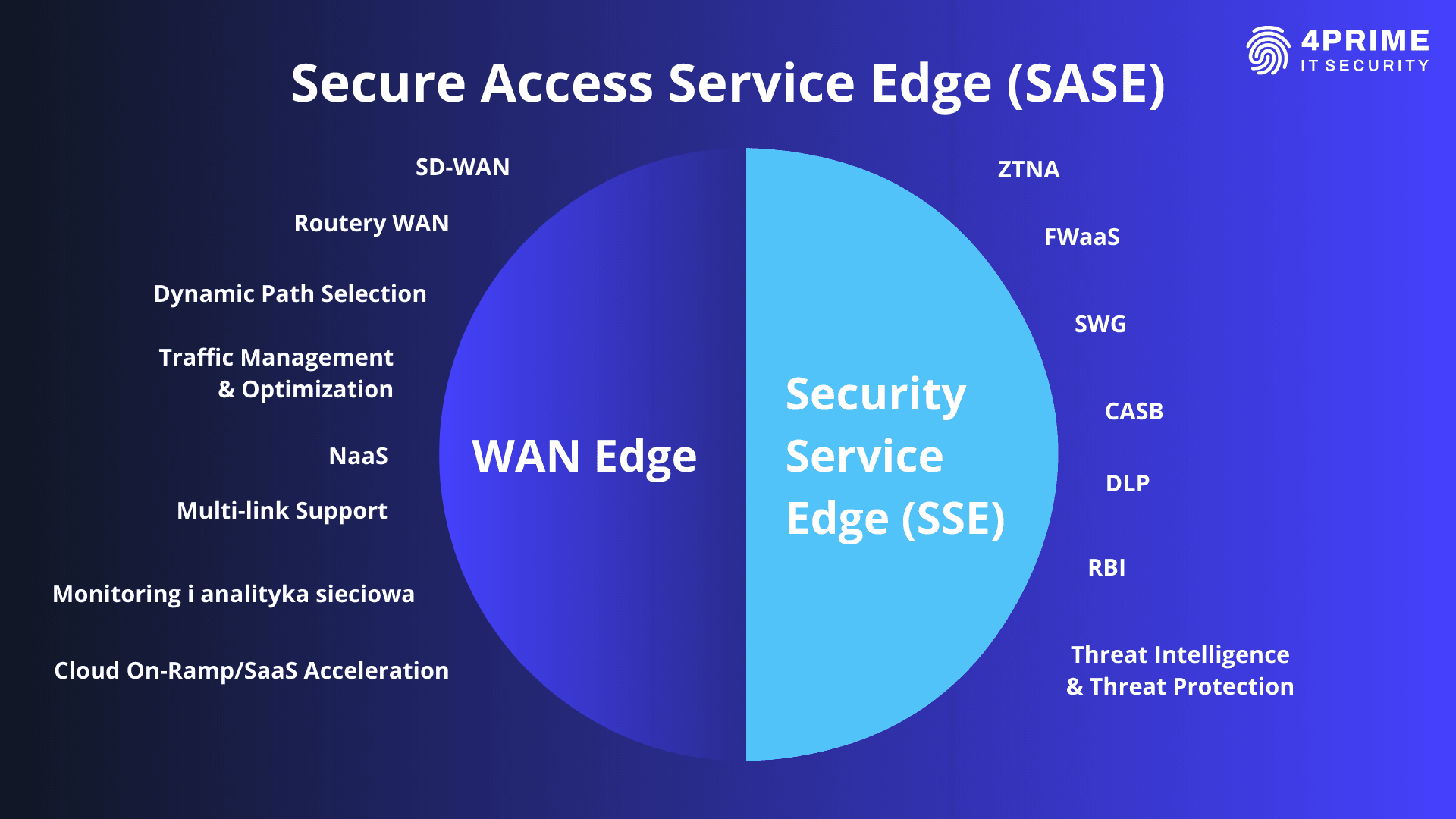

SASE (Secure Access Service Edge) to nowoczesna architektura bezpieczeństwa, która łączy funkcje sieciowe i zabezpieczające w jednym, spójnym rozwiązaniu, dostosowanym do potrzeb organizacji korzystających z aplikacji i zasobów w chmurze, jak i w tradycyjnych data center.

SASE składa się z dwóch głównych komponentów:

części sieciowej WAN Edge, odpowiedzialnej za szybkie, niezawodne zestawienie połączenia między użytkownikami a aplikacjami, a także monitorowanie tych połączeń.

części związanej z bezpieczeństwem SSE (Security Service Edge), która obejmuje takie elementy jak Secure Web Gateway, CASB, DLP czy Zero Trust Network Access (ZTNA).

SASE pozwala organizacjom zapewnić wydajny i bezpieczny dostęp do zasobów w chmurze z dowolnego miejsca, centralnie zarządzać politykami bezpieczeństwa oraz eliminować ograniczenia tradycyjnych rozwiązań, taki jak np. VPN czy firewall. SASE odgrywa szczególną rolę w środowiskach rozproszonych i przy rosnącej popularności pracy zdalnej.

Słownik wszystkich komponentów SASE znajduje się na końcu artykułu.

Zastosowanie SASE w praktyce – use case’y

1. Zarządzanie siecią w rozproszonych środowiskach

SASE doskonale sprawdza się w organizacjach posiadających wiele oddziałów – zarówno na terenie kraju, jak i globalnie. Dzięki integracji SD-WAN firmy mogą sprawnie zarządzać siecią oraz dostępem do aplikacji i zasobów, nawet jeśli znajdują się one na różnych serwerach i w różnych lokalizacjach (także w chmurze). Ponadto SASE pozwala zachować spójność polityk bezpieczeństwa niezależnie od miejsca pracy użytkowników oraz szybko reagować na incydenty lub potrzeby zmian organizacyjnych.

2. Odciążenie firewalla

Bez SASE całość ruchu sieciowego może być kierowana przez centralny firewall dla zwiększenia bezpieczeństwa połączenia, co w dużych organizacjach z rozproszonymi zespołami prowadzi do przeciążenia urządzeń, większych opóźnień i spadku komfortu pracy. SASE pozwala odciążyć firewalle poprzez bezpośredni i bezpieczny dostęp użytkowników do aplikacji chmurowych bez konieczności stałego tunelowania całego ruchu przez centralne lokalizacje – dodatkowo, dzięki mechanizmom ZTNA, SASE zwiększa bezpieczeństwo komunikacji użytkowników z aplikacjami zlokalizowanymi w “firmowym DataCenter”. To rozwiązanie nie tylko upraszcza infrastrukturę, ale też redukuje koszty, poprawia responsywność aplikacji i zapewnia lepszą ochronę.

3. Bezpieczeństwo chmury

W sytuacji, gdy organizacja większość swoich zasobów i narzędzi przenosi do chmury (np. Do Microsoft 365, Google Workspace, czy AWS S3), kluczowe staje się skuteczne zabezpieczenie dostępu do tych aplikacji i danych. SASE umożliwia granularną kontrolę dostępu do chmurowych środowisk, monitorowanie aktywności użytkowników, wdrażanie polityk DLP (ochrona przed wyciekiem danych), a także wykrywanie i blokowanie nieautoryzowanych działań (dzięki komponentom CASB, SWG czy Threat Intelligence). Daje to organizacjom pewność, że wrażliwe dane są chronione niezależnie od tego, skąd i na jakim urządzeniu użytkownik próbuje uzyskać dostęp.

4. BYOD (Bring Your Own Device)

W środowiskach, gdzie pracownicy korzystają z własnych laptopów, smartfonów czy tabletów, zapewnienie ochrony firmowych zasobów staje się szczególnie wymagające. SASE odpowiada na te potrzeby, umożliwiając instalację agentów bezpieczeństwa, wdrażanie różnych polityk dla urządzeń prywatnych (np. ograniczanie dostępu, wymóg posiadania aktywnego EDRa lub antywirusa, czy szyfrowania dysku) oraz monitorowanie i zarządzanie wszystkimi sesjami. Dzięki temu, nawet w przypadku modelu BYOD, firma ma nadzór nad tym, kto, w jaki sposób i do jakich danych uzyskuje uprawnienia. Rozwiązanie to pozwala skutecznie ograniczyć ryzyko związane z pracą na prywatnym sprzęcie, nie rezygnując z elastyczności dla użytkowników.

5. Ochrona przed zagrożeniami z internetu

Jednym z największych wyzwań dla współczesnych firm jest ochrona przed zagrożeniami płynącymi z internetu, takimi jak phishing, malware, ransomware czy wyciek danych. SASE integruje mechanizmy takie jak Secure Web Gateway, Threat Intelligence, DLP , UEBA, które pozwalają na wykrywanie oraz blokowanie niebezpiecznych stron i plików, analizę zachowań użytkowników oraz ochronę przed utratą cennych danych. Systemy te stale aktualizują swoje bazy wiedzy o nowych zagrożeniach i automatycznie reagują na pojawiające się incydenty.

6. Praca zdalna

W firmach, gdzie praca zdalna / hybrydowa stała się normą, SASE staje się kluczowym narzędziem zapewniającym bezpieczny i wygodny dostęp do aplikacji oraz zasobów chmurowych z dowolnej lokalizacji, bez potrzeby korzystania z tradycyjnych VPN-ów, które oferują autoryzację tylko podczas podłączenia. SASE, dzięki zastosowaniu ZTNA, umożliwia ciągłą autoryzację i monitorowanie działań użytkownika oraz natychmiastowe reagowanie na potencjalnie niebezpieczne zachowania. Pracownicy zdalni mogą bezproblemowo i wydajnie korzystać z narzędzi firmowych, mając jednocześnie pewność, że wszystkie dane przesyłane są w bezpieczny sposób.

Wiodące narzędzia SASE

Netskope

Netskope to jeden z liderów rynku SASE, którego platforma skupia się na bezpieczeństwie dostępu do chmury, internetu i rozproszonych środowisk pracy. Kluczowe filary Netskope to zaawansowany CASB (Cloud Access Security Broker), nowoczesny Secure Web Gateway (SWG), funkcje Data Loss Prevention (DLP), system ZTNA (Zero Trust Network Access) oraz engine Threat Intelligence. Netskope umożliwia bardzo granularne polityki dotyczące dostępu do aplikacji chmurowych i danych, wykrywanie shadow IT oraz ochronę ruchu sieciowego bez względu na to, skąd łączy się użytkownik. Platforma obsługuje również SD-WAN i ułatwia całościowe zarządzanie bezpieczeństwem organizacji z jednej, centralnej konsoli. Netskope stawia na szczegółowe raportowanie i analizę kontekstu, dzięki czemu firmy mogą dynamicznie reagować na nietypowe działania użytkowników.

Prisma SASE

Prisma SASE od Palo Alto Networks to kompleksowa, zintegrowana platforma łącząca rozbudowane możliwości SD-WAN oraz zaawansowane funkcje bezpieczeństwa (SSE) – w tym ZTNA, firewall as a service (FWaaS), SWG, CASB, DLP oraz threat prevention. Prisma zapewnia ochronę zarówno użytkowników, jak i aplikacji i urządzeń, niezależnie od lokalizacji, z naciskiem na szybki dostęp, pełną widoczność ruchu i zarządzanie politykami. Wyjątkowym atutem platformy jest zastosowanie sztucznej inteligencji, która automatyzuje reakcje na zagrożenia i umożliwia dynamiczną, adaptacyjną ochronę. Rozwiązanie oferuje również szeroką integrację z innymi narzędziami Palo Alto, takimi jak Cortex XSOAR, oraz zaawansowane funkcje wspierające zgodność z regulacjami i audyty. Prisma SASE wyróżnia się także bardzo wysoką wydajnością i niezawodnością działania, zarówno w środowiskach pracy zdalnej, jak i hybrydowej.

Cloudflare

Cloudflare oferuje platformę SASE opartą na własnej, globalnej infrastrukturze, znanej z bardzo niskich opóźnień i wysokiej dostępności. Cloudflare to ujednolicona usługa, obejmująca m.in. ZTNA („Access”), SWG, firewall as a service, CASB, funkcje DLP oraz integrację z Threat Intelligence — wszystko realizowane w chmurze Cloudflare, pełniącej rolę proxy brzegowego (edge). Rozwiązanie wyróżnia się łatwą i elastyczną implementacją, centralnym zarządzaniem w modelu „as a service”, a także szybkim skalowaniem i dostępnością w ponad 300 lokalizacjach na całym świecie. Duży nacisk położono tu na uproszczenie zarządzania politykami bezpieczeństwa oraz przejrzystość i widoczność incydentów w czasie rzeczywistym. Platforma jest szczególnie ceniona przez zespoły DevOps i IT za intuicyjne narzędzia oraz doświadczenie Cloudflare w skutecznej ochronie przed atakami DDoS.

Fortinet

Fortinet oferuje rozwiązanie SASE jako rozszerzenie flagowej platformy Security Fabric. FortiSASE integruje chmurową wersję firewalla (FortiGate NGFW), SWG, ZTNA, CASB, DLP oraz silne funkcje SD-WAN. FortiSASE dobrze sprawdza się w organizacjach mających zarówno infrastrukturę lokalną, jak i hybrydową/chmurową. Dodatkowo Fortinet znany jest z bardzo wysokiej wydajności, automatyzacji procesów (np. reagowania na incydenty – FortiAnalyzer) oraz szerokiego ekosystemu integracji. Platforma umożliwia zarządzanie politykami dostępu i bezpieczeństwa z jednej konsoli i mocno wspiera compliance, co doceniają zwłaszcza duże przedsiębiorstwa i instytucje finansowe.

Jeśli chcesz zadbać o bezpieczeństwo aplikacji w chmurze – skontaktuj się z naszym ekspertem i dowiedz się, które rozwiązanie SASE najlepiej adresuje potrzeby Twojej firmy.

Kluczowe elementy SASE – słownik pojęć

Wszystkie elementy SASE mogą być konfigurowane oraz kontrolowane z jednej, przejrzystej platformy – najczęściej działającej w chmurze. Administratorzy zyskują dzięki temu pełną widoczność działania całej sieci, mogą szybko diagnozować ewentualne problemy, wdrażać poprawki i skutecznie egzekwować polityki bezpieczeństwa. Taki model sprawdza się szczególnie przy obsłudze rozproszonych, wielooddziałowych środowisk IT, znacznie upraszczając codzienne zarządzanie oraz gwarantując lepszą widoczność sieci i błyskawiczną reakcję na zagrożenia.

Komponenty WAN Edge

SD-WAN (Software-Defined Wide Area Network)

SD-WAN to rozwiązanie sieciowe, które umożliwia inteligentne zarządzanie połączeniami pomiędzy oddziałami firmy, centrum danych, chmurą i użytkownikami. W praktyce pozwala na szybkie, elastyczne i zoptymalizowane zestawianie połączeń za pośrednictwem różnych typów łączy – np. internetu szerokopasmowego, 5G, światłowodu czy istniejących połączeń MPLS – bez konieczności polegania wyłącznie na drogich, dedykowanych liniach.

W odróżnieniu od tradycyjnych rozwiązań, SD-WAN pozwala na centralne zarządzanie politykami routingu i bezpieczeństwa. Dodatkową wartością SD-WAN jest możliwość szyfrowania ruchu i podniesienia poziomu bezpieczeństwa komunikacji między lokalizacjami firmy oraz niższe koszty utrzymania infrastruktury.

Routery/WAN Edge Devices

Routery WAN to urządzenia fizyczne lub wirtualne, umieszczone na styku sieci lokalnej i szerokiego obszaru sieci WAN. Ich główną rolą jest przekazywanie ruchu pomiędzy sieciami lokalnymi a zewnętrznymi łączami, takimi jak internet, MPLS czy LTE/5G. Mogą obsługiwać różne typy połączeń i zapewnić odpowiedni poziom niezawodności oraz wydajności. Często są wyposażone w dodatkowe funkcje zarządzania i proste zabezpieczenia sieciowe.

Dynamic Path Selection

Funkcja ta pozwala na automatyczny wybór optymalnej ścieżki dla danego typu ruchu sieciowego. Analizuje ona w czasie rzeczywistym parametry połączeń, takie jak opóźnienia, dostępność łączy czy obciążenie. Dynamic Path Selection umożliwia priorytetyzację kluczowych aplikacji biznesowych, na przykład wideokonferencji, zapewniając im najlepszą jakość oraz oferuje elastyczność w obsłudze awarii i przeciążeń, przełączając się natychmiastowo na zapasowe trasy. Dzięki podejściu sieć jest bardziej odporna i zawsze działa optymalnie.

Traffic Management and Optimization

Traffic Management and Optimization obejmuje mechanizmy zarządzania ruchem, takie jak load balancing, QoS (Quality of Service), kompresja i deduplikacja danych. Pozwala to lepiej wykorzystać dostępne pasmo oraz zapewnić wysoką jakość usług, np. dla głosu czy wideo. Traffic management pozwala również na priorytetyzację kluczowych aplikacji kosztem tych o mniejszym znaczeniu. Optymalizacja ruchu ogranicza opóźnienia i minimalizuje ryzyko przeciążeń w sieci, co ostatecznie przekłada się na lepsze doświadczenie użytkowników końcowych.

Multi-link Support (Obsługa wielu łączy)

Komponent ten pozwala jednocześnie korzystać z różnych typów połączeń, takich jak internet szerokopasmowy, światłowód, LTE/5G, czy MPLS. WAN Edge może je łączyć, balansować ruch pomiędzy nimi i przełączać się w przypadku awarii jednego z łączy. Takie podejście zapewnia większą niezawodność i dostępność sieci w każdej lokalizacji. Pozwala także na optymalizację kosztów przez wybór najtańszego i najwydajniejszego wariantu połączenia. To ważna funkcja dla firm funkcjonujących w rozproszonych oddziałach lub polegających na pracownikach zdalnych.

Network as a Service (NaaS)

Network as a Service to model, w którym infrastruktura sieciowa udostępniana jest na zasadzie usługi. Pozwala to szybko uruchamiać nowe połączenia WAN bez inwestycji w własny sprzęt – zarządzanie i aktualizacje spoczywają na dostawcy usługi, dzięki czemu firmy mogą skupić się na swoich kluczowych działaniach, zamiast na utrzymaniu infrastruktury.

Cloud On-Ramp/SaaS Acceleration

Ta funkcja usprawnia połączenia do aplikacji chmurowych i SaaS, minimalizując opóźnienia i zwiększając wydajność dla użytkowników. Polega na inteligentnym kierowaniu ruchu do najbliższych punktów wejścia do chmury lub lokalnych węzłów usługodawców. Akceleracja SaaS pozwala szybciej korzystać z narzędzi biznesowych online, nawet z rozproszonych lokalizacji. Może obejmować cache’owanie lub dedykowany routing do poszczególnych usług. Dzięki SaaS Acceleration użytkownicy mają zawsze szybki i niezawodny dostęp do kluczowych aplikacji.

Monitoring i analityka sieciowa

WAN Edge zawiera narzędzia do bieżącego monitorowania ruchu, wydajności i dostępności łączy sieciowych. Umożliwia to szybką identyfikację problemów, analizę trendów i raportowanie stanu sieci. Analityka wspiera również podejmowanie decyzji dotyczących optymalizacji i modernizacji infrastruktury. Monitoring zapewnia też wgląd w bezpieczeństwo oraz wykorzystanie zasobów, dzięki czemu administratorzy mogą efektywnie zarządzać siecią i unikać przestojów.

Komponenty SSE

ZTNA (Zero Trust Network Access)

ZTNA to podejście do bezpieczeństwa, w którym każdy dostęp do zasobów organizacji podlega ścisłej weryfikacji – niezależnie od tego, skąd i kto próbuje się połączyć. Zamiast dawać użytkownikowi otwarty dostęp do całej sieci po zalogowaniu (jak to bywa w przypadku klasycznych VPN), ZTNA przyznaje dostęp tylko do konkretnych, autoryzowanych aplikacji lub danych („najniższe wymagane uprawnienia”). Wszystkie żądania są stale monitorowane i oceniane pod kątem ryzyka, a niebezpieczne aktywności mogą skutkować natychmiastowym odebraniem dostępu. Takie podejście znacząco ogranicza ryzyko wycieku danych czy lateralnych ruchów atakujących w sieci firmowej.

Firewall as a Service (FWaaS)

FWaaS to nowoczesna forma tradycyjnego firewalla, która przenosi funkcje ochrony sieci do chmury. Dzięki temu ruch sieciowy - niezależnie od tego, czy pochodzi z biura, domu czy innej lokalizacji - przechodzi przez centralnie zarządzany, skalowalny cloud firewall. Umożliwia to jednolitą ochronę całej infrastruktury: filtrowanie ruchu, blokowanie zagrożeń, stosowanie polityk bezpieczeństwa i monitoring z jednego miejsca. FWaaS znacznie upraszcza zarządzanie bezpieczeństwem w środowiskach rozproszonych oraz eliminuje konieczność utrzymywania wielu fizycznych urządzeń firewallowych w różnych lokalizacjach.

SWG (Secure Web Gateway)

Secure Web Gateway (SWG) to rozwiązanie bezpieczeństwa sieciowego, które chroni użytkowników podczas korzystania z internetu. SWG pośredniczy w ruchu pomiędzy użytkownikiem a stronami www, filtrując i monitorując całą komunikację webową. Narzędzie blokuje dostęp do złośliwych lub niepożądanych stron, wykrywa szkodliwe oprogramowanie i zapobiega wyciekom danych podczas przeglądania internetu. Pozwala też organizacjom wdrażać firmowe polityki, np. ograniczać dostęp do określonych kategorii witryn czy wymuszać bezpieczne zachowania online. SWG jest kluczowym elementem ochrony przed nowoczesnymi zagrożeniami internetowymi i wspiera budowanie bezpiecznego środowiska pracy – zarówno lokalnie, jak i zdalnie.

CASB (Cloud Access Security Broker)

CASB to platforma pośrednicząca między użytkownikami a wykorzystywanymi przez nich aplikacjami chmurowymi (takimi jak Microsoft 365, czy Google Workspace). CASB umożliwia dokładne monitorowanie, analizowanie i egzekwowanie polityk bezpieczeństwa w zakresie dostępu do aplikacji SaaS, IaaS i PaaS. Główne funkcje CASB to wykrywanie nieautoryzowanych aplikacji (tzw. shadow IT), analiza zachowań użytkowników w chmurze, zapobieganie wyciekom danych i blokowanie niebezpiecznych operacji (np. kopiowanie wrażliwych danych do prywatnego konta chmurowego). CASB pozwala na szczegółowe kontrolowanie tego, co konkretny użytkownik może robić w danej aplikacji – nie tylko czy ma dostęp, ale też jakie operacje są dozwolone.

DLP (Data Loss Prevention)

Systemy DLP identyfikują, monitorują i blokują próby przesyłania, kopiowania lub wycieku określonych typów danych (np. danych osobowych, informacji handlowych, dokumentacji prawnej), zarówno w ruchu sieciowym, na stacjach roboczych, w chmurze, jak i podczas przesyłania przez e-mail. DLP jest kluczowym elementem zabezpieczającym dane firmowe, szczególnie w środowiskach, gdzie pracownicy zdalni lub korzystający z własnych urządzeń mają szeroki dostęp do zasobów.

Threat Intelligence & Threat Protection

Threat Intelligence & Threat Protection polega na stałym identyfikowaniu, analizowaniu i zwalczaniu zagrożeń pojawiających się w ruchu sieciowym oraz w aplikacjach używanych przez organizację. Threat Intelligence to proces gromadzenia i aktualizowania wiedzy o bieżących cyberzagrożeniach, takich jak nowe rodzaje ataków, złośliwe domeny, malware czy techniki wykorzystywane przez cyberprzestępców. Platformy SSE korzystają z tych danych, żeby automatycznie wykrywać podejrzany ruch, blokować znane zagrożenia i informować administratorów o incydentach. Threat Protection obejmuje cały zestaw narzędzi (skanowanie plików, inspekcja SSL, analiza zachowań, mechanizmy sandboxingowe), które wspólnie chronią użytkowników i firmowe dane przed phishingiem, ransomware czy atakami typu zero-day. Dzięki temu firmy mogą szybciej i skuteczniej reagować na nowe niebezpieczeństwa oraz ograniczyć ryzyko wycieków czy przestojów wywołanych cyberatakami.

Remote Browser Isolation (RBI)

Remote Browser Isolation (RBI) umożliwia bezpieczne przeglądanie internetu poprzez „izolowanie” sesji przeglądarki od urządzenia użytkownika. Oznacza to, że każda strona internetowa otwierana przez pracownika uruchamiana jest najpierw na zdalnym serwerze w chmurze, a do komputera użytkownika trafia jedynie strumień obrazu lub bezpieczny kod. Dzięki temu nawet jeśli na stronie znajduje się złośliwy kod, nie ma on możliwości bezpośredniego dostania się na urządzenie końcowe.

(dodatkowo) Przeglądarki cyberbezpieczeństwa

Za element komplementarny można uznać przeglądarki enterprise, jak np. rozwiązanie Prisma Browser. Jest to nowoczesna przeglądarka internetowa od Palo Alto Networks, która łączy bezpieczeństwo na poziomie przeglądarki z zasadami Zero Trust Network Access (ZTNA). Dzięki izolowaniu działań użytkownika od stacji końcowej eliminuje ryzyko związane z niezaufanymi urządzeniami i oferuje pełną widoczność wszystkich aktywności w aplikacjach – bez potrzeby deszyfracji ruchu. Przeglądarka zapewnia ochronę przed zagrożeniami typu zero-day, ransomware oraz atakami phishingowymi, co czyni je idealnym rozwiązaniem w środowiskach pracy hybrydowej i Bring Your Own Device (BYOD).

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: