Praca zdalna oraz korzystanie z narzędzi w chmurze ma istotny wpływ na poziom cyberbezpieczeństwa w firmie. Kiedy pracownicy korzystają z zewnętrznej sieci, sprzętu czy aplikacji, zwiększa się liczba punktów dostępu do systemów i danych firmowych, co rodzi nowe wyzwania i zagrożenia dla bezpieczeństwa informacji.

Dodatkowo, z najnowszego raportu CERT o stanie cyberbezpieczeństwa w Polsce w 2023 roku wynika, że sama liczba ataków phishingowych wzrosła o ponad 61% w porównaniu do roku ubiegłego. Wszystko to sprawia, że tradycyjne modele bezpieczeństwa mogą być niewystarczające.

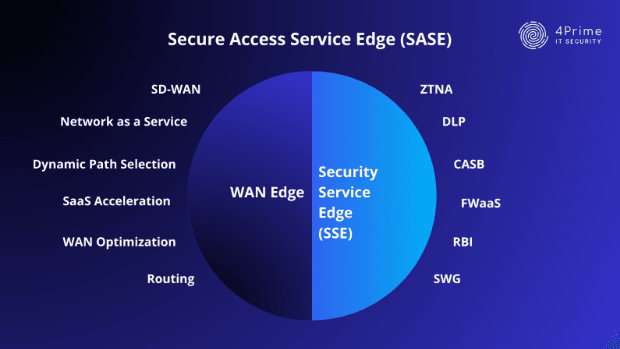

Secure Access Service Edge (SASE) to paradygmat, który łączy funkcje sieciowe i bezpieczeństwo w jedną zintegrowaną platformę. W poniższym artykule omówimy kluczowe elementy SASE, które pozwolą Twojej organizacji zapewnić bezpieczny dostęp zdalny i kontrolować ruch sieciowy.

Czym jest SASE (Secure Access Service Edge)?

SASE (Secure Access Service Edge) to architektura bezpieczeństwa sieciowego, która łączy funkcje WAN (Wide Area Network) i Secure Service Edge (SSE). SASE wspiera firmy w zapewnieniu bezpiecznego dostępu do aplikacji i danych dla pracowników, niezależnie od ich lokalizacji czy urządzenia, zwłaszcza w erze pracy zdalnej i elastycznych modeli pracy. Pod pojęciem SASE kryją się różne technologie, takie jak SD-WAN, ZTNA (Zero Trust Network Access (ZTNA), DLP (Data Loss Prevention), czy CASB (Cloud Access Security Broker).

SASE: Nowy model cyberbezpieczeństwa w dobie pracy zdalnej

Oto kilka kluczowych elementów SASE, które pozwalają organizacjom pracującym w trybie zdalnym lub hybrydowym zapewnić bezpieczeństwo sieci.

Zdalny Dostęp i Monitorowanie

SASE umożliwia bezpieczny zdalny dostęp do firmowych zasobów z dowolnego miejsca, eliminując ograniczenia tradycyjnych sieci VPN, takie jak skalowalność i potrzebę ręcznej konfiguracji. Wbudowane monitorowanie ruchu sieciowego pozwala na bieżąco śledzić aplikacje i łącza, co ułatwia szybkie wykrywanie problemów sieciowych. Elastyczność i skalowalność chmurowej architektury SASE sprawiają, że zarządzanie bezpieczeństwem staje się bardziej efektywne i dostosowane do potrzeb firm działających w środowisku zdalnym.

Zero Trust Network Access (ZTNA)

W SASE, podejście Zero Trust Network Access (ZTNA) polega na budowaniu polityk dostępowych tak, aby dana organizacja miała pewność kto i skąd się łączy z aplikacją lub z siecią, jakiego sprzętu używa oraz czy sprzęt ten jest odpowiednio zabezpieczony.

ZTNA wymaga, aby każdy użytkownik i urządzenie zostały uwierzytelnione i zautoryzowane przed uzyskaniem dostępu do określonych zasobów firmy. To podejście redukuje ryzyko nieautoryzowanego dostępu i zwiększa bezpieczeństwo, pozwalając na bardziej granularne zarządzanie uprawnieniami.

Cloud Access Security Broker (CASB)

Cloud Access Security Broker (CASB) to kolejny filar SASE, który koncentruje się na bezpieczeństwie aplikacji chmurowych. CASB monitoruje i kontroluje interakcje między użytkownikami a aplikacjami chmurowymi, pozwalając wykrywać potencjalne zagrożenia, egzekwować polityki bezpieczeństwa oraz zapewniać zgodność z regulacjami. Jest to szczególnie istotne dla firm korzystających z wielu różnych aplikacji chmurowych.

Jak SASE działa w praktyce? Scenariusze zastosowania

Choć koncepcja Secure Access Service Edge (SASE) wydaje się na pierwszy rzut oka dość klarowna, jej rzeczywiste korzyści ujawniają się dopiero przy konkretnych implementacjach.

Zdalny dostęp bez przeciążonych tuneli VPN

W tradycyjnym podejściu pracownik zdalny łączy się z siecią firmową przez VPN, a cały jego ruch kierowany jest przez centralę. Ta czynność często powoduje przeciążenie łączy, urządzeń sieciowych i firewalla, skutkując opóźnieniami i spadkiem produktywności.

SASE rozwiązuje ten problem poprzez bezpośrednie łączenie użytkownika z aplikacjami przez najbliższy punkt dostępowy (point of presence). Dzięki ZTNA, użytkownik otrzymuje dostęp tylko do konkretnych aplikacji, które są mu potrzebne, a system bierze pod uwagę kontekst – skąd, na czym i do czego się łączy.

Efekt: szybsze połączenia, wyższy poziom bezpieczeństwa, prostsze zarządzanie politykami.

Shadow IT pod kontrolą dzięki CASB

Użytkownicy coraz częściej sięgają po znane i wygodne narzędzia konsumenckie, takie jak WeTransfer, WhatsApp czy prywatne konta Google Docs, aby szybko przesłać pliki, skonsultować się z zespołem lub zapisać notatki z projektu. Problem polega na tym, że tego typu aktywności odbywają się całkowicie poza zasięgiem systemów bezpieczeństwa. Działy IT nie mają nad nimi żadnej widoczności ani możliwości egzekwowania polityk.

SASE, poprzez komponent CASB (Cloud Access Security Broker), identyfikuje wszystkie aplikacje chmurowe wykorzystywane w organizacji, klasyfikuje je według poziomu ryzyka i pozwala egzekwować odpowiednie polityki. Użytkownikowi można wskazać bezpieczne alternatywy (np. OneDrive zamiast WeTransfera).

Efekt: eliminacja nieautoryzowanych aplikacji i pełna widoczność nad ruchem do aplikacji SaaS.

Ochrona danych przed wyciekiem (DLP + inspekcja kontekstowa)

Jeśli pracownik wysyła dokument z danymi osobowymi na prywatnego Gmaila czy Google Drive, tradycyjny firewall w większości przypadków tego nie wychwyci.

Dzięki DLP i inspekcji kontekstowej SASE może rozpoznać, że chodzi o konto prywatne i zablokować przesyłanie danych. System analizuje, czy dana instancja aplikacji jest firmowa czy prywatna – czego żaden klasyczny firewall nie potrafi.

Efekt: granularna kontrola, skuteczna ochrona danych i szybka reakcja na incydenty.

Bezpieczny dostęp z urządzeń niezarządzanych

W przypadku pracowników kontraktowych, partnerów zewnętrznych lub zespołów tymczasowych organizacje często nie mają możliwości instalacji oprogramowania zabezpieczającego (agenta) na ich prywatnych urządzeniach.

SASE rozwiązuje ten problem poprzez zastosowanie Enterprise Browser – specjalistycznej przeglądarki korporacyjnej, która umożliwia pełną kontrolę kontekstu i zachowania użytkownika, bez potrzeby instalacji lokalnej. Przeglądarka może być uruchomiona bez uprawnień administratora, a mimo to zapewnia funkcje takie jak maskowanie danych wrażliwych, restrykcje kopiowania i kontekstowe logowanie aktywności.

To rozwiązanie doskonale sprawdza się w środowiskach BYOD i w modelu pracy hybrydowej. Co więcej, umożliwia bezpieczny dostęp do aplikacji nawet z niezarządzanych urządzeń, bez naruszania zasad kontroli dostępu.

Efekt: natychmiastowe wdrożenie partnera, zgodność z politykami, minimalizacja ryzyka i brak konieczności ingerencji w urządzenie użytkownika.

Gotowość do audytów i zgodność z regulacjami

W kontekście rosnącej presji regulacyjnej – od ogólnego rozporządzenia o ochronie danych osobowych (RODO), przez dyrektywę NIS2 dotyczącą bezpieczeństwa sieci i systemów informatycznych, po regulacje sektorowe takie jak DORA w finansach – organizacje muszą nie tylko zabezpieczać dane, ale również precyzyjnie dokumentować, kto, kiedy i w jakim celu miał do nich dostęp.

Architektura SASE dostarcza zintegrowanych mechanizmów inspekcji, które umożliwiają pełną widoczność przepływu danych, kontrolę nad punktami styku oraz automatyczne tworzenie dzienników aktywności.

Efekt: spójna dokumentacja zgodności, gotowość do kontroli organów nadzorczych oraz realne wsparcie w zarządzaniu ryzykiem regulacyjnym.

Jak zaplanować wdrożenie modelu SASE w organizacji?

Wdrożenie modelu SASE (Secure Access Service Edge) w organizacji wymaga starannego planowania i dostosowania do specyfiki istniejącej infrastruktury IT. Pierwszym krokiem jest diagnoza aktualnego środowiska . Kluczowe jest tutaj zrozumienie, jak wygląda obecna struktura IT, jakie aplikacje są wykorzystywane w firmie oraz jak pracują użytkownicy (np. czy wielu z nich pracuje zdalnie). Ważnym elementem jest również ocena, w jakim stopniu firma ma kontrolę nad swoimi aplikacjami.

Po dokonaniu oceny, warto zastanowić się, które obszary wymagają szybkich działań naprawczych. Przykładem może być wymiana przestarzałych rozwiązań VPN na nowoczesne technologie takie jak ZTNA (Zero Trust Network Access), które lepiej odpowiadają na potrzeby współczesnego modelu pracy. Kolejnym krokiem jest wybór priorytetów. Na przykład, jeśli organizacja przetwarza wrażliwe dane, kluczowe będzie skupienie się na rozwiązaniach chroniących te informacje przed wyciekiem.

Ważnym aspektem planowania jest również określenie przyszłego modelu architektury. Organizacje powinny zdecydować, czy ich przyszłość leży w chmurze, czy też będą kontynuować korzystanie z rozwiązań on-premise. W tym kontekście, SASE może uzupełniać dotychczasowe rozwiązania, na przykład integrując nowoczesne technologie z już posiadanymi inwestycjami, takimi jak next generation firewall.

Jak wybrać odpowiednie rozwiązanie SASE? Porównanie podejścia Palo Alto i Netskope

Kluczem jest funkcjonalność, kontekst środowiska organizacji i możliwości dostosowania polityk bezpieczeństwa do realnych zagrożeń. Zarówno Palo Alto Networks, jak i Netskope oferują konkretne podejścia do architektury SASE – jednak ich mocne strony realizowane są poprzez różne komponenty i logikę działania.

Palo Alto Networks – Prisma Access + Enterprise Browser

Palo Alto stawia na kompleksowość i integrację w ramach platformy Prisma. W modelu SASE opartym na rozwiązaniach Palo Alto kluczowe są:

- Bogaty katalog aplikacji SaaS z informacjami o certyfikacji, polityce prywatności i metodach kontroli dostępu. Administrator może świadomie podjąć decyzję, czy dopuścić daną aplikację do użytku w organizacji.

- CASB (Cloud Access Security Broker) – zintegrowany z Prisma Access, zapewnia widoczność nad aplikacjami chmurowymi, ocenę ryzyka, kontrolę zgodności oraz możliwość blokowania lub warunkowego dopuszczania aplikacji SaaS na podstawie polityk bezpieczeństwa.

- Remote Browser Isolation (RBI) – kontenerowa przeglądarka chmurowa, która renderuje stronę po stronie dostawcy i przesyła tylko jej obraz do użytkownika. Każda zakładka działa jako czysta instancja, bez ciasteczek i fingerprintingu.

- Enterprise Browser (oparta na Chromium)– zdalnie zarządzana przeglądarka korporacyjna z możliwością wdrożenia watermarków, zamazywania danych wrażliwych i definiowania dostępu per aplikacja. Idealne narzędzie dla kontraktorów i urządzeń BYOD.

- ZTNA (Zero Trust Network Access) – zastępuje klasyczny VPN granularnym dostępem tylko do konkretnych aplikacji, z ciągłą analizą zachowań użytkownika.

- DLP z OCR i fingerprintingiem – zaawansowany moduł ochrony danych wrażliwych, który pozwala rozpoznawać i reagować nawet na dane w formie graficznej (np. screenshoty).

Netskope – CASB, RBI, ZTNA, DLP, UEBA

Netskope oferuje równie dojrzałe, ale nieco inaczej zbudowane środowisko bezpieczeństwa, które doskonale sprawdza się w organizacjach korzystających intensywnie z aplikacji chmurowych i potrzebujących granularnej kontroli danych:

- Cloud App Catalog – szczegółowa baza dziesiątek tysięcy aplikacji, zawierająca m.in. informacje o właścicielu danych, zgodności prawnej (np. brak polityki własności danych w Baidu Cloud).

- Remote Browser Isolation (RBI) – analogiczne do Palo Alto, ale z dodatkowymi możliwościami analitycznymi (np. badanie aplikacji w czystym środowisku bez fingerprintingu).

- UEBA – analiza behawioralna użytkowników. W razie anomalii – możliwość natychmiastowej zmiany polityk dostępu.

- Integracja z HTML5– zdalny dostęp do aplikacji prywatnych (RDP, SSH) bez instalowania agenta.

Przykłady innych narzędzi, które oferują SASE

W 4Prime projektujemy, wdrażamy i utrzymujemy systemy ochrony od globalnych producentów. Wielu z nich oferuje rozwiązanie SASE:

Oferujemy również wsparcie operacyjne w trakcie trwania oraz po zaistnieniu incydentu bezpieczeństwa. Jeśli interesuje Cię zabezpieczenie firmy przed zagrożeniami, jakie stwarza praca zdalna przy pomocy SASE – skontaktuj się z nami.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: