NDR okiem inżynierów 4Prime – dlaczego tak wielu klientów wybiera Greycortex?

Tradycyjne rozwiązania EDR nie są już wystarczające same w sobie, ponieważ pozostawiają ślepe punkty w nowoczesnych, złożonych środowiskach IT i OT. Network Detection and Response wypełnia tę lukę poprzez analizę ruchu sieciowego pomiędzy systemami, umożliwiając wykrywanie anomalii oraz technik ataków omijających ochronę endpointów. Greycortex jest rekomendowany przez inżynierów 4Prime ze względu na transparentność, pełną widoczność środowisk IT/OT oraz zaawansowane mechanizmy detekcji oparte na analizie behawioralnej i uczeniu maszynowym. Rozwiązanie wspiera zespoły SOC, dostarczając wiarygodny, historyczny kontekst sieciowy, który przyspiesza analizę incydentów i ogranicza liczbę fałszywych alarmów. Dzięki ustrukturyzowanemu procesowi wdrożenia oraz skutecznemu adresowaniu typowych obaw, takich jak koszty, szum alertów czy ruch szyfrowany, Greycortex stanowi solidną podstawę dla proaktywnego i skalowalnego podejścia do cyberbezpieczeństwa.

Rola NDR w architekturze bezpieczeństwa

Współczesne podejście do cyberbezpieczeństwa wymaga uzupełnienia tradycyjnych narzędzi. Chociaż Endpoint Detection and Response (EDR) odgrywa kluczową rolę w ochronie organizacji ma trzy główne ograniczenia, które regularnie napotykamy u naszych klientów:

Po pierwsze, działa wyłącznie tam, gdzie można zainstalować agenta, co tworzy ślepe punkty w infrastrukturze.

Po drugie, EDR nie obejmuje całej gamy urządzeń takich jak: IoT, OT, router, FW, switch’e itp., aż po systemy kontroli przemysłowej (ICS),

Po trzecie, coraz powszechniejsze są techniki ataków, które potrafią omijać lub wręcz wyłączać systemy EDR.

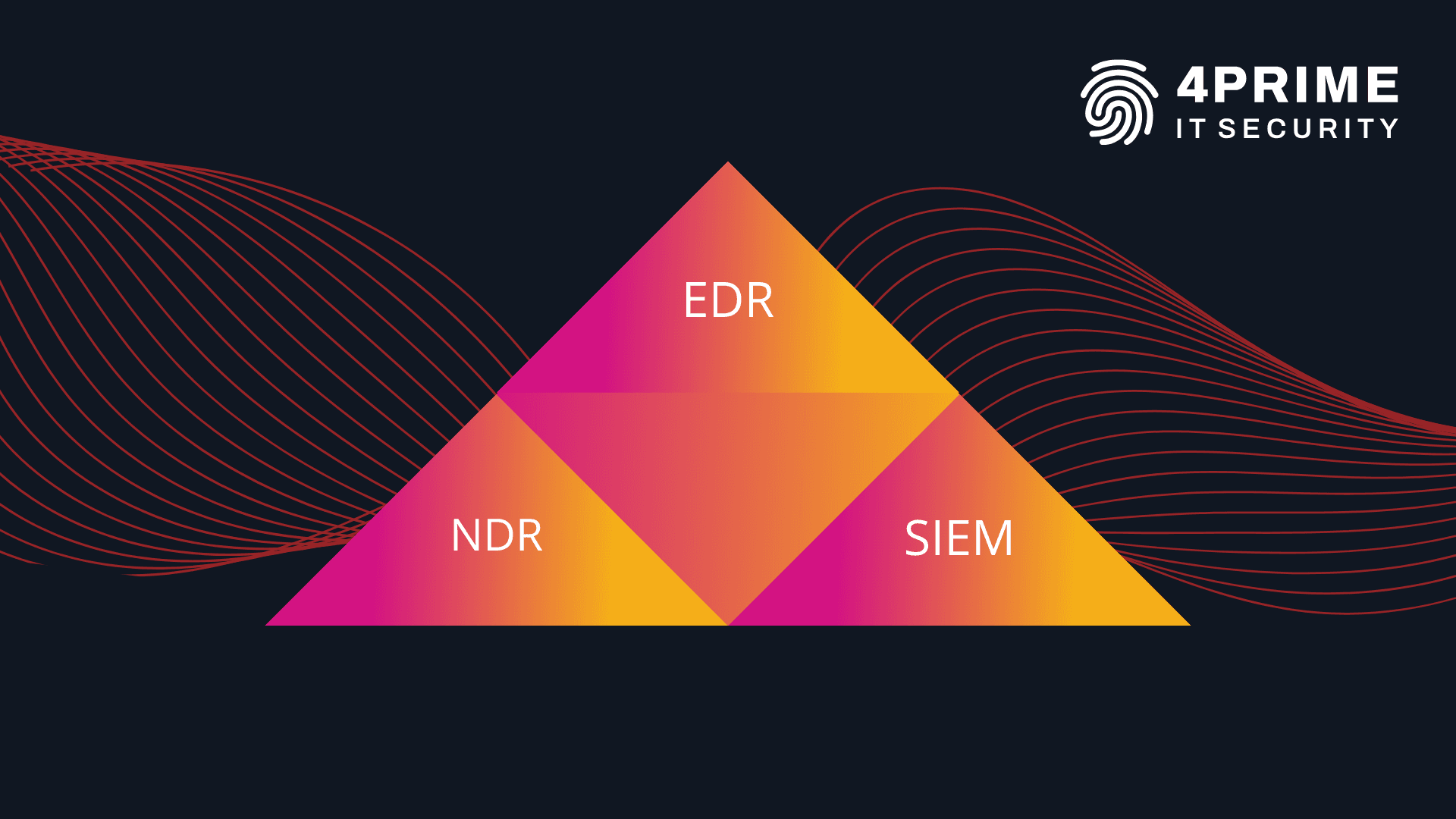

I to właśnie w tym miejscu pojawia się kluczowa rola technologii Network Detection and Response (NDR). O ile EDR dostarcza wgląd w to, co dzieje się na urządzeniach, NDR analizuje cały ruch pomiędzy nimi, wykrywając anomalie w komunikacji sieciowej i łącząc dane z wielu źródeł obserwowanego ruchu sieciowego.

Greycortex, jako lider w tym segmencie, podkreśla, że to właśnie dzięki analizie komunikacji sieciowej w czasie rzeczywistym możliwe jest nie tylko wykrywanie ataków, ale także ich korelowanie z innymi źródłami danych bezpieczeństwa, np. logami z firewalli czy SIEM-em. Taka synergia tworzy pełną widoczność, co jest fundamentem koncepcji SOC Visibility Triad.

To właśnie zdolność do budowania pełnej widoczności – od endpointów, aż po ruch sieciowy sprawia, że strategia oparta na SOC Visibility Triad staje się dziś standardem w organizacjach, które traktują cyberbezpieczeństwo w sposób strategiczny.

Greycortex okiem naszych inżynierów – dlaczego proponujemy akurat ten NDR?

Z perspektywy naszego zespołu inżynierów, Greycortex ma jedną cechę, która wyróżnia go na tle konkurencji: transparentność.

Wiele produktów NDR ukrywa swoje reguły detekcyjne. To spory problem dla analityków, ponieważ bez wiedzy o dokładniej składni analiza zdarzenia jak i modyfikacja reguł bezpieczeństwa pochłania cenny czas. Greycortex stawia na transparentność dając wgląd w dostarczone przez system reguły detekcyjne. Dzięki temu możemy precyzyjnie dostroić go pod specyfikę danej organizacji, co jest dla nas absolutnie kluczowe. Pozwala nam to również skutecznie minimalizować ilość wygenerowanych false positives (fałszywe alarmy).

Greycortex zapewnia też pełną widoczność: od urządzeń końcowych, przez serwery, aż po systemy OT. Wdrażając go, jesteśmy w stanie objąć monitoringiem najbardziej newralgiczne obszary, gdzie instalacja agentów jest niemożliwa. Z perspektywy zespołów technicznych ważne jest również to, że Greycortex zapewnia pełną widoczność w każdym środowisku IT/OT.

Dzięki zaawansowanym silnikom monitorującym, system oferuje mechanizmy detekcji zagrożeń, wykorzystujące uczenie maszynowe oraz modele behawiorystyczne naszego środowiska.

W procesie monitorowania ruchu sieciowego, Greycortex stosuje liczne zaawansowane techniki takie jak korelację zdarzeń pozwalającą na predykcyjną ochronę, analizę przepływów sieciowych oraz szczegółową inspekcję pakietów. Pozwala to na detekcję zagrożeń takich jak malware czy ransomware już na poziomie przepływów w sieci, które mogą być niedostępne dla tradycyjnych agentów.

Pełna widoczność ruchu sieciowego – zalety i główne wyzwania

Wśród inżynierów zajmujących się cyberbezpieczeństwem można usłyszeć zdanie: „możesz chronić tylko to, co widzisz”. Jest w tym powiedzeniu mnóstwo prawdy: im więcej ruchu sieciowego jesteśmy w stanie zagregować i przekazać do analizy, tym szerszy mamy obraz poziomu bezpieczeństwa organizacji.

Kluczowym wyzwaniem przy wdrażaniu systemu Greycortex jest początkowa identyfikacja i agregacja ruchu ze wszystkich krytycznych punktów. Dlatego, pierwszym naszym krokiem przy wdrożeniach systemu NDR jest dogłębne zrozumienie architektury sieci, a następnie określenie systemów i segmentów sieci, które muszą być bezwzględnie monitorowane.

Dopiero wtedy możliwa jest implementacja komponentów systemu dla wcześniej ustalonych punktów. Następnie uruchamiana jest analiza ruchu w czasie rzeczywistym mając na uwadze zakupioną licencję oraz możliwości analizy poprzez hardware lub maszynę VM. Im więcej ruchu uda się przekazać i przeanalizować, tym większa jest szansa na wykrycie nieznanych dotąd zagrożeń i podatności, które mogłyby zostać wykorzystane przez atakujących.

Uwaga! Pełna widoczność nie gwarantuje całkowitego braku ataków czy zagrożeń, ale znacząco zwiększa szanse na ich szybkie wykrycie i powstrzymanie, zanim spowodują poważne szkody.

W jaki sposób Greycortex wspiera zespoły SOC w szybszej analizie incydentów?

Współpraca systemów NDR (Network Detection and Response) z EDR (Endpoint Detection and Response) znacząco przyspiesza i ułatwia pracę zespołów SOC (Security Operations Center

Przykładowo, jeśli na hoście pojawi się złośliwe oprogramowanie, NDR może dostarczyć historyczne dane sieciowe, które pokażą, w jaki sposób malware trafił do sieci, z jakiego adresu IP nawiązał komunikację i czy przemieszczał się wewnątrz infrastruktury (tzw. lateral movement). Te dane sieciowe są kluczowe, ponieważ w przeciwieństwie do logów systemowych, które mogą być usunięte lub zmanipulowane przez atakującego, są one praktycznie niemożliwe do usunięcia.

Wdrożenie Greycortex krok po kroku – czego można się spodziewać?

Wdrożenie rozwiązania NDR to proces wieloetapowy, który wymaga odpowiedniego przygotowania i eksperckiego wsparcia. Kluczowym czynnikiem sukcesu jest wybór doświadczonego partnera, który zapewni nie tylko technologiczną ekspertyzę, ale także strategiczne wsparcie.

W 4Prime proces ten dzielimy na kilka etapów.

Przed wdrożeniem odbywają się spotkania, podczas których uzgadniamy kluczowe punkty i identyfikujemy najbardziej krytyczne obszary do monitorowania.

Następnie dobieramy odpowiedni sprzęt, który zostanie zainstalowany w strategicznych punktach sieci, zapewniając pełną widoczność.

Sam proces instalacji trwa zazwyczaj kilka dni. Po jego zakończeniu system zaczyna zbierać dane oraz uczyć się środowiska w którym został zainstalowany.

Po co najmniej tygodniu, kiedy Greycortex zgromadzi wystarczającą ilość danych, rozpoczynamy fazę tuningu. W trakcie wspólnych sesji z klientem usuwamy fałszywe alarmy (false positives) i dostrajamy system do specyfiki danej organizacji, upewniając się, że kluczowe zdarzenia bezpieczeństwa nie zostaną wykluczone.

Najczęstsze obawy klientów przy wyborze systemu NDR

W rozmowach klienci najczęściej podnoszą trzy główne kwestie przed zakupem Greycortexa: koszty, fałszywe alarmy oraz widoczność zaszyfrowanego ruchu. Warto przyjrzeć się każdemu z nich osobno.

Koszty

Budżet to często newralgiczny punkt przy inwestycji w systemy NDR. Obawy dotyczą nie tylko ceny zakupu, ale też utrzymania systemu i złożoności całego wdrożenia. Z naszego doświadczenia wynika jednak, że proaktywne działanie, czyli wczesne wykrywanie i zatrzymywanie zagrożeń jest zawsze znacznie mniej kosztowne niż ponoszenie strat finansowych i organizacyjnych po udanym ataku. Greycortex pozwala osiągnąć wysoki poziom bezpieczeństwa przy nakładach, które w ujęciu biznesowym stanowią inwestycję w stabilność i ciągłość działania.

Fałszywe alarmy

To zmora większości zespołów SOC. Nadmiar nieistotnych alertów potrafi sparaliżować pracę i rozproszyć uwagę. W zespole SOC360 stawiamy na przejrzystość i możliwość dostrajania reguł detekcyjnych, dzięki czemu redukujemy liczbę fałszywych alarmów do minimum. Efekt? Zespół może skupić się na prawdziwych zagrożeniach.

Zaszyfrowany ruch

Coraz częściej pojawia się pytanie, jak radzimy sobie z monitorowaniem szyfrowanej komunikacji. Greycortex nie wymaga deszyfrowania pakietów – analizujemy metadane oraz zachowania behawioralne. A jeśli klient korzysta z deszyfratora lub proxy, możemy przekierować ruch już odszyfrowany i zyskać pełen wgląd w treść nagłówków protokołu http, co dodatkowo podnosi skuteczność detekcji.

Jeśli chcesz dowiedzieć się więcej o Network Detection and Response i sprawdzić, jak najlepiej dopasować to rozwiązanie do potrzeb swojej organizacji – skontaktuj się z nami.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.