Fidelis Network Detection and Response – rozwiązanie dla organizacji wysokiego ryzyka

Fidelis Network Detection and Response to rozwiązanie klasy enterprise dla organizacji o wysokim poziomie ryzyka, które potrzebują nie tylko informacji, że doszło do incydentu, ale dokładnej odpowiedzi: co, kto, gdzie i z jakim skutkiem. Wyróżnia się Deep Content Visibility – analizą rzeczywistej treści danych, a nie tylko metadanych, oraz pełną funkcją DLP w ruchu sieciowym.

Najczęściej wybierają go banki, instytucje publiczne i sektor medyczny, gdzie kluczowe są regulacje, dowodowa jakość danych i precyzyjna detekcja wycieków.

Wdrożenie Fidelisa wymaga czasu i zaangażowania.

Kluczowe są:

- właściwe oszacowanie ruchu,

- zrozumienie modelu licencyjnego,

- zapewnienie infrastruktury (np. warstwa typu Gigamon),

- aktywna rola zespołu bezpieczeństwa.

Proces wdrożenia Fidelisa w 4Prime obejmuje PoC, instalację, ok. miesiąc tuningu, integracje i szkolenie. Efekt końcowy to system, który daje realną kontrolę nad przepływem informacji, a nie tylko kolejne alerty.

W skrócie: Fidelis to NDR dla organizacji, które muszą wiedzieć dokładnie, co dzieje się z ich danymi – nie tylko, że coś się wydarzyło.

W środowiskach, w których występuje ogromna skala ryzyka, wysoki poziom regulacjii wrażliwości danych, klasyczne rozwiązania Network Detection and Response szybko okazują się być niewystarczające. Organizacje te potrzebują nie tylko sygnału, że „coś się wydarzyło”, ale pełnej odpowiedzi na pytania: co dokładnie zostało przesłane, przez kogo, w jakim kontekście i z jakim realnym skutkiem biznesowym oraz prawnym.

Fidelis Network Detection and Response powstał właśnie z myślą o takich środowiskach. Takich, gdzie kluczowa jest widoczność treści, dowodowa jakość danych i zdolność do wykrywania oraz blokowania incydentów na poziomie rzeczywistego przepływu informacji.

Dlaczego nasi klienci wybierają Fidelisa

Przede wszystkim dlatego, że dostarcza on najbogatszy zestaw metadanych i najbardziej kompletny materiał analityczny spośród dostępnych na rynku systemów klasy NDR. W przeciwieństwie do konkurentów, Fidelis nie ogranicza się do sygnatur czy prostego monitorowania ruchu. Jego silnik zapewnia szczegółową, wielowarstwową rekonstrukcję sesji, co pozwala analitykom bezpieczeństwa uzyskać precyzyjny obraz zdarzenia zawsze na poziomie, który ma realną wartość dowodową.

Kluczową przewagą Fidelisa jest również to, że alerty zawierają pełne, krytyczne dane kontekstowe, dzięki którym analityk wie dokładnie, co się wydarzyło.

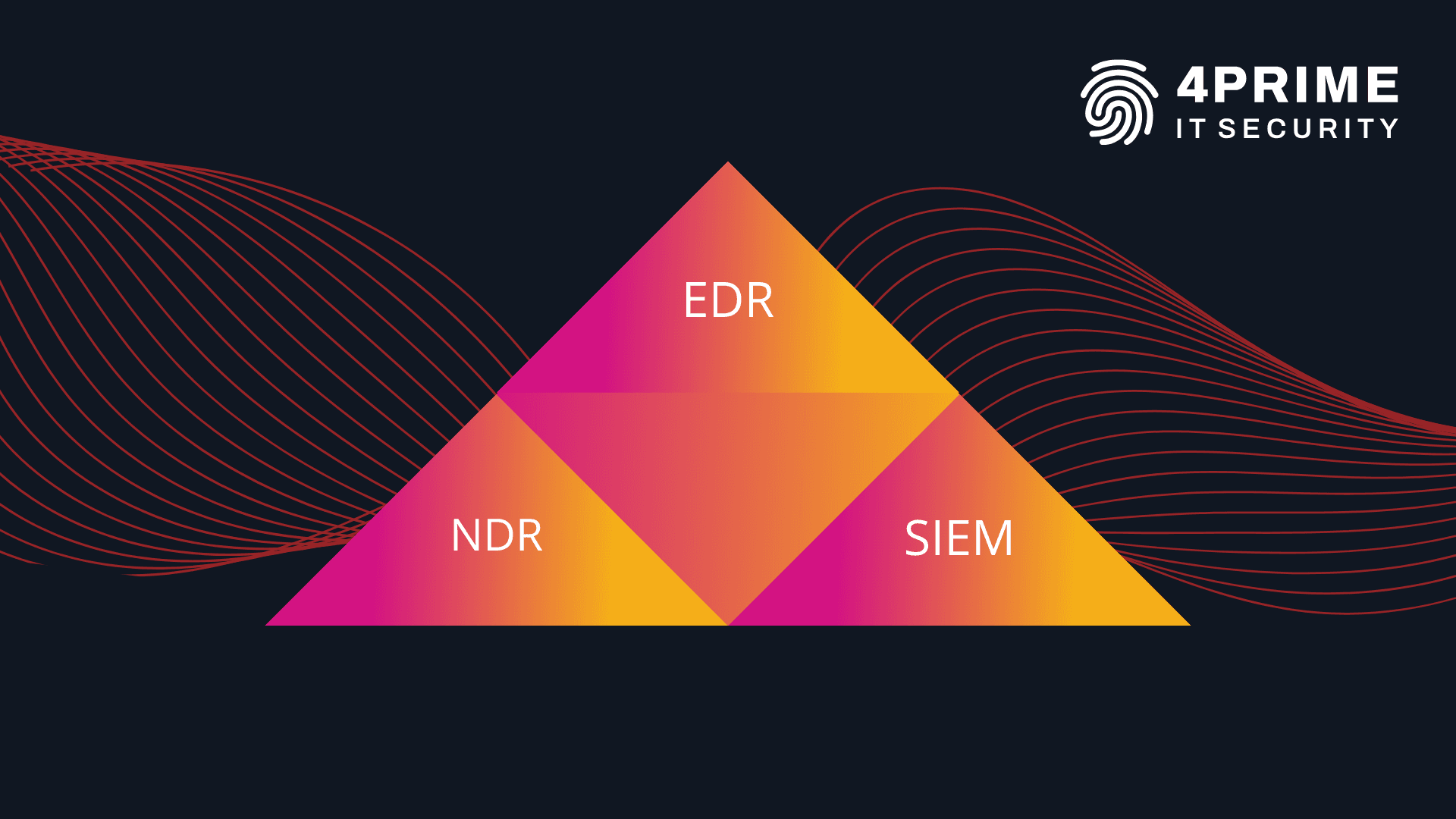

NDR, NDR-owi nie równy

Jednym z najmocniejszych wyróżników Fidelisa jest poziom widoczności i analizy treści, który wykracza poza możliwości klasycznych rozwiązań NDR, IPS czy nawet samodzielnych systemów DLP. Fidelis został zaprojektowany tak, aby rozumieć nie tylko metadane ruchu sieciowego, ale rzeczywistą zawartość przesyłanych plików. Kluczowym elementem przewagi jest również mechanizm Deep Content Visibility.

Dzięki Deep Content Visibility Fidelis jest w stanie nie tylko wykrywać anomalie w ruchu, ale także jednoznacznie określić co dokładnie zostało przesłane, w jakim kontekście i czy zawartość narusza polityki bezpieczeństwa lub regulacyjne. To poziom analizy, który ma realną wartość dowodową i operacyjną – szczególnie w środowiskach regulowanych, gdzie liczy się nie sama detekcja, lecz precyzyjna odpowiedź na pytanie: jakie dane, dokąd i w jaki sposób opuściły organizację.

Kluczowa przewaga polega również na tym, że Fidelis realizuje pełną funkcję Data Loss Protection w ruchu sieciowym, analizując dane pod kątem obecności informacji wrażliwych: numerów PESEL, dowodów osobistych, REGON-ów, numerów kart, kont bankowych czy numerów telefonów.

W praktyce oznacza to, że jeśli użytkownik, wchodząc np. na Gmaila dodaje do wiadomości archiwum ZIP, w którym znajduje się przykładowo plik PDF i Prezentacja PowerPoint, Fidelis jest w stanie:

- odtworzyć pełną sesję HTTP/HTTPS,

- rozpakować ZIP,

- przeanalizować PDF pod kątem malware,

- przeanalizować PowerPoint pod kątem danych wrażliwych,

- wykryć ryzyko exfiltracji i zablokować je w czasie rzeczywistym.

Warto również wspomnieć, że organizacje często preferują kompleksowe rozwiązania od jednego producenta. Dlaczego się tak dzieje? Przede wszystkim zaufanie do obecnego vendora, wspólny interfejs, spójny sposób zarządzania i brak konieczności utrzymywania wielu niezależnych narzędzi do DLP, NDR, analizy plików i inspekcji danych.

NDR klasy enterprise – rodzaj organizacji, który najczęściej stawia na Fidelisa

Patrząc na nasze wdrożenia, Fidelis najczęściej trafia do organizacji, które operują na danych o szczególnie wysokim poziomie wrażliwości danych. To przede wszystkim podmioty odpowiedzialne za stabilność państwa, sektor finansowy oraz instytucje przetwarzające duże wolumeny danych osobowych.

Takim przykładem są przede wszystkim banki oraz instytucje finansowe, które z jednej strony muszą spełniać rygorystyczne wymogi regulacyjne, a z drugiej potrzebują narzędzia umożliwiającego precyzyjne wykrywanie prób wycieku danych, zaawansowanych kampanii malware czy nieautoryzowanych transferów plików.

Drugą dużą grupę stanowią instytucje publiczne i agencje rządowe, zwłaszcza te zarządzające informacjami o charakterze strategicznym lub wrażliwym.

Istotną grupę odbiorców stanowią również organizacje medyczne i prywatne sieci ochrony zdrowia. Dane medyczne należą do najbardziej chronionych kategorii danych osobowych, a ich wyciek wiąże się z wyjątkowo wysokim ryzykiem operacyjnym i reputacyjnym.

Najczęstsze błędne założenia przed wdrożeniem Fidelisa

Założenie, że Fidelis zacznie działać „od razu”

Jednym z najczęściej spotykanych błędnych przekonań jest oczekiwanie, że Fidelis dostarczy pełną wartość natychmiast po wdrożeniu. W praktyce system wymaga czasu, aby go dopasować do konkretnej organizacji, jest to standardowy proces jak przy każdym z produktów klasy NDR.

- należy przeanalizować ruch sieciowy,

- zminimalizować ilość false positive,

- dopisać reguły detekcyjne „szyte” na miarę pod organizacje

Zaniżanie wolumenu ruchu sieciowego

Drugim powtarzającym się błędem jest zakładanie, że ruch w organizacji jest mniejszy, niż okazuje się w praktyce. W wielu projektach, rzeczywista ilość ruchu jest zauważalnie wyższa od tej planowanej na etapie zakupu.

Efekt jest prosty: licencja, która miała być „wystarczająca”, szybko okazuje się taka nie być. Problem dotyczy także innych NDR-ów, takich jak GreyCortex. Dlatego przed wdrożeniem niezbędny jest rzetelny pomiar ruchu, a podczas planowania warto zakładać margines bezpieczeństwa i rozwój organizacji.

Mylenie modelu licencyjnego z pakietem „wszystko w cenie”

Wielu klientów zakłada, że licencja Fidelisa obejmuje wszystko w jednym pakiecie. Tymczasem system jest licencjonowany w dwóch kluczowych wymiarach:

- przepustowość analizowanego ruchu (Gbps),

- czas przechowywania metadanych (dni).

Standardowe minimum to 1 Gb + 30 dni metadanych, ale w większości środowisk jest to wyłącznie punkt startowy. Po pierwszym miesiącu działania systemu zwykle okazuje się, że zarówno ruchu, jak i wymaganej retencji jest więcej, niż przewidywano.

Założenie, że Fidelis nie potrzebuje dodatkowych elementów infrastruktury

Często klienci zakładają, że Fidelis „sam z siebie” będzie widział całą sieć. W praktyce kluczową rolę odgrywa infrastruktura dostarczania ruchu. W wielu polskich wdrożeniach wykorzystywany jest Gigamon który:

- pozwala precyzyjnie dostarczać ruch do Fidelisa,

- umożliwia filtrowanie niepotrzebnych strumieni,

- realnie ogranicza koszty licencji Fidelisa,

- działa jako warstwa optymalizacyjna przed NDR-em.

Brak tej warstwy powoduje, że system może otrzymywać za dużo danych lub nie te dane, które powinien analizować.

Przekonanie, że Fidelis nie wymaga

Fidelis jest narzędziem, które często wymaga aktywnej pracy po stronie klienta. System dostarcza telemetrię, alerty i metadane, ale analiza i podejmowanie decyzji pozostaje po stronie zespołu bezpieczeństwa.

Partner wdrożeniowy może wspierać klienta – na przykład poprzez regularne spotkania, przeglądy alertów czy rekomendacje dotyczące konfiguracji. Jednak platforma wymaga:

- stałego zespołu analitycznego,

- zdolności do interpretacji alertów,

- pracy operacyjnej po stronie organizacji.

Proces wdrożenia krok po kroku

Proces wdrożenia Fidelisa zaczyna się zazwyczaj jeszcze przed formalną fazą instalacji, bo już na etapie PoC-a powstaje pierwsza koncepcja tego, jak system powinien działać w danym środowisku. To właśnie wtedy klient definiuje, jaki ruch chce monitorować, a zespół wdrożeniowy wstępnie szacuje jego wolumen i identyfikuje scenariusze, które mają największą wartość detekcyjną.

Kiedy zapada decyzja o wdrożeniu, projekt przechodzi do części przygotowawczej. Zamawiany jest sprzęt wraz z licencjami, a po jego dostarczeniu instalowane są wszystkie komponenty systemu. Dopiero na tym etapie Fidelis staje się fizycznie obecny w środowisku klienta i można rozpocząć właściwą konfigurację.

Najważniejszą częścią wdrożenia jest proces tuningu, który zwykle trwa około miesiąca. W tym czasie system jest dostrajany do realnych warunków działania organizacji. Analizowany jest ruch, który rzeczywiście pojawia się w sieci, a reguły detekcyjne są stopniowo modyfikowane tak, aby Fidelis reagował wyłącznie na to, co istotne. W praktyce oznacza to identyfikację nietypowych zachowań, wyjaśnianie anomalii generowanych przez starsze systemy i tworzenie wyjątków tam, gdzie jest to konieczne. Partner wdrożeniowy udostępnia również własny zestaw reguł, które uzupełniają domyślne mechanizmy producenta i pomagają szybciej osiągnąć pożądany poziom precyzji.

Równolegle z tuningiem prowadzona jest integracja Fidelisa z systemami klienta, takimi jak Active Directory czy rozwiązania EDR.

Po zakończeniu dostrajania środowisko przechodzi w fazę utrzymania. Jeśli klient korzysta ze wsparcia partnera, pojawiają się cykliczne spotkania konsultacyjne, najczęściej raz w tygodniu. W ich trakcie omawiane są alerty, analizowane nietypowe zdarzenia i ustalane kolejne kroki w zakresie dalszego doskonalenia konfiguracji.

Ostatnim elementem wdrożenia jest szkolenie, które standardowo trwa dwa dni. Pierwszy dzień poświęcony jest części teoretycznej, natomiast drugi, pracy z realnymi przypadkami i praktycznym wykorzystaniem Fidelisa w codziennej pracy analityka.

Całość wdrożenia, licząc od momentu dostarczenia sprzętu, trwa z reguły około miesiąca. Czas ten może się różnić w zależności od wielkości organizacji, poziomu dojrzałości jej procesów bezpieczeństwa i gotowości do wprowadzania własnych reguł detekcyjnych. W każdej jednak sytuacji wdrożenie Fidelisa jest procesem wymagającym, w którym efekty są bezpośrednio proporcjonalne do zaangażowania zespołu po stronie klienta.

NDR Fidelisa okiem inżynierów 4Prime

Z perspektywy naszych inżynierów Fidelis wyróżnia się przede wszystkim podejściem, które stawia analityka w centrum projektowania systemu. Interfejs jest prosty, czytelny, pozbawiony zbędnych ozdobników. Dla osób pracujących operacyjnie to ogromna zaleta.

System pozwala w pełni dostosować widok do własnych potrzeb. Analityk może zmienić kolejność kolumn, dodać interesujące go pola, usunąć to, co nie jest potrzebne, a następnie zapisać cały widok jako własny profil pracy. W efekcie Fidelis staje się narzędziem, które „pracuje tak, jak pracuje inżynier”, a nie odwrotnie.

Jeśli chcesz dowiedzieć się więcej o Network Detection and Response i sprawdzić, jak najlepiej dopasować to rozwiązanie do potrzeb swojej organizacji – skontaktuj się z nami.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: