Prisma Browser: Wszystko co musisz wiedzieć o bezpieczeństwie przeglądarki internetowej

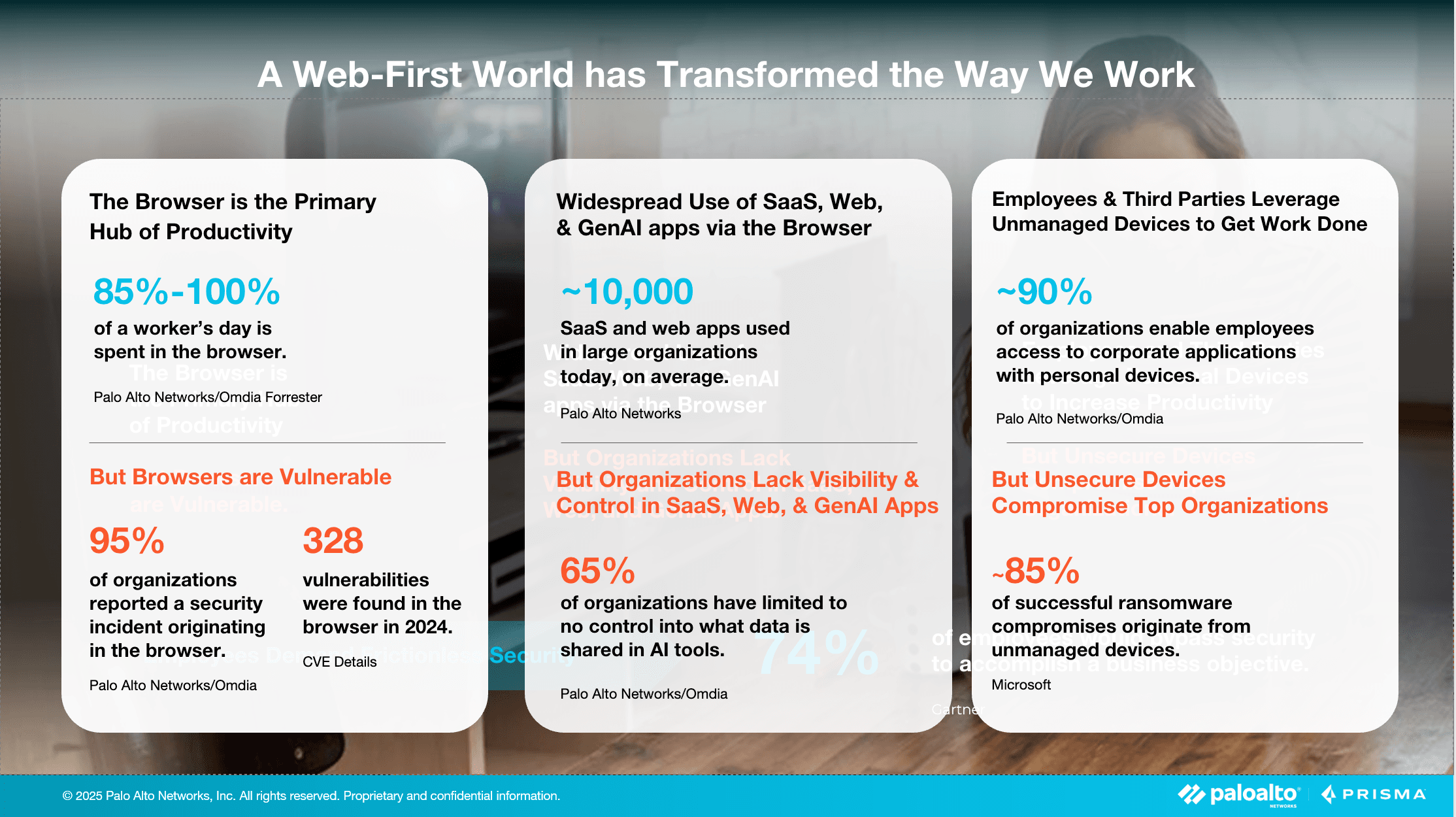

Przeglądarka stała się dziś głównym miejscem pracy i jednocześnie głównym wektorem ataku. Badanie Unit 42 (Palo Alto Networks) wskazuje, że około 44% incydentów bezpieczeństwa obejmowało działalność zainicjowaną lub ułatwioną przez przeglądarkę – np. phishing, złośliwe przekierowania i pobieranie malware..

Środowisko pracy zmieniło się radykalnie w ciągu ostatnich lat. Wiekszość codziennej pracy odbywa się obecnie w przeglądarce internetowej. Aplikacje SaaS, narzędzia współpracy online, systemy ERP i CRM - większość z nich nie wymaga już instalacji dedykowanego oprogramowania.

Ta transformacja przyniosła nowe wyzwania bezpieczeństwa, które tradycyjne rozwiązania mają trudność adresować.

Rosnąca powierzchnia ataku

Raport Unit 42 (zespół badawczy Palo Alto Networks) wskazuje, że 44% badanych incydentów bezpieczeństwa miało związek z przeglądarką jako kluczowym kanałem zagrożeń. Phishing, złośliwe przekierowania i pobieranie malware to tylko niektóre z wektorów ataków, które wykorzystują przeglądarkę jako punkt wejścia do systemów organizacji.

Problem szyfrowanego ruchu

Google szacuje, że obecnie **95% ruchu internetowego jest szyfrowane**. Dla zespołów bezpieczeństwa oznacza to trudny wybór: albo wdrożyć kosztowną deszyfrację SSL/TLS (która jest problematyczna dla prywatności i nie działa ze wszystkimi protokołami jak QUIC), albo zaakceptować "ślepe punkty" w monitoringu bezpieczeństwa. Obie opcje mają znaczące wady, co sprawia, że organizacje często balansują między bezpieczeństwem a praktycznością.

Praca hybrydowa i niezarządzane urządzenia

Model pracy zmienił się na stałe. W Polsce około 15-30% pracowników wykonuje pracę zdalnie, przy czym model hybrydowy obejmuje dodatkowe 45% zatrudnionych w dużych firmach.

Co niepokojące, w środowiskach pracy hybrydowej aż 88% polskich firm obserwuje wzrost ryzyka z powodu korzystania przez pracowników z urządzeń niezarządzanych, często dodatkowo wspomaganych nieautoryzowanymi narzędziami GenAI.

To nie jest już tymczasowa sytuacja wywołana pandemią, ale nowa rzeczywistość, która wymaga nowych podejść do bezpieczeństwa.

Wyzwanie związane z AI generatywnym

Nowe zagrożenie to niekontrolowane wykorzystanie narzędzi AI. Raport Cyberhaven z 2024 roku pokazuje alarmujący trend: 27% danych wprowadzanych przez pracowników do narzędzi AI to informacje wrażliwe lub chronione. To ponad dwukrotny wzrost w porównaniu z 10,7% rok wcześniej, co pokazuje jak szybko ten problem się pogłębia.

Czym jest przeglądarka korporacyjna?

Przeglądarka korporacyjna (enterprise browser, secure browser) to wyspecjalizowane środowisko przeglądania zaprojektowane dla potrzeb biznesowych. W przeciwieństwie do konsumenckich przeglądarek "prywatnych" (jak Brave czy DuckDuckGo), które chronią jednostkę, przeglądarki korporacyjne chronią organizację.

Kluczowe różnice:

| Aspekt | Przeglądarka konsumencka | Przeglądarka korporacyjna |

|---|---|---|

| Cel główny | Prywatność użytkownika | Ochrona danych organizacji |

| Zarządzanie | Lokalne ustawienia użytkownika | Centralne polityki IT |

| Kontrola dostępu | Brak | Szczegółowa, oparta na rolach |

| Monitoring | Minimalne (prywatność) | Pełny audyt (compliance) |

| Integracja | Brak | SSO, systemy bezpieczeństwa, MDM |

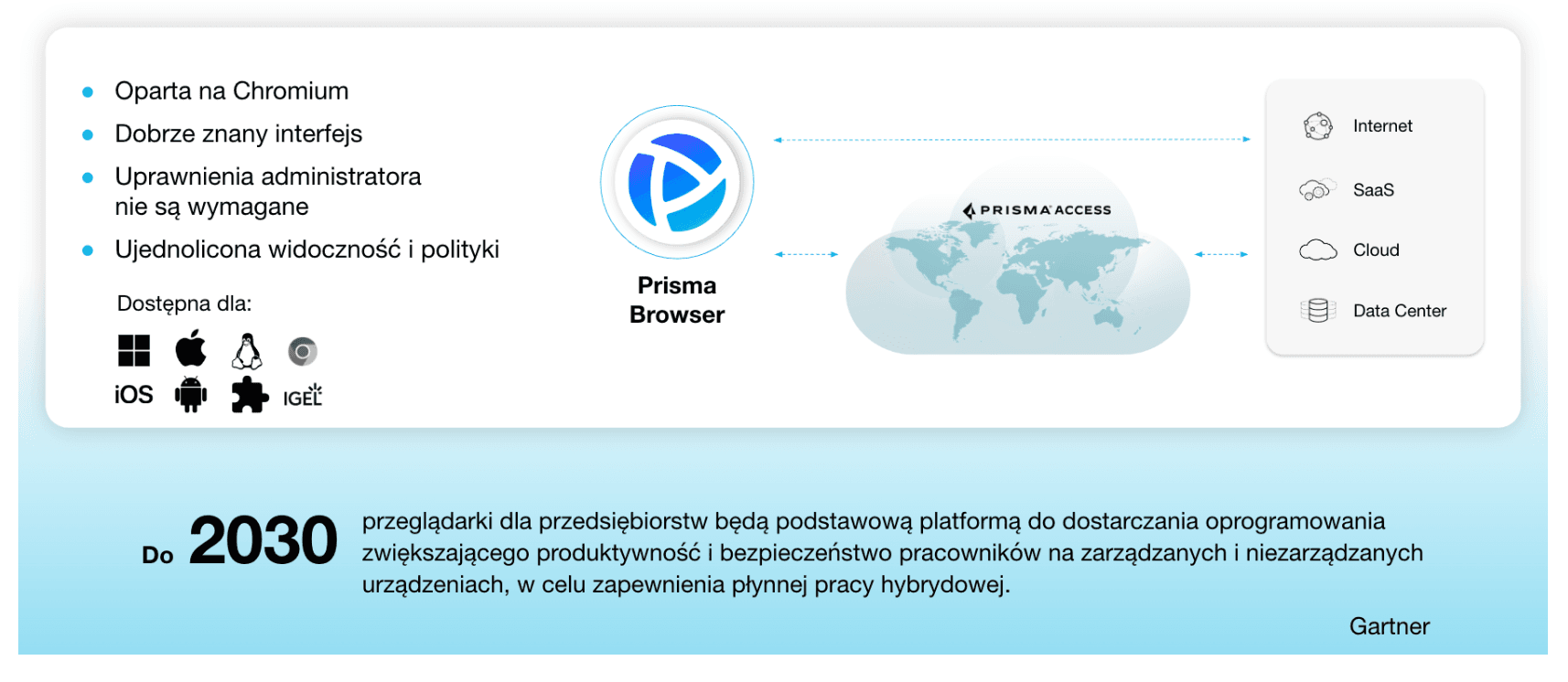

Gartner przewiduje:

"Do 2030 roku przeglądarki korporacyjne staną się główną platformą do dostarczania oprogramowania zwiększającego produktywność i bezpieczeństwo pracowników, zarówno na zarządzanych, jak i niezarządzanych urządzeniach."

Prisma Browser - charakterystyka rozwiązania Palo Alto Networks

Palo Alto Networks wprowadziło na rynek unikatowe (i póki co bezkonkurencyjne) rozwiązanie, przeglądarkę korporacyjną o nazwie Prisma Browser (PB).

Prisma Browser opiera się na silniku Chromium, co oznacza znajomy interfejs dla użytkowników Chrome czy Edge oraz pełną kompatybilność z aplikacjami webowymi. Ta decyzja architektoniczna ma kluczowe znaczenie dla adopcji przez użytkowników, którzy mogą kontynuować pracę w znanym środowisku bez konieczności uczenia się nowego interfejsu.

W przeciwieństwie do standardowego Chrome, PB zawiera jednak wbudowane mechanizmy bezpieczeństwa i zarządzania. Advanced URL Filtering klasyfikuje i blokuje strony w czasie rzeczywistym z wykorzystaniem uczenia maszynowego. WildFire stanowi sandbox do analizy podejrzanych plików przed ich wykonaniem. Enterprise DLP kontroluje przepływ danych wrażliwych na poziomie przeglądarki.

Co to oznacza w praktyce? Zamiast polegać na zewnętrznych narzędziach sieciowych takich jak firewall, proxy czy deszyfrator, ochrona działa bezpośrednio w przeglądarce. To podejście ma swoje zalety, ale także wady, o których należy wiedzieć przed podjęciem decyzji o wdrożeniu.

Modele wdrożenia i architektura

Istotna zmiana w 2025 roku

Palo Alto Networks niedawno rozdzieliło produkt na dwa warianty, co znacząco zwiększyło jego elastyczność wdrożeniową.

Pierwszy wariant to Prisma Browser Standalone, który działa niezależnie od innych produktów Palo Alto i nie wymaga subskrypcji Prisma Access (SASE). Jest to rozwiązanie odpowiednie dla organizacji, które chcą zabezpieczyć wyłącznie przeglądarkę bez angażowania się w całą platformę SASE. Niższy próg wejścia sprawia, że produkt stał się dostępny dla szerszego grona firm.

Drugi wariant oferuje pełną integrację z platformą Prisma Access, zapewniając zaawansowane możliwości ZTNA (Zero Trust Network Access) oraz spójne polityki bezpieczeństwa dla całego ruchu webowego i sieciowego. Ta opcja wymaga licencji Prisma Access, ale w zamian oferuje głębszą integrację z pozostałymi komponentami SASE.

Jak to działa technicznie?

W modelu standalone przeglądarka instaluje się lokalnie na urządzeniu użytkownika. Polityki bezpieczeństwa są pobierane z chmury zarządzania PB, a monitoring i logi trafiają do konsoli zarządzania. Istotne jest to, że instalacja nie wymaga uprawnień administratora, co znacznie ułatwia wdrożenie, szczególnie na urządzeniach BYOD.

W modelu zintegrowanym z Prisma Access ruch jest dodatkowo kierowany przez bramy Prisma Access, co pozwala na zastosowanie pełnego stosu SASE, obejmującego FWaaS, CASB, SWG i ZTNA. Dzięki temu organizacja może utrzymać jednolitą politykę bezpieczeństwa dla wszystkich typów dostępu, niezależnie od lokalizacji użytkownika czy typu urządzenia.

Scenariusze zastosowania

Przeglądarka korporacyjna od PB sprawdzi się w następujących scenariuszach:

1. Dostęp dla kontraktorów i partnerów

Problem: Firma potrzebuje dać dostęp do wewnętrznych aplikacji freelancerom lub partnerom zewnętrznym, ale nie chce (lub nie może) wydawać firmowych laptopów.

Tradycyjne podejścia do tego problemu mają istotne ograniczenia. VPN z endpoint protection na prywatnym urządzeniu często generuje problemy z compliance, gdyż firma nie ma kontroli nad całym urządzeniem użytkownika. VDI jest kosztowne, z ceną od $100 do $300 na użytkownika rocznie. Trzecią opcją jest po prostu odmowa dostępu, co jednak ogranicza możliwości współpracy.

Przeglądarka korporacyjna oferuje inne podejście. Kontraktor instaluje Prisma Browser na swoim urządzeniu i uzyskuje dostęp tylko do konkretnych aplikacji, bez możliwości przeglądania całej sieci firmowej. Polityki DLP zapobiegają wyciekom danych, a dane nie są przechowywane trwale na urządzeniu kontraktora. Co równie ważne, dostęp można odwołać natychmiast w momencie zakończenia współpracy.

2. BYOD (Bring Your Own Device)

Problem: Pracownicy używają własnych laptopów, a firma nie ma kontroli nad ich bezpieczeństwem.

Wyzwania obejmują brak aktualnych poprawek bezpieczeństwa oraz korzystanie z przestarzałych systemów operacyjnych. Dodatkowym ryzykiem jest instalowanie na firmowych urządzeniach prywatnego oprogramowania, które może być potencjalnie złośliwe, a także mieszanie danych firmowych z prywatnymi. Problematyczne staje się również skuteczne wycofanie dostępu po odejściu pracownika.

Przeglądarka korporacyjna pozwala na pełną separację aktywności firmowej od prywatnej. Umożliwia przy tym kontrolę jedynie sesji przeglądarkowej, a nie całego urządzenia, dzięki czemu użytkownik zachowuje prywatność. Praca odbywa się w izolowanym, bezpiecznym środowisku, co znacząco ogranicza ryzyko wprowadzenia zagrożeń do infrastruktury firmy.

Ograniczeniem tego modelu jest jednak fakt, że działa on wyłącznie w przypadku aplikacji webowych – jeśli pracownik korzysta z narzędzi takich jak AutoCAD, SAP GUI czy Adobe Premiere, sama przeglądarka nie będzie wystarczająca.

3. Użytkownicy uprzywilejowani

Problem: Administratorzy, analitycy finansowi, pracownicy HR – osoby z dostępem do krytycznych danych są często głównymi celami ataków.

Użytkownicy uprzywilejowani wymagają szczególnie restrykcyjnych polityk dostępu, które jednocześnie nie mogą całkowicie zablokować ich pracy. Niezbędne jest nagrywanie sesji do celów audytowych, wymuszenie uwierzytelniania wieloskładnikowego oraz ograniczenie możliwości działań z wrażliwymi danymi.

Prisma Browser pozwala na implementację polityk "zero trust", gdzie weryfikacja następuje przy każdym dostępie do krytycznych zasobów. System może uniemożliwić drukowanie czy wykonywanie screenshotów wrażliwych danych, zachowując pełny audit trail wszystkich operacji. Dodatkowo możliwe jest blokowanie przesyłania danych do aplikacji osobistych, co zmniejsza ryzyko zarówno celowych, jak i przypadkowych wycieków informacji.

4. Praca z narzędziami AI

Problem: Pracownicy używają ChatGPT, Claude, Copilot – często wklejając wrażliwe dane firmowe.

Główne ryzyko związane z niekontrolowanym używaniem AI to możliwość wykorzystania danych jako materiału szkoleniowego, wycieki informacji oraz naruszenie umów NDA. Według raportu Cyberhaven, problem ten rośnie w zastraszającym tempie.

Przeglądarka korporacyjna oferuje kilka mechanizmów kontroli. Możliwe jest wykrywanie wrażliwych danych przed ich wysłaniem do narzędzi AI oraz automatyczne maskowanie (na przykład zamiast pełnego numeru karty użytkownik widzi "--1234"). Organizacja może zezwolić wyłącznie na firmowe wersje AI, takie jak ChatGPT Enterprise, wymuszając jednocześnie logowanie przez SSO. Publiczne wersje narzędzi AI mogą być całkowicie zablokowane, co eliminuje ryzyko wycieku danych poza kontrolowaną infrastrukturę.

5. Fuzje i przejęcia (M&A)

Problem: Potrzebujesz szybko dać dostęp do systemów nowym pracownikom z przejętej firmy, ale nie ufasz ich infrastrukturze IT.

Wyzwanie w przypadku fuzji i przejęć polega na tym, że przejęta firma może mieć złe praktyki bezpieczeństwa, przestarzałe systemy, a nawet nieświadomie zainfekowane urządzenia. Tradycyjne podejście wymagałoby długiego procesu audytu i aktualizacji infrastruktury przed przyznaniem dostępu.

Przeglądarka korporacyjna oferuje tymczasowe rozwiązanie, które umożliwia szybkie wdrożenie przeglądarki na istniejących urządzeniach przejętej firmy, przy czym dostęp odbywa się wyłącznie przez przeglądarkę, co zapewnia izolację od potencjalnie niebezpiecznego systemu operacyjnego. System monitoringu aktywności pozwala na bieżące sprawdzanie potencjalnych zagrożeń. W międzyczasie można prowadzić stopniową migrację do standardów IT firmy przejmującej bez blokowania pracy.

Kluczowe możliwości techniczne

1. Widoczność bez deszyfracji

Problem do rozwiązania:

Tradycyjnie, żeby sprawdzić co użytkownik robi w HTTPS, trzeba rozbić szyfrowanie poprzez inspekcję SSL/TLS. To podejście jest problematyczne z trzech powodów. Po pierwsze, wymaga znacznych zasobów wydajnościowych i mocnych appliance'ów sieciowych. Po drugie, rodzi wątpliwości prawne związane z RODO i prywatnością pracowników. Po trzecie, napotyka ograniczenia techniczne związane z certyfikatami, certificate pinning oraz protokołami takimi jak QUIC, których w ogóle nie da się odszyfrować w ten sposób.

Podejście PB:

Ponieważ przeglądarka "widzi" ruch przed jego zaszyfrowaniem na poziomie aplikacji, może go analizować bez konieczności deszyfracji sieciowej. To fundamentalna różnica architektoniczna.

W praktyce oznacza to możliwość monitorowania aktywności w Office 365, Google Workspace czy Salesforce oraz blokowania pobierania złośliwych plików i stosowania DLP na upload plików. Należy jednak pamiętać o ograniczeniu: rozwiązanie nie widzi ruchu z aplikacji działających poza przeglądarką, takich jak desktop Teams czy Slack.

2. Data Loss Prevention (DLP)

System Data Loss Prevention w Prisma Browser oferuje szereg mechanizmów ochrony danych. Maskowanie danych pozwala na wyświetlanie wrażliwych informacji w bezpiecznej formie, na przykład pokazując "*** *** 1234" zamiast pełnego numeru karty kredytowej czy PESEL. Blokada kopiowania zapobiega przenoszeniu wrażliwych treści do nieautoryzowanych lokalizacji.

Znaki wodne stanowią psychologiczny środek odstraszający – wyświetlanie adresu email użytkownika na ekranie z wrażliwym dokumentem sprawia, że próba sfotografowania ekranu wiąże się z ryzykiem identyfikacji. System może również blokować przesyłanie plików do nieautoryzowanych aplikacji, uniemożliwiając na przykład wysłanie raportu firmowego przez osobiste konto Gmail.

Dodatkowo możliwe jest szyfrowanie pobranych plików w taki sposób, że tylko autoryzowane aplikacje są w stanie je otworzyć.

3. Zarządzanie dostępem do aplikacji

System pozwala na bardzo szczegółową kontrolę dostępu do poszczególnych aplikacji i serwisów. Na przykład LinkedIn może być dozwolony, ale bez możliwości pobierania CV kandydatów. Personal Google Drive może być całkowicie zablokowany, podczas gdy Corporate Google Workspace ma pełny dostęp. W przypadku narzędzi AI możliwe jest zezwolenie na ChatGPT Enterprise z automatycznym maskowaniem danych osobowych, przy jednoczesnej blokadzie ChatGPT Free.

Taka granularność pozwala na zbalansowanie bezpieczeństwa z produktywnością – użytkownicy mają dostęp do narzędzi, których potrzebują, ale w kontrolowany sposób, który minimalizuje ryzyko wycieku danych.

4. Monitoring i forensics

System rejestruje wszystkie odwiedzane URL-e, czas spędzony w aplikacjach, próby dostępu do zablokowanych zasobów, transfer danych (upload i download) oraz szczegółową aktywność w aplikacjach SaaS, włącznie z kliknięciami i akcjami użytkownika.

Te możliwości znajdują zastosowanie w trzech głównych obszarach. Po pierwsze, w dochodzeniach bezpieczeństwa, gdzie kluczowe jest ustalenie, kto i kiedy pobrał określony plik. Po drugie, w procesach compliance, gdzie audyty wymagają szczegółowych logów aktywności. Po trzecie, w threat hunting, gdzie wykrywanie anomalii w zachowaniu użytkowników może wskazać na próbę ataku lub kompromitację konta.

Należy jednak pamiętać o aspektach prawnych. Monitoring aktywności pracowników podlega obowiązkom informacyjnym zgodnie z RODO oraz przepisami prawa pracy. Organizacja musi jasno komunikować pracownikom zakres monitoringu i jego cele.

Porównanie Prisma Browser z alternatywnymi podejściami

Prisma Browser vs VPN

| Aspekt | VPN | Prisma Browser |

|---|---|---|

| Model bezpieczeństwa | Dostęp do całej sieci | Dostęp na poziomie aplikacji |

| Granularność kontroli | Niska | Wysoka |

| Przystosowanie do SaaS | Słabe | Dobre |

| Widoczność aktywności | Ograniczona | Pełna (na poziomie przeglądarki) |

| Koszt infrastruktury | Wysoki (serwery, koncentratory) | Niższy (cloud-based) |

| Najlepsze dla | Legacy aplikacji, sieci on-prem | Aplikacje webowe, SaaS |

Konkluzja: Te rozwiązania się uzupełniają. VPN dla dostępu do legacy systemów, przeglądarka dla 90% codziennej pracy webowej.

Prisma Browser vs VDI

| Aspekt | VDI | Prisma Browser |

|---|---|---|

| Zakres izolacji | Cały desktop | Tylko przeglądarka |

| Koszt | $100-300/user/rok | $10-50/user/rok |

| Doświadczenie użytkownika | Opóźnienia, latencja | Natywne, szybsze |

| Aplikacje desktop | Tak | Nie |

| Infrastruktura | Duża (serwery, storage) | Minimalna |

Kiedy VDI, a kiedy przeglądarka?

VDI: CAD, IDE, aplikacje wymagające mocy obliczeniowej, legacy software

Przeglądarka: 95% pracy biurowej (email, CRM, dokumenty, komunikacja)

Hybrid approach: VDI dla 10% użytkowników (engineers, designers), przeglądarka dla reszty = 70-80% redukcja kosztów VDI.

Prisma Browser vs Remote Browser Isolation (RBI)

| Aspekt | RBI | Prisma Browser |

|---|---|---|

| Gdzie działa kod | Zdalny serwer | Lokalne urządzenie |

| Latencja | Wyższa (streaming video) | Niższa (natywne) |

| Kontrola polityk | Ograniczona | Pełna |

| Integracja | Słabsza | Silna (SSO, DLP, etc.) |

RBI to podejście "zero trust" do maksimum – kod strony nawet nie dotyka urządzenia końcowego, ale płacisz za to doświadczeniem użytkownika.

Kiedy przeglądarka korporacyjna ma sens?

Przeglądarka korporacyjna jest właściwym wyborem, gdy większość pracy odbywa się w aplikacjach webowych i SaaS, organizacja współpracuje z kontraktorami lub partnerami bez firmowych urządzeń, wdrażana jest polityka BYOD, istnieje potrzeba kontroli dostępu do AI generatywnego, firma chce zmniejszyć koszty VDI, compliance wymaga szczegółowych logów aktywności webowej, lub występuje problem z "shadow IT".

Z drugiej strony rozwiązanie to nie będzie optymalne, gdy główne aplikacje to desktop software (CAD, specjalistyczne narzędzia), branża ma bardzo specyficzne wymagania regulacyjne wymagające air-gap, organizacja jest mała (20 osób) i nie planuje wzrostu, lub wszystkie urządzenia są już zarządzane i firma posiada solidną ochronę punktów końcowych.

Proces wdrożenia Prisma Browser przez zespół 4Prime

Faza pilotażowa trwa zwykle 4-6 tygodni i obejmuje wybór grupy 20-50 użytkowników z różnych działów. W tym czasie zbierany jest feedback, a polityki są testowane w trybie "alert only", co oznacza logowanie działań bez ich blokowania. To pozwala na identyfikację potencjalnych problemów bez wpływu na produktywność.

Faza rozszerzenia zajmuje 2-3 miesiące i obejmuje stopniowe wdrożenie dla kolejnych działów. W tym czasie polityki są dostosowywane na podstawie rzeczywistego użycia, prowadzone są szkolenia i przygotowywana jest dokumentacja dla użytkowników.

Faza optymalizacji to proces ciągły, który obejmuje analizę logów i alertów, fine-tuning polityk w celu redukcji false positives oraz pomiar ROI rozwiązania. To pozwala na bieżące dostosowywanie systemu do zmieniających się potrzeb organizacji.

Podsumowanie

Przeglądarka korporacyjna Prisma Browser od Palo Alto Networks reprezentuje ważny trend w cyberbezpieczeństwie. W świecie, gdzie większość pracy odbywa się w przeglądarce, zabezpieczenie tego wektora stało się kluczowe.

Silne strony rozwiązania obejmują skupienie bezpieczeństwa tam, gdzie odbywa się rzeczywista praca użytkowników, możliwość bezpiecznego BYOD i dostępu dla kontraktorów, widoczność ruchu bez potrzeby deszyfracji (co rozwiązuje problem QUIC i Microsoft 365), potencjalne oszczędności poprzez redukcję VDI i deszyfratorów oraz kontrolę nad wykorzystaniem AI generatywnego.

Należy jednak pamiętać o ograniczeniach. Rozwiązanie działa wyłącznie dla aplikacji webowych, wymaga zmiany procesów i nawyków użytkowników, stanowi dodatkowy koszt i narzędzie do zarządzania, a także rodzi kwestie prywatności pracowników, które wymagają starannego rozważenia.

FAQ

Czy przeglądarka korporacyjna to zamiana Chrome na coś innego?

Nie do końca. Większość przeglądarek korporacyjnych (w tym Prisma Browser) jest oparta na Chromium – tym samym silniku co Chrome. Interfejs wygląda bardzo podobnie, kompatybilność z aplikacjami jest identyczna. Różnica to dodatkowe warstwy bezpieczeństwa i zarządzania "pod maską".

Czy użytkownicy mogą nadal używać swojego zwykłego Chrome do rzeczy prywatnych?

Tak, w modelu BYOD to jest wręcz zalecane. Prisma Browser dla pracy firmowej, a Chrome/Firefox dla prywatnego użytku. Separacja zwiększa zarówno bezpieczeństwo, jak i prywatność.

Jak PB ma się do Google Chrome Enterprise?

Google Chrome Enterprise to również zarządzana wersja Chrome z politykami. Różnice:

Chrome Enterprise: zarządzanie przez Google Admin Console, podstawowe polityki

Prisma Browser (i inne security browsers): zaawansowane DLP, threat protection, granularna kontrola aplikacji SaaS

Można powiedzieć, że przeglądarki typu Prisma Browser są "Chrome Enterprise na sterydach" z własną infrastrukturą bezpieczeństwa.

Co z rozszerzeniami Chrome? Czy działają?

Zwykle tak, ale:

Administrator może ograniczyć, które rozszerzenia są dozwolone

Niektóre rozszerzenia mogą kolidować z politykami bezpieczeństwa

Najlepszą praktyką jest whitelistowanie sprawdzonych rozszerzeń

Czy wdrożenie PB oznacza, że firma widzi wszystko co użytkownik robi w internecie?

To zależy od polityk organizacji:

W przeglądarce korporacyjnej: Tak, aktywność jest monitorowana (to jest sens tego narzędzia). Ale powinna być jasna polityka użytkowania.

W prywatnej przeglądarce pracownika: Nie, firma nie ma tam dostępu.

Czy potrzebujemy Prisma Access żeby używać Prisma Browser?

NIE – od 2025 roku Prisma Browser jest dostępny jako odrębny produkt, który można używać bez platformy Palo Alto Networks. Oczywiście, jeśli masz Prisma Access, integracja daje dodatkowe korzyści.

Jak długo trwa wdrożenie?

Techniczne wdrożenie: Możliwe w ciągu 1-2 tygodni (instalacja, podstawowe polityki)

Pełne wdrożenie z adopcją: 2-6 miesięcy w zależności od wielkości organizacji i złożoności polityk.

Pilot project: Można zacząć od 20-50 użytkowników w ciągu 1-2 tygodni.

Co jeśli użytkownik odinstaluje przeglądarkę PB?

Zależy od modelu:

BYOD/niezarządzane urządzenia: Użytkownik może odinstalować, ale wtedy traci dostęp do aplikacji firmowych (conditional access)

Zarządzane urządzenia: Administrator może wymusić instalację przez MDM/GPO

Najczęściej dostęp do krytycznych aplikacji firmowych jest możliwy tylko przez zarządzaną przeglądarkę.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: