Cloudflare okiem naszych inżynierów: jak naprawdę wygląda wdrożenie i co zaskakuje klientów?

Cloudflare to znacznie więcej niż ochrona przed DDoS – to kompletna platforma bezpieczeństwa i wydajności obejmująca DNS, ochronę DDoS L3/L4 i L7, WAF oraz zaawansowane zarządzanie ruchem botów. Wdrożenie jest szybkie, mało inwazyjne i w większości przypadków po fazie testów bezpośrednio przechodzi w produkcję – nawet w ciągu 24 godzin. Klienci najczęściej są pozytywnie zaskoczeni natychmiastowym działaniem reguł, pełną widocznością ruchu oraz realną poprawą wydajności aplikacji. Kluczową przewagą Cloudflare jest ogromna, globalna infrastruktura (ponad 405 Tbps), która pozwala skutecznie odpierać nawet rekordowe, wielowektorowe ataki DDoS i zapewniać wysoką dostępność usług, także w środowiskach objętych rygorystycznymi regulacjami.

Cloudflare przez lata stał się jednym z kluczowych elementów infrastruktury bezpieczeństwa dla firm działających w sieci. Choć wielu kojarzy go głównie z ochroną przed atakami DDoS, w praktyce jego możliwości wykraczają daleko poza ten obszar. Platforma integruje w sobie funkcje DNS, WAF, zarządzanie ruchem zautomatyzowanym czy platformę SASE/ZTNA tworząc spójny ekosystem usług na styku wydajności i bezpieczeństwa.

W tym artykule opisuję, jakie komponenty najczęściej wdrażamy u naszych klientów, jak wygląda proces implementacji krok po kroku oraz co najbardziej zaskakuje użytkowników po uruchomieniu rozwiązania.

Jakie komponenty Cloudflare najczęściej wdrażamy u naszych klientów?

W większości przypadków wdrożenia Cloudflare rozpoczynają się od dwóch elementów, które można dziś uznać za standard: DNS, ochrony DDoS oraz WAF.

1. Cloudflare DNS

Obecnie trudno znaleźć firmę, która korzysta z Cloudflare, a jednocześnie nie opiera na nim swojego DNS-a. Główne powody są dwa: wydajność oraz odporność na ataki. Cloudflare utrzymuje jedną z najszybszych na świecie usług DNS, co przekłada się na błyskawiczną propagację rekordów. Równocześnie wbudowana architektura tej usługi zapewnia wysoką odporność na ataki wolumetryczne.

Z raportów przeprowadzanych przez głównych producentów rozwiązań Anty-DDoS wynika, że w pierwszej piątce najpopularniejszych ataków coraz częściej znajdują się ataki typu DNS Amplification, które wykorzystają serwer DNS do pośredniczenia w ataku. Cloudflare skutecznie zabezpiecza usługę DNS przed tego typu próbami atakujących.

2. Ochrona DDoS – warstwy 3/4 i 7

Drugim najczęściej wdrażanym komponentem jest ochrona przed atakami DDoS. Cloudflare zapewnia zabezpieczenie zarówno na poziomie sieciowym (warstwy L3/L4), jak i aplikacyjnym (warstwa L7).

W uproszczeniu:

- ochrona L3/L4 zapobiega atakowaniu infrastruktury wzmożonym ruchem, za pomocą klasycznym ataków wolumetrycznych np. SYN FLOOD, UDP FLOOD,

- ochrona L7 koncentruje się na warstwie aplikacyjnej, chroniąc nasze aplikacje webowe przed atakami wolumetrycznymi, które są ciężkie do wykrycia ze względu na szyfrowanie ruchu poprzez protokół HTTPS.

3. Web Application Firewall

Bardzo często wdrażamy również systemy WAF (Web Application Firewall) – rozwiązania, które filtrują i monitorują ruch HTTP w celu ochrony aplikacji webowych przed atakami.

Warto dodać, że nawet 40% całego ruchu w internecie stanowi dziś ruch automatyczny. Odróżnienie „dobrych” botów (np. indeksujących wyszukiwarki) od ruchu szkodliwego wymaga zaawansowanych mechanizmów analizy behawioralnej i oceny reputacji.

Tego typu możliwości zapewnia właśnie Cloudflare Bot Management ,moduł, który integruje się z WAF-em i pozwala w czasie rzeczywistym klasyfikować ruch, blokować boty atakujące aplikacje oraz chronić infrastrukturę bez wpływu na doświadczenie użytkowników.

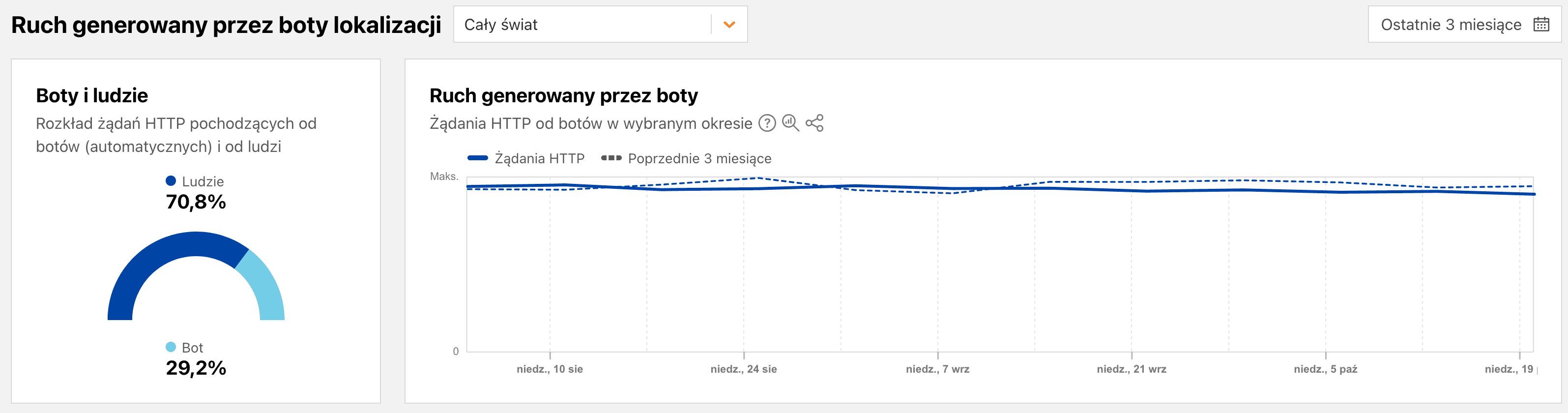

Wykres z dnia 29 października 2025 pokazuje, że aż 29,2% całego ruchu HTTP w analizowanej infrastrukturze zostało wygenerowane przez boty.

Jak przebiega typowe wdrożenie Cloudflare?

Z technicznego punktu widzenia wdrożenie Cloudflare jest uproszczone w stosunku do WAF'ów i systemów Anty-DDoS implementowanych lokalnie w infrastrukturze klienta, jednak kluczowy jest tutaj etap przygotowania i analizy. Wszystko zaczyna się od rozmowy z klientem, podczas której określamy priorytety.

Pierwszy etap obejmuje analizę architektury środowiska i dobór odpowiednich komponentów.

Drugi etap to przygotowanie środowiska testowego. Po stronie klienta sprowadza się to w zasadzie do utworzenia bezpłatnego konta Cloudflare i potwierdzenia gotowości do testów. Wszystkie pozostałe czynności realizuje nasz zespół.

Kolejny krok to uruchomienie licencji testowej w trybie proof of concept. Pozwala to na pełne przetestowanie wszystkich funkcji Cloudflare bez ingerencji w środowisko produkcyjne.

Podczas testów przepinamy domenę testową na serwery Cloudflare i prezentujemy działanie poszczególnych modułów – WAF, ochrony DDoS, reguł ruchu, cache’owania, analizy botów oraz ochrony API. Ruch przekierowywany jest na poziomie DNS do infrastruktury Cloudflare.

W około 95% przypadków środowisko testowe staje się następnie środowiskiem produkcyjnym. Nie ma potrzeby powtarzania konfiguracji, wystarczy aktywować licencję i dołączać kolejne domeny, które chcemy objąć ochroną.

To jedna z największych zalet Cloudflare: wdrożenie jest szybkie, mało inwazyjne i praktycznie gotowe do działania zaraz po testach. W sprzyjających warunkach, czyli gotowości klienta do wdrożenia, podstawową ochronę można uruchomić nawet w ciągu 24 godzin.

Jakie są najczęstsze błędne założenia klientów?

Jednym z częstych błędnych przekonań klientów przed wdrożeniem jest obawa przed wykorzystaniem WAF-a w chmurze. Dotyczy to zwłaszcza organizacji z sektora finansowego, które muszą przestrzegać rygorystycznych regulacji, takich jak NIS2, DORA czy wewnętrzne polityki bezpieczeństwa.

Obawa wynika z faktu, że aby WAF mógł skutecznie działać, musi rozszywać certyfikat SSL, co oznacza dostęp do treści komunikacji HTTPS. Naturalnie pojawia się więc pytanie: „Czy te dane nie opuszczą naszej infrastruktury?”

Cloudflare przewidział to wyzwanie. Platforma umożliwia ograniczenie przetwarzania ruchu wyłącznie do centrów danych zlokalizowanych w obrębie Unii Europejskiej, dzięki czemu zachowana jest zgodność z przepisami dotyczącymi ochrony danych osobowych.

Co zazwyczaj pozytywnie zaskakuje klientów przy wdrożeniu?

Największym zaskoczeniem po wdrożeniu okazuje się zazwyczaj szybkość działania. Klienci spodziewają się długiego czasu zmian konfiguracyjnych, tymczasem nowe reguły bezpieczeństwa w Cloudflare zaczynają działać w ciągu kilku sekund od implementacji.

Drugim zaskoczeniem jest moduł analityczny. Cloudflare nie tylko filtruje ruch, lecz także zapewnia pełną wizualizację ruchu przychodzącego do naszej aplikacji. Klienci często przyznają, że dopiero po wdrożeniu zyskali rzeczywistą widoczność tego, co dzieje się w ich aplikacjach. Z jakich regionów pochodzi ruch, jakie protokoły dominują i które sektory aplikacji są najczęściej atakowane.

Trzeci efekt, który często widać natychmiast, to poprawa wydajności. Po wdrożeniu Cloudflare serwery aplikacyjne są wyraźnie mniej obciążone – duża część niepożądanego ruchu (boty, skanery, nieautoryzowane zapytania) jest zatrzymywana już na poziomie Data Center Cloudflare. Widać to bezpośrednio w metrykach wydajnościowych serwerów docelowych.

Czym Cloudflare wyróżnia się na tle konkurencji?

Z technicznego punktu widzenia trudno wskazać inne rozwiązanie, które dorównuje Cloudflare pod względem skali infrastruktury i skuteczności w odpieraniu ataków wolumetrycznych.

Globalna infrastruktura Cloudflare osiąga obecnie ponad 405 Tbps przepustowości wejściowej – czyli takiej, którą platforma może przyjąć i przetworzyć bezpośrednio na wejściu. Dla porównania, najbliżsi konkurenci działają w zakresie 15–20 Tbps. Skala różnicy jest więc ogromna.

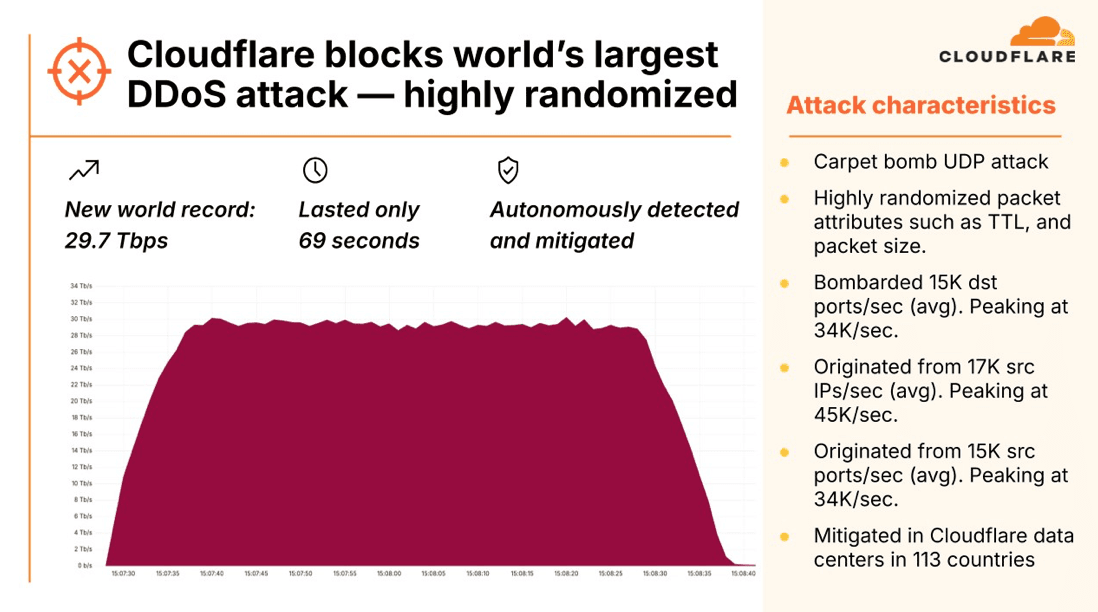

Ta przewaga ma bezpośrednie przełożenie na skuteczność. Cloudflare jako jedyny na rynku potrafi skutecznie obsłużyć hiperwolumetryczne, złożone, rozproszone ataki wykorzystujące wiele portów i pakiety o dużym rozmiarze, generowane z wielu kierunków jednocześnie.

Rekordowy atak DDoS o mocy 29,7 Tbps, wykryty i automatycznie zneutralizowany przez Cloudflare w ciągu 69 sekund.

Tego typu uderzenia są szczególnie problematyczne, ponieważ prowadzą nie tylko do przeciążenia łączy, ale także do nadmiernego zużycia zasobów infrastruktury odbiorcy. Cloudflare rozwiązuje ten problem dzięki globalnej sieci, która automatycznie rozprasza ruch na setki data center zanim ten dotrze do serwerów klienta. W efekcie nawet przy atakach sięgających kilkudziesięciu terabitów na sekundę, ruch jest skutecznie mitygowany i blokowany.

Cloudflare, dzięki rozproszonej infrastrukturze jest jednym z niewielu dostawców, którzy są w stanie zagwarantować dostępność usług nawet w obliczu rekordowych ataków. Jeśli chcesz sprawdzić, jak skutecznie zabezpieczyć swoją organizację przed atakami DDoS – skontaktuj się z nami.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: