NIS2, wdrażana w Polsce przez nowelizację ustawy o KSC od 2026 r., obejmuje podmioty kluczowe i ważne oraz firmy z ich łańcucha dostaw. Wymaga realnego zarządzania ryzykiem cybernetycznym: monitorowania systemów, reagowania na incydenty i ich raportowania (24h / 72h / 1 miesiąc), audytów oraz zabezpieczenia dostępu, danych i ciągłości działania. Kary są wysokie – do 10 mln EUR lub 2% obrotu, a dla zarządu nawet do 600% wynagrodzenia.

Zgodnie z raportem KPMG, 45% organizacji uważa, że są dobrze przygotowane na zmieniające się regulacje. Mimo to w 2023 roku 66% firm zgłosiło przynajmniej jeden incydent, co jest wzrostem w porównaniu do roku poprzedniego.

Polska implementacja dyrektywy NIS2 wchodzi w decydującą fazę. Nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC) została już podpisana przez Prezydenta. Oznacza to, że po publikacji w Dzienniku Ustaw i miesięcznym vacatio legis nowe regulacje wchodzą w życie już w marcu, znacząco zmieniając sposób podejścia organizacji do cyberbezpieczeństwa.

W poniższym artykule przedstawiamy praktyczne działania, jakie należy podjąć, aby spełnić wymogi nowej Ustawy o KSC oraz uniknąć kar administracyjnych.

Czym jest NIS2?

Dyrektywa NIS2 to nowa regulacja Unii Europejskiej, która w Polsce została wdrożona na początku 2026 roku. Jej celem jest podniesienie cyberodporności podmiotów kluczowych i ważnych.

Nowelizacja Ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC) zawiera wymogi wynikające z NIS2. Wprowadza ona istotne aktualizacje, wynikające z wcześniejszych niedoborów w poziomie cyberodporności, niespójnej odporności między państwami członkowskimi oraz braku wspólnej reakcji kryzysowej.

Kogo dotyczy NIS2 i nowelizacja Ustawy o KSC?

Zgodnie z NIS2 oraz nowelizacją Ustawy o KSC, wszystkie podmioty kluczowe i ważne są zobligowane do wdrożenia odpowiednich środków technicznych, organizacyjnych i procesowych.

Podmioty kluczowe to te, które działają w sektorach wysokiej krytyczności i mają więcej niż 250 pracowników lub roczne przychody przekraczające 50 milionów euro.

Z kolei podmioty ważne to te, które mają więcej niż 50 pracowników lub roczne przychody przekraczające 10 milionów euro. Ustawa obejmuje także organizacje dostarczające bezpośrednio usługi lub produkty dla podmiotów kluczowych i ważnych (łańcuch dostaw).

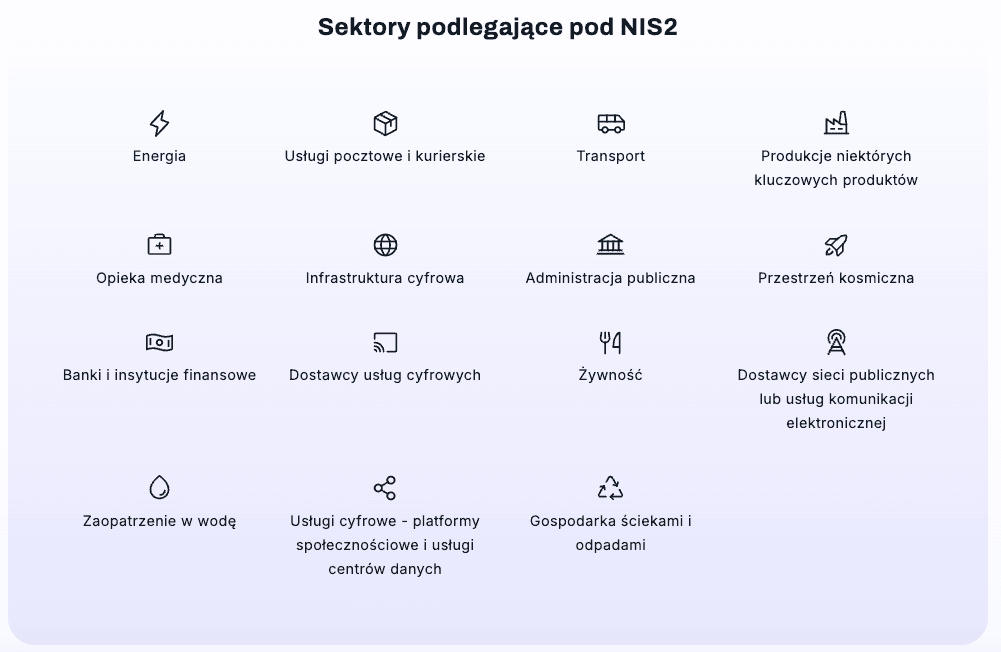

Sektory objęte nową Ustawą o KSC

- Energetyka

- Transport

- Bankowość

- Infrastruktura rynków finansowych

- Ochrona zdrowie

- Woda pitna

- Ścieki

- Infrastruktura cyfrowa

Oprócz tego, do podmiotów kluczowych zalicza się także: przedsiębiorcę komunikacji elektronicznej, który co najmniej spełnia wymogi dla średniego przedsiębiorcy określone w rozporządzeniu 651/2014/UE oraz niezależnie od wielkości podmiotu:

- dostawcę usług DNS,

- dostawcę usług zarządzanych w zakresie cyberbezpieczeństwa,

- kwalifikowanego dostawcę usług zaufania w rozumieniu art. 3 pkt 20 rozporządzenia nr 910/2014 (eIDAS)[3],

- podmiot krytyczny, zidentyfikowany zgodnie z art. 6 dyrektywy 2022/2557 (CER)[4],

- podmiot publiczny,

- podmiot zidentyfikowany jako podmiot kluczowy przez organ właściwy do spraw cyberbezpieczeństwa,

- rejestr nazw domen najwyższego poziomu (TLD).

Sektory ważne: m.in.

- Zarządzanie usługami ICT

- Administracja publiczna

- Przestrzeń kosmiczna

- Usługi pocztowe i kurierskie

- Gospodarka odpadami

- Produkcja, przetwarzanie i dystrybucja żywności

- Produkcja (wyroby medyczne, diagnostyka in vitro)

- Badania naukowe

- Pojazdy samochodowe, inny sprzęt transportowy

- Dostawcy usług cyfrowych

- Produkty komputerowe, elektroniczne i optyczne, urządzenia elektryczne, maszyny i urządzenia

Kluczowe wymogi Ustawy o KSC wynikające z konieczności wdrożenia NIS2

- Rozszerzenie zakresu: Zgodnie z nową dyrektywą, wszystkie średnie i duże przedsiębiorstwa w sektorach określonych jako kluczowe i ważne podlegają ramom regulacyjnym, lecz także podmiotów powiązanych łańcuchem dostaw.

- Wymagania dotyczące reagowania, analizy i zgłaszania incydentów: Przepisy narzucają̨ obowiązek raportowania incydentów, które muszą być odpowiednio zgłoszone do CIRT (w reżimie 24h, 72h oraz jednego miesiąca dla raportu końcowego). Zgodnie z ich treścią zgłoszenie musi zawierać szereg merytorycznych informacji precyzujących okoliczności wystąpienia i przebieg incydentu.

- Wzmocnione środki bezpieczeństwa cybernetycznego: Ustawa kładzie szczególny nacisk na budowanie cyberodporności w oparciu o zaawansowane technologie bezpieczeństwa IT.

- Kary administracyjne: do 10 mln EUR lub 2% przychodów osiągniętych przez podmiot w roku poprzednim dla sektorów kluczowych, do 7 mln EUR lub 1,4% przychodów osiągniętych przez podmiot w roku poprzednim dla sektorów ważnych oraz kara do 600% wynagrodzenia dla kierownictwa firmy.

- Obowiązek przeprowadzania audytów: co najmniej co 2 lata dla sektorów kluczowych.

- Konieczność ciągłego monitorowania środowiska IT

Co musisz zrobić, aby przygotować firmę na NIS2 i uniknąć kar? 15 praktycznych rad

Kara za niezastosowanie się do nowych wymogów ustawy o KSC dla kierownictwa organizacji wynosi do 600% wynagrodzenia.

Aby skutecznie przygotować firmę na NIS2 i uniknąć kar nałożonych zarówno na firmę jak i na osobę odpowiedzialną za cyberbezpieczeństwo w organizacji, należy:

- Sprawdzić systemy pod kątem identyfikacji zagrożeń́ (audyt, security assessment, pentesty).

- Powołać osobę, która odpowiada za obszar cyberbezpieczeństwa w organizacji.

- Wdrożyć proces szacowania ryzyka wystąpienia incydentu w firmie.

- Zaplanować audyty bezpieczeństwa przynajmniej co trzy lata (jako podmiot kluczowy).

- Wprowadzić proces monitorowania, reagowania i obsługi incydentów (usługa SOC/MDR), w tym zgłaszania incydentów do właściwych CSIRT.

- Wprowadzić proces zgłaszania incydentów oraz raportowania obsługi incydentów (również przy pomocy zespołu SOC):

- do 24 godzin w przypadku ostrzeżeń o incydentach poważnych,

- do 72 godzin w przypadku właściwych zgłoszeń incydentów poważnych,

- do jednego miesiąca w przypadku sprawozdania końcowego.

- Zainwestować w nowoczesne rozwiązania klasy EDR i NDR – Nowa Ustawa o KSC wymaga, aby już w momencie zgłoszenia incydentu podać przyczynę jego wystąpienia. Problem polega na tym, że zazwyczaj do cyberataku dochodzi na parę miesięcy przed samym ujawnieniem incydentu. W takich przypadkach antywirus nie wystarczy. Bez narzędzi informatyki śledczej (EDR, NDR), które zbierają telemetrię (historię zdarzeń) bardzo trudno jest dowiedzieć się, jak tak naprawdę doszło do ataku.

- Wprowadzić narzędzia zapewniające tworzenie i zarządzanie kopiami zapasowymi (backupami) i ich odzyskiwanie po awarii.

- Wdrożyć proces zarządzania podatnościami w celu identyfikacji i klasyfikowania luk w środowisku.

- Znać praktyki bezpieczeństwa stosowane przez dostawców i partnerów biznesowych (bezpieczeństwo łańcucha dostaw).

- Wdrożyć mechanizmy szyfrowania danych.

- Stosować narzędzia służące do zarządzania kluczami kryptograficznymi.

- Chronić użytkowników uprzywilejowanych i dostępy do krytycznych systemów IT przy pomocy narzędzi PAM.

- Przeproawdzać cykliczne szkolenia dla członków zarządu oraz pozostałych pracowników ze świadomości cyberzagrożeń i wymogów KSC.

- Ustanowić, wdrożyć i komunikować polityki bezpieczeństwa pracownikom, współpracownikom i dostawcom.

FAQs

Nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa mówi o obowiązku zbierania informacji o cyberzagrożeniach oraz podatnościach na incydenty przez podmioty kluczowe i ważne. Jak należy rozumieć ten zapis?

Organizacje objęte ustawą powinny dołożyć starań, by posiadać bieżącą wiedzę w zakresie cyberzagrożeń oraz analizować podatności systemów informacyjnych.

Można to osiągnąć poprzez:

- regularne śledzenie nowych podatności (np. w bazie CVE) oraz czytanie raportów NASK;

- wdrożenie procedur i narzędzi zarządzania powierzchnią ataku (Attack Surface Management);

- proaktywne zarządzanie ryzykiem poprzez regularne przeprowadzanie testów penetracyjnych i red teaming;

- zastosowanie narzędzi Cyber Threat Intelligence

Wszystkie te działania wymagają wiedzy, narzędzi i czasu. Na szczęście ich wykonanie można zlecić doświadczonym zespołom analityków SOC, w tym także naszemu SOC360.

Wraz z nowelizacją ustawy o Krajowym Systemie Cyberbezpieczeństwa podmioty kluczowe i ważne muszą dostosować swoje polityki kontroli dostępu do nowych wymogów. Jak sprostać tym wymogom?

By skutecznie sprostać wymaganiom wynikającym z ustawy, organizacje powinny podjąć następujące kroki:

- wdrożyć zasadę least privilege (najmniejszych możliwych uprawnień) - upewnij się, że użytkownicy mają dostęp wyłącznie do tego, co niezbędne do wykonywania ich obowiązków;

- segmentować dostęp w oparciu o role (RBAC) - nadaj uprawnienia na podstawie przypisanych ról, aby zminimalizować ryzyko nieautoryzowanego dostępu;

- monitorować i przeprowadzać audyty dostępu w czasie rzeczywistym - wykorzystaj rozwiązania klasy Identity Access Management (IAM) oraz Privileged Access Management (PAM), by skutecznie kontrolować działania użytkowników;

- stosować uwierzytelnianie wieloskładnikowe (MFA) - dodaj dodatkową warstwę ochrony przed nieautoryzowanym dostępem.

Ataki na tożsamość użytkowników, takie jak phishing, są jednym z najczęściej stosowanych sposobów uzyskania nieautoryzowanego dostępu do systemów informacyjnych. Wdrożenie odpowiednich polityk i edukacja pracowników o zagrożeniach pozwalają nie tylko spełnić wymogi ustawy, ale przede wszystkim znacząco ograniczyć ryzyko incydentów.

Jeśli firma nie jest podmiotem ani kluczowym ani ważnym, to czy i tak musi stosować się do wymogów nowej ustawy o KSC?

Projekt ustawy o Krajowym Systemie Cyberbezpieczeństwa kładzie szczególny nacisk na bezpieczeństwo łańcucha dostaw, co w praktyce oznacza, że każda firma współpracująca z podmiotami objętymi ustawą powinna spełniać określone normy bezpieczeństwa. Nie chodzi tu tylko o unikanie kar, ale o budowanie przewagi konkurencyjnej i zaufania wśród partnerów biznesowych. Podmioty kluczowe i ważne, których działanie będzie odtąd obwarowane dodatkowymi obostrzeniami, z pewnością będą poszukiwać takich partnerów, co do których bezpieczeństwa będą mieć pewność.

Dostarczasz usługi dla kluczowych lub ważnych podmiotów? Dobrym pomysłem jest zapoznanie się z normą ISO 28000, która wskazuje dobre praktyki w tym zakresie. Jednak pamiętajmy, że dobre praktyki nie gwarantują bezpieczeństwa i nie zastąpią odpowiednio dobranych technologii i świadomych pracowników.

Czym jest bezpieczeństwo łańcucha dostaw w myśl nowej ustawy o KSC?

Bezpieczeństwo łańcucha dostaw to jeden z kluczowych obszarów, na które kładzie nacisk nowy projekt ustawy o KSC, nakładając na podmioty uznane za kluczowe i ważne szereg nowych obowiązków. Podmioty te, po wejściu w życie ustawy, będą m.in. zobowiązane do:

- regularnego monitorowania swoich dostawców i wymagania od nich zgodności z normami bezpieczeństwa;

- wdrożenia polityk zarządzania ryzykiem w łańcuchu dostaw, co obejmuje m.in. kontrolę dostępu do danych oraz zasobów przez dostawców;

- przygotowania planów awaryjnych i procedur odzyskiwania danych, które zapewnią ciągłość działania na wypadek incydentów związanych z dostawcami.

Czym są wymogi dotyczące wprowadzenia środków zaradczych, mających na celu zapewnienie ciągłości działania organizacji?

Projekt nowelizacji ustawy o Krajowym Systemie Cyberbezpieczeństwa nakłada obowiązek zapewnienia ciągłości działania nie tylko na każdy podmioty kluczowy czy ważny, ale także na firmy współtworzące z nimi istotny fragment łańcucha dostaw.

Przerwanie ciągłości działania, spowodowane awarią sprzętu, atakiem cybernetycznym czy inną katastrofą, prowadzi do ogromnych strat, które często przekraczają możliwości odbudowy danej firmy. Dlatego nowelizacja ustawy wprowadza wymogi dotyczące środków zaradczych, mających na celu minimalizację tego ryzyka. W praktyce obejmują one:

- Plany zapewniające nieprzerwane świadczenie kluczowych usług w przypadku awarii lub incydentu bezpieczeństwa, które muszą być jasno udokumentowane, regularnie testowane i aktualizowane; - Plany awaryjne i odtworzeniowe, umożliwiające szybkie wznowienie działalności po wystąpieniu zdarzenia zakłócającego pracę systemów (wskazujące priorytetowe systemy informatyczne od których należy zacząć procedurę odtworzeniową oraz czas w jakim należy podjąć działania naprawcze) - Narzędzia do tworzenia i zarządzania kopiami zapasowymi (backupami) oraz ich odzyskiwania po awarii.

Za brak wdrożenia odpowiednich i proporcjonalnych środków zarządzania ryzykiem w tym obszarze ustawodawca przewiduje kary finansowe dla osób zasiadających w organach zarządczych podmiotów podlegających pod wymogi ww. ustawy.

Ciągłe monitorowanie systemów informacyjnych i zarządzanie incydentami bezpieczeństwa to kolejne wymogi zapisane w projekcie nowelizacji ustawy o Krajowym Systemie Cyberbezpieczeństwa. Jak im sprostać?

- Konieczne w tym wypadku jest wdrożenie odpowiednich technologii, które umożliwią monitorowanie środowiska informatycznego, dając pełną widoczność tego, co się w nim dzieje. Warto w tym wypadku postawić na narzędzia klasy EDR (Endpoint Detection and Response) oraz NDR (Network Detection and Response), które zbierają bogatą telemetrię ze stacji końcowych oraz sieci. Rozwiązania klasy SIEM to także dobry pomysł, ale raczej w połączeniu z wymienionymi wyżej technologiami - pamiętajmy, że SIEM jest skuteczny tylko wtedy, gdy dostarczane do niego dane są obszerne i wartościowe.

- Skuteczna obsługa systemów bezpieczeństwa wymaga wykwalifikowanych ekspertów, którzy monitorują i reagują na incydenty w trybie 24/7. Jeśli brakuje wewnętrznych zasobów, warto rozważyć outsourcing usług Security Operations Center (SOC).

- Wykorzystywane systemy bezpieczeństwa oraz ustalone procesy związane z reagowaniem na incydenty powinny być stale testowane i aktualizowane w celu adaptacji do dynamicznie zmieniającego się świata zagrożeń.

Jak powinno wyglądać zarządzanie incydentami według nowej ustawy o KSC w zakresie dostawcy usług ICT?

Nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC) wprowadza obowiązki związane z zarządzaniem incydentami zarówno dla podmiotów kluczowych, ważnych, oraz dostawców usług zarządzanych. Zgodnie z wytycznymi NIS2 należy:

1.Systematycznie zarządzać incydentami:

- Utworzenie procesu detekcji, zgłaszania i rozwiązywania incydentów.

- Wdrożenie narzędzi monitorowania, rejestrowania i analizy zdarzeń ICT (prowadzenie regularnego szacowania ryzyka wystąpienia incydentu bezpieczeństwa)

- Zgłaszać incydenty:

- Incydenty, które mają znaczący wpływ na świadczenie usługi bądź prowadzenie działalności, muszą być zgłaszane odpowiedniemu CSIRT (Computer Security Incident Response Team) na poziomie krajowym, sektorowym lub wewnętrznym.

- Raportowanie:

- 24 h od zidentyfikowania incydentu – wstępne ostrzeżenie

- 72 h po – wstępna analiza wystąpienia incydentu (wektor ataku, kiedy wystąpił, jak długo trwał, czego dotyczy, czy miał charakter transgraniczny)

- Miesiąc od wystąpienia incydentu – pełen raport na temat incydentu.

- Podzielić incydenty:

- Należy zdefiniować, co jest incydentem krytycznym, zgodnie z wytycznymi KSC i NIS2 (np. incydenty wpływające na ciągłość operacji, dane klientów, lub dostępność kluczowych usług).

Czym w praktyce jest, a czym nie jest ICT?

ICT (Information and Communication Technology): Szeroko obejmuje wszystkie systemy informacyjne, telekomunikacyjne i narzędzia technologiczne wspierające działalność biznesową. To wszystkie systemy, które przetwarzają dane, umożliwiają komunikację, lub wspierają operacje biznesowe klientów.

Jakie są konsekwencje nie zgłoszenia/wpisania się do rejestru podmiotów przy jednoczesnym wykonywaniu obowiązków wynikających z bycia takim podmiotem w myśl NIS2?

Prawne:

- Uznanie przez organy nadzoru za podmiot naruszający prawo, co może skutkować sankcjami finansowymi i administracyjnymi.

- Konsekwencje karne dla osób odpowiedzialnych za zarządzanie podmiotem (kara nakładana na zarząd!!)

Operacyjne:

- Brak możliwości korzystania z wsparcia CSIRT.

- Potencjalna niemożność obrony przed incydentami o skali ogólnokrajowej, co zwiększa ryzyko operacyjne.

Jak wygląda kwestia audytu zewnętrznego (przez jednostkę akredytowaną) względem audytu wewnętrznego przy założeniu, że w przedsiębiorstwie mamy osobę, która zajmowała się audytami zawodowo przez okres 3 lat oraz posiada certyfikat Lead Auditor wydany przez akredytowaną jednostkę certyfikacyjną?

Audyt wewnętrzny:

- Kompetentna osoba posiadająca certyfikat Lead Auditor i doświadczenie może przeprowadzać audyty wewnętrzne, ale nie zapewnia to pełnej zgodności z wymaganiami NIS2 i norm ISO.

- Audyt wewnętrzny jest narzędziem samooceny i identyfikacji luk.

Audyt zewnętrzny:

- Jest wymagany do potwierdzenia zgodności z wymogami norm ISO lub przepisów prawa, szczególnie przy certyfikacji.

- Obowiązek może wynikać z KSC i NIS2.

Jak zweryfikować, czy moja firma jest objęta NIS2?

Analiza kryteriów:

- Sprawdzenie, czy przedsiębiorstwo świadczy usługi kluczowe w jednym z sektorów wymienionych w załączników do Dyrektywy NIS 2 bądź projektu nowelizacji UoKSC.

- Ustalenie liczby zatrudnionych (250+) i obrotu (40 mln EUR) podmiot kluczowy. Dla podmiotu ważnego zatrudnienie 50+ i 10 mln EUR obrotu.

Zasięg działalności:

- Ocena wpływu działalności na sektor krytyczny w kraju lub Unii Europejskiej (czy jest się częścią łańcucha dostaw)

Dokumentacja:

- Przeanalizowanie dokumentów wewnętrznych (procesy ICT, relacje z klientami) pod kątem wytycznych NIS2

Przyjmijmy, że przedsiębiorstwo, które podlega pod NIS2 i wdraża brakujące elementy – takie jak kontrola łańcucha dostaw czy monitorowanie incydentów – tworzy własne narzędzie w oparciu o system ticketowy. Jakie atrybuty powinna mieć ta funkcjonalność w zakresie monitorowania i analizy incydentów?

Funkcjonalności systemu do zarządzania incydentami:

- Rejestrowanie incydentów: Identyfikator, opis zdarzenia, czas wykrycia, czas reakcji, źródło wykrycia.

- Priorytetyzacja: Klasyfikacja na podstawie wpływu na działalność.

- Analiza: Przyczyna, potencjalne skutki, zaangażowane systemy.

- Raportowanie: Generowanie raportów zgodnych z wytycznymi NIS2 i lokalnym prawem.

- Integracja z monitoringiem: Powiązanie z SIEM (Security Information and Event Management) i narzędziami analizy logów.

- Obsługa 24/7: SOC- zewnętrzny lub wewnętrzny zespół operacyjny, który analizuje zgłoszenia w trybie ciągłym z odpowiednim SLA.

W jaki sposób odnieść się do łańcucha dostaw i relacji z dostawcami? Czy podejście NIS2 jest zbieżne w tym aspekcie z ISO 28000? Jak proceduralnie określić wymagania, tak by wypełniały założenia NIS2 oraz ISO27001:2022?

Tak, podejście w NIS2 jest zbieżne z ISO 28000, warto skorzystać z tej normy jako dobrych praktyk. Zgodności z normami ISO:

- Wymóg oceny ryzyka łańcucha dostaw (ISO 28000).

- Wdrożenie kontroli zabezpieczeń w kontraktach z dostawcami (ISO 27001:2022).

Zgodność z NIS2:

- Monitorowanie bezpieczeństwa u dostawców, szczególnie pod kątem podatności na incydenty.

Podejście praktyczne: Aby zapewnić zgodność z NIS2 należy:

- Regularnie przeprowadzać audyty dostawców

- Określić SLA i wymagane zabezpieczenia

Czy posiadanie pracowników odpowiedzialnych za audyty wewnętrzne zgodnie z ISO 27001 wpływa na konieczność przeprowadzania audytów zewnętrznych realizowanych na koszt przedsiębiorstwa?

Wewnętrzny audytor nie zastępuje jednostki certyfikującej (nawet akredytowany). W zależności od statusu podmiotu (np. operator kluczowy), organy nadzorcze wymagają zewnętrznej weryfikacji zastosowanych rozwiązań w zakresie bezpieczeństwa informacji przez niezależnych audytorów.

Kto odpowiada za identyfikację incydentu jako incydent krytyczny?

Zgodnie z nowymi regulacjami osobą odpowiedzialną za cyberbezpieczeństwo jest reprezentant organów zarządczych, który wyznacza w ramach organizacji zespół ds. zarządzania bezpieczeństwem. Ważne, aby osoba pełniąca tę rolę była niezależna od zespołu IT (sprzeczność interesów). W przypadku wątpliwości warto podjąć współpracę z krajowym CSIRT.

Potrzebujesz pomocy we wdrożeniu odpowiednich technologii i procesów w Twojej firmie? 4Prime IT Security oferuje:

- Usługę SOC/MDR, w tym przygotowywanie raportów o atakach,

- Audyty i ocenę bezpieczeństwa,

- Nowoczesne technologie cyberbezpieczeństwa (m.in. systemy EDR, NDR, PAM, klucze kryptograficzne, narzędzia zarządzania kopiami zapasowymi),

- Testy penetracyjne.

Skontaktuj się z naszym ekspertem już dziś i przygotuj firmę na NIS2.

Artykuł został przygotowany przez eksperta 4Prime, a następnie zredagowany przy wsparciu narzędzi sztucznej inteligencji.

Autor tekstu: